第2回 データ保護のための手段、暗号処理を高速化せよ

竹井 淳

インテル株式会社

技術政策本部シニアリサーチャー

TCG日本支部共同代表

小池 浩之

インテル株式会社

技術本部 アプリケーションエンジニア

2010/10/22

持ち運べるデバイスには、さまざまなリスクがある。そのリスク回避の歴史と、回避のための技術動向を3回にわたり解説する(編集部)

ストレージのデータを保護する手段

ストレージのデータを保護する手段

前回の記事では、現代のセキュリティの課題を挙げ、現在までの日本における対策と現在利用な技術を紹介した。今回は、「物理的な紛失、盗難により情報が不正に漏えいする脅威」への対策として、コンピュータに保存される情報の暗号化をめぐる現状を紹介する。

例えば、空港、タクシー、ホテルなどで紛失したPCによって会社が被る損害額は、平均で1台につき約500万円弱という調査結果が報告されている。この調査では、紛失が判明するまでの時間が長ければ長くなるほど、被害額が大きくなることも報告された。また、PCの紛失、盗難による被害は、PC本体の金額よりも、その中に保管されている情報による部分が大きいことも明らかになった。

| 【関連リンク】 Security of Paper Documents in the Workplace - Ponemon Institute |

つまり、モバイルコンピューティングの恩恵をビジネス上の効率化や競争力強化に活用するには、PCの中に保管される情報をいかに安全に保つかが1つの鍵となるといえる。

一般にコンピュータに保存される情報は、ハードディスクやフラシュメモリといった物理的記録媒体に保存される。具体的な媒体はいくつか挙げることができるが、今回は一般的に現在利用されているハードディスクに関する技術を中心に紹介する。

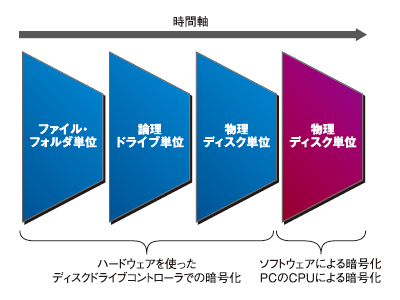

ハードディスクは、コンピュータで処理を行う情報の中間情報や、目的ごとに作成されるファイルと呼ばれる「論理的なまとまり」を単位として管理されている。情報の機密性を保つために情報を暗号化する技術は、コンピュータが普及した非常に初期の段階から多数存在していた。

一番簡単なものは、情報の単位であるファイルごとに暗号化を施すという方法だ。その情報(=ファイル)を見たり変更したりするためには、必要な鍵を用いて復号化しなければ処理ができないという手法で、古くから存在した。

近年では、システム全体としての安全を担保するために、フォルダ、またはドライブを単位として暗号化を施す技術がOSレベルで提供されるようになり、情報漏えい対策や安全確保の一手段として徐々に活用されるようになってきた。

|

| 図1 暗号化の単位と、処理を担うレイヤの変遷 |

これらの技術では、ファイルを読み書きする段階で、復号または暗号の処理をコンピュータ側の計算資源、すなわちメモリとCPUを用いて行わなければならない。そのため、処理のオーバーヘッドが問題となってきた。

例えば、暗号化されていない状態のディスクを暗号化する場合、容量によっては数時間もの時間を要することがあった。しかもその間、CPU負荷やディスクのアクセスが高い状況が続き、利用に支障を来すといった課題があった。

一度暗号化をしてしまえば、その後の利用ではオーバーヘッドを感じないかもしれない。しかし、ディスク全体を暗号化すると、データ領域のみならず、プログラム領域も暗号化することになる。従ってサイズの大きなプログラムであれば、起動するたびに復号化したうえでメモリに読み込むことになり、このオーバーヘッドも無視できないものとなるであろう。このように大きなファイルへアクセスしたり、広い領域に渡る検索などを行う場合にはそうした負荷を感じてしまうこともあり、ドライブの暗号化が利用者から敬遠される要因の1つとなっていた。

OPALの登場

OPALの登場

そこで、複数のハードディスクベンダが集まり、暗号化処理機能をハードディスクのコントローラ部分に実装することで、ディスク全体に対し安全な暗号化を施し、コンピュータの計算機資源に対して負荷をかけない技術を開発した。これは、Trusted Computing Group(TCG)において標準化が進められており、現在、TCGよりTrusted Computing Group Storage Security Subsystem Class (OPAL) Specificationとして一般に公開されている。

この標準文書は、TCGが規定するストレージメディアを守るための基本機能をまとめた標準規格の中から、一般的用途における必要最低限の機能を抜き出したものだ。OPALはノートブックまたはデスクトップコンピュータで利用するハードディスクにおいて、

- セキュアブート(認証を経たうえでブートする)

- データの保護(ディスクの紛失、盗難、廃棄時のデータ保護)

- 管理機能

を定義する標準文書として公開された。

すでに複数のハードディスクベンダが、OPALに準拠した製品を出荷する旨をアナウンスしている。それと組み合わせてさらに安全性を高めるソリューションも、複数目にするようになってきた。こうした最新技術が市場に普及することで、モバイルコンピューティング環境やそのほかのコンピューティング環境での用途が広がり、企業における生産性やクリエイティビティの向上に寄与するものと期待されている。

現段階ではOPALを実装する対象は一般のハードディスクであるが、今後はSSDなどにも広がっていくことが予想されている。すでにOPALの実装をロードマップに載せているSSDメーカーも存在する。

暗号処理高速化の必要性

暗号処理高速化の必要性

前節では、ハードディスクの暗号化によってデータの保護を行うことを紹介した。ハードディスク本体に暗号化、復号化機能を持たせる大きなメリットは、CPUのオーバーヘッドを減らすことにあった。

しかし、コンピュータで扱う情報は常に手元のハードディスクにあるとは限らない。ネットワークを介しての送受信や、暗号化機能を持たないストレージに暗号化を施して保存を行う必要に迫られる環境などもまだ多数存在する。

こうした課題に対して、いくつかのベンダが解決策を提案してきた。例えば、暗号処理を外部にオフロードするアクセラレータを提供するというアプローチを提案するところもある。またインテルでは、CPU内で高速にそれらの暗号化処理ができるよう、現在広く社会で利用されているAES暗号について特別な命令セットを実装することで、処理を格段に高速化した。

1/2 |

| Index | |

| データ保護のための手段、暗号処理を高速化せよ | |

| Page1 ストレージのデータを保護する手段 OPALの登場 暗号処理高速化の必要性 |

|

| Page2 標準アルゴリズム、AES 命令セットへの実装で高速化 |

|

| “ノートPC使わない”以外の盗難防止策 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|