第2回 Windows XP SP2の導入でセキュリティを向上

他力本願堂本舗

杉谷智宏

2004/10/23

ウイルス対策ソフトとの連携 |

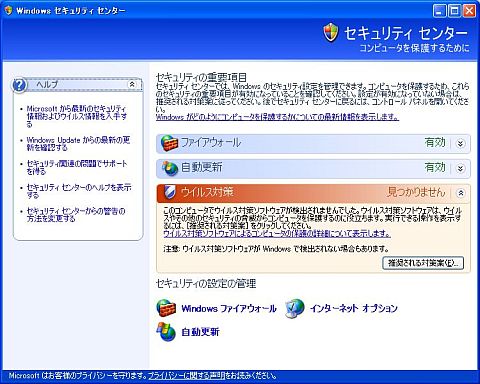

まずは次の図を見てほしい。

|

| 図8 セキュリティセンター |

これはSP2のインストール後、再起動してログインした時点で表示されていたものだ。テスト環境は追加のアプリケーションを一切導入しておらず、当然ウイルス対策ソフトも導入していないため、セキュリティセンターでウイルス対策ソフトが検出できないことが示されている。

SP2では、SP2に対応したウイルス対策ソフトを導入することでOSとの連携が取れるようになっている。実際にはOSがウイルス対策ソフトをコントロールするわけではなく、ウイルス対策ソフトがインストールされているかどうかを検出したうえで、インストールされていなければ時折タスクトレイからバルーン状のポップアップを表示してインストールを勧めるといった程度のようだ。

しかし、ウイルス対策ソフトのインストールや更新を忘れがちなユーザーにこれを通知する、といったアプローチはなかなかよく考えられている。あとはマイクロソフト純正のウイルス対策ソフトでもあれば、といったところだが、そこまでやるとセキュリティ機能は統合できても市場の反発を受けるだろう。

SP2の公開以降のウイルス対策ソフトはほとんどSP2に対応しているようだ。最新版に更新する意味も併せて新しいものを導入することで、ポップアップがいつまでも現れるといった状況を回避できる。

市販のものだけでなく、フリーのウイルス対策ソフトとして知られるAvast!(*3)でも最新版でSP2に対応していることを確認できた。ライセンスに問題があってバージョンを上げられないなどの場合には、こういったフリーの対策ソフトを導入することも可能だ。

| (*3) Avast! http://www.avast.com/ http://www.avast.com/eng/down_home.html (ダウンロード) Home Editionはフリーで利用できる |

Windows Updateの自動更新機能 |

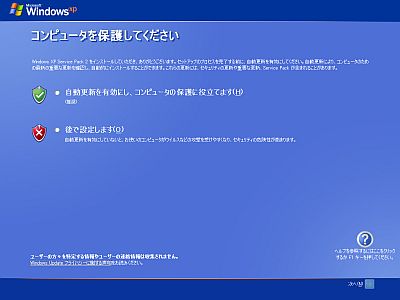

SP2ではWindows Updateも新しくなっている。SP2の適用後、再起動を行ったときに図9が現れる。SP2はWindows Updateのチェックを自動的に行うことを推奨しているので、推奨どおり自動更新を有効にしても構わないだろう。ただし、企業ユーザーの場合、運用情報セキュリティポリシーなどで、あらかじめテストしたパッチのみを配布するようにしているのであれば、自動更新を行わないように設定するとよい。このあたりは見た目が変わってもこれまでの運用とは大きく変わらない。

|

| 図9 SP2を導入して再起動すると表示される画面 |

セキュリティセンターからアクセスできる保護機能 |

これまで見てきたような、ファイアウォール、ウイルス対策、Windows Updateの自動更新の連携によって、クライアントサイドのセキュリティレベルはかなり上昇させることができる。

特にファイアウォールでは柔軟な設定ができる。例えばプライベートアドレスで通信しているLAN環境からのファイル共有アクセスのみを許可する、といった設定を行えば、仮にWindowsファイル共有を使っていてもインターネットから共有フォルダにアクセスされずに済む。また、ウイルス対策ソフトの導入や自動更新の適用を推奨することで、リスクからの保護を効率的に行うことができるようになるだろう。

その半面、トラブルが起こる可能性もゼロではない。ファイアウォール機能の変更によってループバックアドレスを使う一部のプログラムが正常に動作しなくなるケースがすでに報告されているが、これは厳密にファイアウォールが動作するようになったため、とも考えられる。

SP2ではこれらの目に見える機能強化のほか、バッファオーバーフロー対策も取られている。これは、SP2によってOSの中心となるさまざまなライブラリが更新される際に、バッファオーバーフローによるアドレス書き換えを検出できるようなオプションを付加したコンパイルを行ったものに置き換えが行われるためだ。

また、Internet ExplorerやOutlook Expressも更新され、セキュリティ設定もより強固なものへとデフォルトで変更される。それだけでなく、プログラムの入手先を手掛かりにして、インターネットから入手したプログラムを実行しようとしたときに警告が表示されるといった機能も備えられた。これによって、これまで多くのウイルスが行ってきた拡張子の偽装によるクリックの誘引においても一応の対策が取られている。

導入すべきか、見送るべきか |

Windows XP SP2は、単なるセキュリティパッチの集合体ではなく、これまでのサービスパックの例に漏れずさまざまな機能強化や更新が行われている。だが、機能強化のためにOSのライブラリを多数置き換えてしまったため、ライブラリの機能に依存したプログラムによっては正常に動作できなくなる可能性がある。

特にデバイスドライバの不具合やハードウェアの機能を活用するようなプログラムには注意が必要だ。CDやDVDを作成するプログラムのいくつかにはトラブルが発生すると報告されている。これらを利用している場合、SP2に対応したものに更新した方がよいだろう。

しかし、導入によって得られるメリットも大きいため、筆者としては導入をお勧めしておきたい。特に企業や学校など、多数のクライアントを抱えたネットワークでは、SP2を導入することでセキュリティレベルを上げることができるだろう。あらかじめ導入テストを行っておき、一気に導入するという方法が考えられる。

対して個人ユーザーではどうだろうか。個人ユーザーにとって、SP2を導入する理由として最も大きいものがファイアウォール機能の強化だ。中級以上のユーザーであればすでにパーソナルファイアウォール製品の導入やルータによるフィルタリングを行っているかもしれない。SP2が必要かどうかをじっくり検討する余地がある。

「インターネットができればいいや」「PCはメールとWebとOfficeだけですよ」といった初心者レベルの人であれば、特に何も考えず導入してしまってもいいだろう。SP2では導入した後に推奨設定をクリックしていくだけでかなり安全に設定が行われる。外部からのアクセスを防ぐと同時に自動更新が行われるため、うっかりパッチの適用を忘れてしまうといったこともない。あとはウイルス対策ソフトを買ってきて、そちらも自動更新するようにしておけば大部分のリスクに対処できるだろう。

|

3/3 |

「第3回」へ |

| Index | |

| Windows XP SP2の導入でセキュリティを向上 | |

| Page1 Windows XP SP2の登場 Windows XP SP1環境でのセキュリティ対策 Windows XP SP1のファイアウォール機能 |

|

| Page2 Windows XP SP2のファイアウォール機能 未知なる通信をブロック |

|

| Page3 ウイルス対策ソフトとの連携 Windows Updateの自動更新機能 セキュリティセンターからアクセスできる保護機能 導入すべきか、見送るべきか |

|

| 関連記事 | |

| クライアントセキュリティチャンネル | |

| 管理者のためのウイルス対策の基礎 | |

| Windows XP SP2のセキュリティ機能 (Windows Server Insider) | |

| ノートPCからの情報漏えいを防ぐ便利グッズ (System Insider) |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|