第5回 ExchangeサーバとSender IDの親和性

竹島 友理NRIラーニングネットワーク株式会社

2006/3/14

メール送信側の設定作業

メール送信側の設定作業

メール送信側が行う作業は、送信メールサーバのIPアドレスを、SPFレコードとしてDNSに公開することです。

1.メール送信サーバのIPアドレスを特定する

はじめに、皆さんのドメイン環境からメールを送信する可能性があるサーバを洗い出して、IPアドレスを特定します。組織内で運用管理しているメールサーバはもちろんのこと、メールサービスプロバイダやホスティング企業など、メール送信代行サービスを利用している場合は、それらのドメイン名も調べておいてください。例えば、自社製品のキャンペーン用メール、ニュースレター、マーケティング関連のメールなどを第三者に委託して送信しているような場合です。

2.SPFレコードを作成して、DNSサーバに公開する

皆さんのドメイン環境から、メールを送信するドメインとサブドメインごとにSender IDレコードを作成します。以下は、さまざまなパターンのSPFレコードの例です。A.comを皆さんの自社ドメイン名に置き換えてください。

| SPFレコード | 意味 |

|---|---|

| A.com IN TXT "v=spf1 -all" |

自社のドメインからはメールを送信しない |

| Sub.A.com IN TXT "v=spf1 -all" | サブ ドメインからはメールを送信しない |

| A.com IN TXT "v=spf1 mx -all" | 受信メールサーバは送信も行う |

| A.com IN TXT "v=spf1 ip4:192.0.2.0/24 -all" | IPアドレス範囲の指定 |

| A.com IN TXT "v=spf1 mx include:myesp.com -all" | 外部委託のメールサービス |

| A.com IN TXT "spf2.0/pra ip4:192.0.3.0/24 -all" | 異なる構成のPRA チェック |

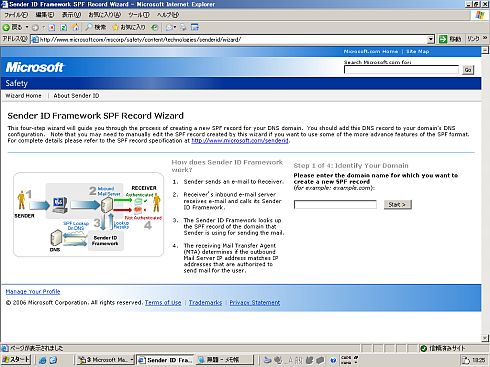

このように、SPFレコードの作成にはいろいろなルールがありますが、MicrosoftのWebサイトにある「Sender IDリソース」ページに、SPFレコードを作成するための「Sender ID Framework SPF Record Wizard」(英語)が公開されています。これは4つの手順からなるウィザードで、DNSサーバにSPFレコードを作成する手順をガイドしてくれます。このウィザードを利用すると、質問に答えながらレコードを作成できるので便利です。

まずスタートページに、ドメイン名を入力してウィザードを次に進めます。

|

| 画面1 Sender ID Framework SPF Record Wizard |

画面2は、SPFレコードを登録する画面です。組織内で運用管理されるメールサーバのIPアドレスと、サードパーティによって運用されるメールサーバのドメインをそれぞれ登録できるようになっています。

|

| 画面2 SPFレコードの登録 |

組織で運用管理されているサーバにおいては、既存のDNSサーバにおいてAレコードまたはMXレコードがすでに登録されているので、Sender ID Framework SPF Record WizardがDNSサーバを参照して、ウィザードの画面に該当するIPアドレスを表示してくれます。しかし、メールの送信をサードパーティで運用されるメールサーバに委託している場合は、まずその送信者を特定し、そのドメイン名を手動で入力する必要があります。

SPFレコードを作成してDNSサーバに公開した後は、SPFレコードをテストしてください。MicrosoftのWebサイトにある「Sender ID リソース」ページには、送信元検証ツールも公開されています。このツールは、単純にメールをcheck-auth@verifier.port25.comに送信するだけです。その返信メールには、MAIL FROMチェックやPRAチェックなど、複数のメール認証テクノロジーからのメッセージ認証状態の分析結果が含まれています。

| 【参考資料】 Sender ID Frameworkの実装のヒント-SPFレコードを作成する(MS) Sender ID Framework実施概要(MS) Sender ID:送信者側の設定作業(@IT) |

メール受信者側の作業

メール受信者側の作業

送信ドメインを特定し、DNSサーバから実際にSPFレコードを参照して、送信元メールサーバのIPアドレスを検査するのは、メール受信側の処理です。従って、この処理が実行できるプログラムを追加する必要があります。

まずは、受信用メールゲートウェイサーバだけでも Sender ID情報を確認できるようにしましょう。そして、可能であれば、クライアントソフトウェアもアップグレードして、SPFレコード確認の結果を表示できるとよいでしょう。しかし、これはインフラストラクチャの話なので、一般ユーザーが行う特別な作業はありません。

| 【参考資料】 Sender ID:受信者側の設定作業(@IT) |

|

3/4

|

|

| Index | |

| ExchangeサーバとSender IDの親和性 | |

| Page1 Sender IDはいまの時代に必要なスプーフィング対策 Sender IDは迷惑メール対策ではありません |

|

| Page2 SMTPによるメール送信処理 Sender IDによる送信ドメインの検証方法 |

|

| Page3 メール送信側の設定作業 メール受信者側の作業 |

|

| Page4 3つの送信ドメイン認証 |

|

| 関連記事 |

| 基礎から学ぶExchange Server 2003運用管理 |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|