RSA Conference Japan 2008

グーグル新入社員はコードを書く前にセキュリティ教育を受ける

2008/04/25

「脆弱性は変わっていないが、われわれを取り巻く世界は大きく変化している」――4月24日のRSA Conference 2008 Japanの基調講演において、米グーグルのスコット・ペトリ氏(エンタープライズセキュリティおよびコンプライアンス担当ディレクター)はこのように語り、従来とは異なるセキュリティ対策が求められると述べた。

米グーグル エンタープライズセキュリティおよびコンプライアンス担当ディレクター、スコット・ペトリ氏

米グーグル エンタープライズセキュリティおよびコンプライアンス担当ディレクター、スコット・ペトリ氏同氏によると、従来の情報システムは、何が起こるか把握できる「ホワイトボックス」だった。しかし自社のものだけでなく、サードパーティのツールやサービスが普通に利用できるようになったいま、どのユーザーがどのリソースを使い、何をするのか、予測も把握も難しい「ブラックボックス」の時代になっている。こうした環境の変化に対応するには、新しいハードウェアやソフトウェアの追加といったやり方ではなく、トレーニングをはじめとする地道な取り組みを通じて、基盤の中にセキュリティを取り込んでいくべきだという。

では、グーグル自身はいったいどんな対策を実行しているのか。

ペトリ氏も、グーグルはひときわ目立つ存在であり、攻撃者にとって絶好のターゲットになっていることを認める。だが、セキュリティ対策については、ほかの大企業と同じようにチームを組織し、同じようなものを用いているという。唯一違いがあるとすれば、その中にコードを実際に書くことができ、かつセキュリティや脆弱性について理解しているメンバーが多く含まれていることだ。

ポイントは、安全を重視するためにあれもこれもだめというのではなく、ユーザーが安全に、適切にアプリケーションを利用できるよう促す「ガードレール」的なアプローチを取っていることだ。1つの例が「Google Docs & Spreadsheets」で、作成中のデータを誰かと共有しようとする場合、無条件にそれを禁じるのではなく、「共有を試みようとしていますが、よろしいですか?」と注意を促す。こうした仕掛けを通じて、セキュリティが内面的な文化となるよう、自助努力を促しているという。

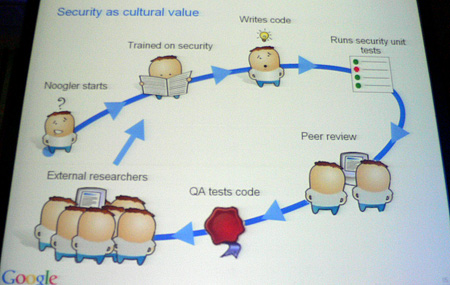

社内の開発においても、その姿勢は共通している。新入社員(「Noogler」と呼ばれる)が入ってくると、まず最初に受けるのはセキュリティに関するトレーニングだ。コードを書くのは、セキュリティ開発手法や脆弱性への対処などを学んだ後のことになる。コード開発のサイクルには、典型的な脆弱性が作り込まれていないかどうかを検査する自動化されたテストを実施するほか、ピアレビュー、品質テストといったステップが盛り込まれている。中でもやはり「教育は非常に重要だ」とペトリ氏は述べた。

さらに、何が起こるか分からないブラックボックスの時代においては、自社内だけでなく、「外部の専門家の手助けも得ていく」という。また「攻撃があった場合、われわれはそれを、セキュリティを高めるための手助けと見なし、教訓とする」(同氏)。社外から脆弱性に関する報告があれば「責任ある開示」というポリシーに基づいて修正と情報のやり取りを進めていくし、攻撃についてはログをとって状況を把握し、同じ過ちを繰り返さないよう、次のリリースプロセスに反映させているという。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。