無線LAN介した盗聴のデモも

「メールの盗聴は珍しいことではない」、初来日のミトニック氏が警鐘

2008/05/19

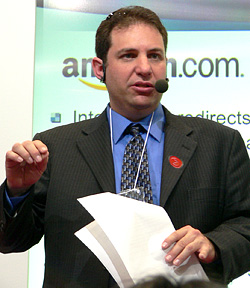

システムに侵入して悪意のある行為を行う“ハッカー”として一般社会に広く知られ、現在はセキュリティ・コンサルタントを務めるケビン・ミトニック氏が5月15日来日し、情報セキュリティEXPOの会場でプレゼンテーションを行った。

同氏は1995年、米国のソフトウェア企業や電話会社に不正侵入したとして逮捕され、有罪判決を受けている。ツトム・シモムラ氏による追跡の顛末は、「テイクダウン」という本にまとめられ、映画化もされた。

Zenlokの顧問という立場で来日したケビン・ミトニック氏

Zenlokの顧問という立場で来日したケビン・ミトニック氏ミトニック氏は今回、メール暗号化サービスを提供するZenlokの顧問という立場で初来日した。同氏は、電子メールという仕組みが生まれて37年がたつにもかかわらず、いまだにそのほとんどが暗号化されていない状態に警鐘を鳴らした。

「かつて、私がツトム・シモムラ氏のワークステーションをハックして侵入してみたところ、驚くべきことに、多くのメールが暗号化されていないままだった。中には、私、ミトニックに関するメールやFBIとのやり取りまで含まれていた」とミトニック氏は振り返り、彼ほどのセキュリティ専門家であってさえ、メールを安全ではない状態に置いていたと述べた。

現在でも、電子メールの内容を盗み見ようという犯罪は後を絶たないという。商売敵がやり取りしている電子メールの内容をこっそり別のアカウントに転送したり、別の会社への乗り換えを考えている顧客のメールの中身をISPが傍受したりという生々しい例を挙げ、メールの盗聴は決して珍しいことではないとした。

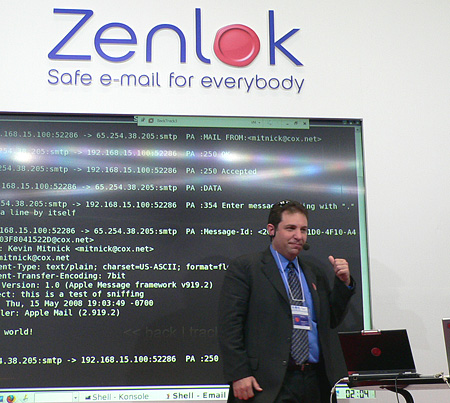

ミトニック氏によると、メール送信者と受信者との間には、エンドポイントも含め7つの傍受ポイントがある。SMTP通信にスニフィングを仕掛けることも可能だし、ユーザーの端末やサーバに侵入を仕掛けることも可能だ。特に、無線LANを利用している場合は危険性が高まる。「暗号化されていなければ、誰でもあなたの電子メールやパスワードを盗聴することができる」とミトニック氏は述べ、実際に無線LANを介してメールの内容を読み取るデモンストレーションを披露した。

無線LANを傍受し、メールの内容を盗み見ることができることを示したデモ

無線LANを傍受し、メールの内容を盗み見ることができることを示したデモ最後にミトニック氏は、各種法規制の強化によって、メール暗号化を義務付ける動きも始まっていると指摘した。中でもネバダ州では、企業が顧客の個人情報を送信する際に暗号化を義務付ける州法が制定され、2008年10月より施行されるという。

「当初われわれは、パスワードがクリアテキストのままやり取りされるFTPやTelnetといったプロトコルを用いていたが、今ではSSHやSFTPなどのより安全なプロトコルに移行している」と同氏は述べ、メールについても同様の動きが求められるとした。

「大事な電子メールだけを暗号化するという考えが主流のようだが、私はそれは逆だと考えている。デフォルトですべてのメールを暗号化するという設定が必要だ。重要なメールだけ暗号化していると、ハッカー側では狙いが付けやすくなる」(同氏)

しかし、今のところS/MIMEやPGPといった既存のメール暗号化技術はあまり普及していない。その理由は、「複雑すぎ、コストもかかるうえ、鍵管理などが必要になるから」(ミトニック氏)。誰にでも簡単に利用できる透過的な暗号化ソリューションが必要だろうと同氏は述べている。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。