シマンテックがファイルシステムを迂回する対策技術を説明

ルートキットは「多くのマルウェアに使われている」

2008/06/19

「ボットやStormワーム、トロイの木馬にバックウェアなど、ルートキットテクノロジは、思った以上にいろいろな脅威に使われている」(シマンテック セキュリティレスポンス主任研究員の林薫氏)

シマンテックは6月19日、Windows上でファイルやレジストリ、プロセスなどを隠蔽するために改変を行う「ルートキット」について解説した。ルートキットは、PCに侵入した悪意あるソフトウェアを、ユーザーの目や対策ソフトウェアから隠すコンポーネントだ。アプリケーションからのファイル呼び出し命令を途中でフックし、あたかもシステムが正常に動いているように見せかける。この結果、侵入に気付くのが遅れ、ユーザーの被害は拡大してしまう。

シマンテックでは定期的に、マルウェアの動向をレポートとしてまとめているが、2007年下半期のレポートでは、「ダウンローダー」として検出されたマルウェア上位10種のうち6種類がルートキットを用いていたという。

ルートキットは「ユーザーモード」と「カーネルモード」の2種類に大きく分けることができる。ユーザーモードの方が、悪用するための技術的ハードルは低いが、その分、できることも限られていた。一方カーネルモードのルートキットは、いったん忍び込むとほぼあらゆることが可能になるが、以前は作成のための技術的ハードルが高く、悪用が困難だったという。

しかし、「インターネットやコミュニティなどで、カーネルモードのルートキットのソースコードや情報が掲載されるようになった」(林氏)ことから、現在ではほとんどがカーネルモードのルートキットとなっている。「カーネルモードのルートキットは、OSの中のハードウェアに近いレベルで動作するため、ほとんど何の制限もない。何でも動くようになってしまう」(林氏)。

しかもルートキットは、もともとファイルの存在を隠すためのツールなので、ウイルス対策ソフトによる検出が困難だ。「見つかりにくいから削除できないうえ、セーフモードでも動作してしまうため削除できないものもある」(林氏)。こうして検出・駆除までの期間が長期化することにより、被害が拡大する傾向にあるという。中には、ルートキットが潜んでいるPC上でウイルススキャンを実行すると、うまく動作せずスキャンがストップすることもあるという。

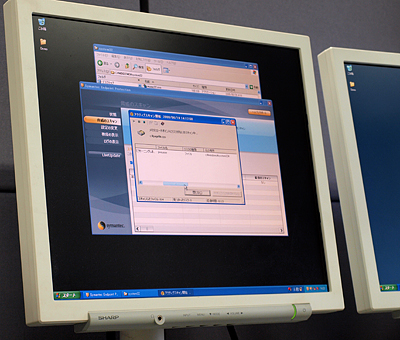

Symantec Endpoint Protection 11.0によるルートキット駆除のデモ

Symantec Endpoint Protection 11.0によるルートキット駆除のデモこうしたルートキットに対して、シマンテックでは、合併したベリタスソフトウェアの「VxMS(ベリタスマッピングサービス)」という技術を活用することで、検出を可能にしている。VxMSは、ブロック単位でデータを保存し、ファイルシステムとのマッピングを行うテクノロジだ。同社のセキュリティ製品「Symantec Endpoint Protection 11.0」ではこれを実装することで、物理ディスクに直接アクセスし、ファイルシステムより下のレイヤで動作するルートキットについても検出が可能になっているという。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。