認証サーバの新バージョンを8月15日に発売

RSA、認証デバイス不要の使い捨てパスワード新機能

2008/07/01

RSAセキュリティは7月1日、ワンタイムパスワードによる認証機能を提供する認証サーバソフトウェアの最新バージョン「RSA Authentication Manager 7.1」を8月15日に発売すると発表した。

RSAセキュリティ マーケティング統括本部プロダクトマーケティングマネージャー 水村明博氏

RSAセキュリティ マーケティング統括本部プロダクトマーケティングマネージャー 水村明博氏発売から16年目となる同製品だが、時代の流れをくみ、今回のバージョンアップでは「情報漏えい防止と、ビジネス継承性の確保にフォーカスを置いている」(マーケティング統括本部プロダクトマーケティングマネージャー 水村明博氏)という。

具体的には2つの新機能を搭載した。1つは携帯電話端末やPCに、メールでワンタイムパスワードを配布する「On-Demandトークン」。ユーザーの要求に応じて、サーバ側からワンタイムパスワードを送信し、ユーザーは受信したワンタイムパスワードを使って会社のネットワークやデスクトップ、メールサーバ、Webアプリケーションの認証が行える。

従来の利用法では、事前に小型の液晶ディスプレイを備えた認証デバイスを利用者に配布するか、ソフトウェアトークンの配布やインストールが必要だったが、On-Demandトークンを利用することで、配布コストを削減できる。また置き忘れや紛失といった運用上の問題に対応できる。

On-Demandトークンは平文で送られてくるほか認証デバイスを用いないため、これまでの方式に比べてセキュリティ強度は落ちる。例えば利用頻度が低いユーザーにはOn-Demandトークンを用意し、利用頻度が高いユーザーには認証デバイスの利用を義務付けるなど、運用ポリシーによる使い分けが考えられる。

RSA SecurIDで利用する認証デバイス。60秒ごとに6桁の異なる数字が表示される。サーバと同期しており、これをPINコードと組み合わせて認証を行う

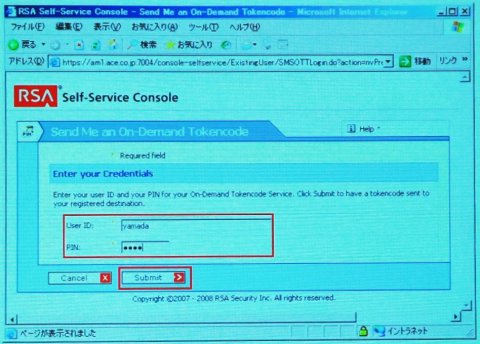

RSA SecurIDで利用する認証デバイス。60秒ごとに6桁の異なる数字が表示される。サーバと同期しており、これをPINコードと組み合わせて認証を行う Webブラウザを使ってユーザーIDとPINコードを入れることで、On-Demandトークンがサーバから送られてくる

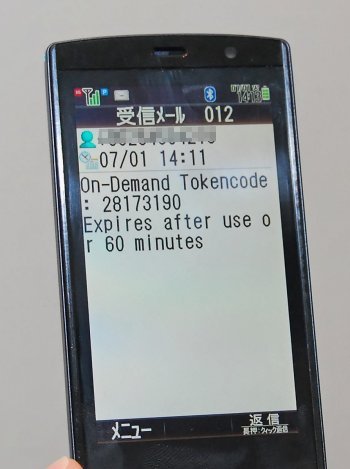

Webブラウザを使ってユーザーIDとPINコードを入れることで、On-Demandトークンがサーバから送られてくる On-Demandトークンを携帯電話のメールで受け取った例

On-Demandトークンを携帯電話のメールで受け取った例災害時のリモートアクセス需要に備える新機能

もう1つの新機能は緊急時や災害時に、ふだんリモートアクセスを使っていないユーザーに対して一時的に認証サーバを利用できるようにする「Business Continuity Option」(BCO)だ。あらかじめ購入した分だけライセンス数を増やせる。

「例えば1000人規模の組織で、日常的にリモートアクセスを使うユーザーが200人しかいない場合、有事のときのために800人分のオプションを購入するといった形態がありえる」(水村氏)という。こうすることで、最初から全員分のライセンスを購入するよりも価格を抑えられる。

また、BCOにはOn-Demandトークンがあらかじめ含まれており、認証デイバスの配布は不要だ。BCOのライセンスは3年の間に6回有効化可能で、1回の有効期限は60日間。

このほかRSA Authentication Manager 7.1の機能強化点としてはOracle DatabaseやBEA WebLogicなどの採用により、レプリカインスタンスを15(ベースエディションでは2)まで起動できるスケーラビリティの向上、CT-KIPサポートにより、ソフトウェアトークンに対して安全にシードファイルを渡すことが可能になったことなどがある。

RSA Authentication Manager 7.1の対応OSはWindows 2003 R2 SP2(32/64ビット版)、Sun Solaris 10(64ビット版)、Red Hat Linux 4.0(AS/ES)(32/64ビット版)。価格は15インスタンスまでのクラスタ構成が可能なエンタープライズエディションが25ユーザーで59万5000円(年間保守料別)、ベース・エディションの25ユーザーで44万0000円(年間保守料別)から。オプションのOn-Demandトークンは25ユーザーで13万5000円、500ユーザーで260万円。Business Continuity Optionは25ユーザーで25万2500円、500ユーザーで370万円。価格はすべて税別。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。