コンプライアンス、セキュリティ、データベースをログで管理

「ログ管理で見える化を」、ログロジックが3製品発表

2009/02/25

ログロジックジャパンは2月25日、ログ管理ソリューションであるLogLogic製品群に、新たに「LogLogic Compliance Manager」「LogLogic Security Event Manager」「LogLogic Database Security」の3製品を追加したと発表した。併せてActive Directory対応などを強化したLogLogic 4.6iを発表した。

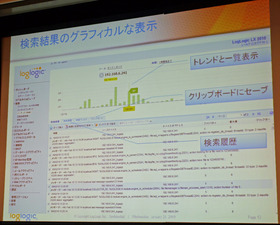

ログロジックのアプライアンス製品としては、ログの「コレクト」「アラート」「レポート」を行うLXシリーズと、「ストア」「サーチ」「共有」を担当するSTシリーズなどがすでに発表されている。ネットワーク機器やデータベース、カスタムアプリケーションで作成される生ログを収集し、IPアドレスやアクションをキーとして検索、レポートを行うことが可能。今回発表されたLogLogic 4.6iでは、ログの検索機能の強化を行い、新たにActive Directoryリモート認証にも対応した。

LogLogic CEOのパトリシア・スエルツ氏

LogLogic CEOのパトリシア・スエルツ氏ログロジックはオープンなAPIを提供しており、既存のネットワーク製品やカスタムアプリケーションで作成されるログを一括して管理できる。今回発表された3製品はそのオープンAPIを利用し、特定の機能に特化したログを取得/管理するための製品だ。

「Compliance Manager」はITILやPCI DSSをはじめ、HIPPA(患者に関するデータとプライバシーを定めた米国連邦法)やFISMA(連邦情報セキュリティ管理法)など、米国での基準を含めた要求条件をマッピングした情報を用意、それに沿ったログ情報の取得をサポートする機能を持っている。またデータベースへの操作をポリシーベースで監視し、特権ユーザーなどの行動を監視できる「Database Security」や、ログからセキュリティに関するイベントをフィルタリングし、脅威検出に特化した管理を行う「Security Event Manager」を提供する。Security Event Managerは2009年3月から、またDatabase Securityは2009年4月以降に販売開始の予定。Compliance Managerはすでに販売開始している。

IT企業の責任、それは「ドゥ・ザ・ライト・シング」

米ログロジックのCEO、パトリシア・スエルツ氏は「IT企業は『正しいことを行う』ことに対して責任を持つべきだ」とし、そのためには自社での活動をログ管理という形で証明するべきだと語る。ITを可視化するにあたり、ログデータは最も「活動の見える化」に適した記録であり、ログデータの管理、利用の機運が高まっていると説明した。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。