チェック・ポイントが2009年度の戦略を発表

ブレード感覚で機能を選択、追加できる新セキュリティアーキテクチャ

2009/03/10

チェック・ポイント・ソフトウェア・テクノロジーズは3月10日、2009年度の戦略を発表した。その一環として、同社セキュリティ製品の新しいアーキテクチャ「Software Blade」を2009年後半に投入することを明らかにした。

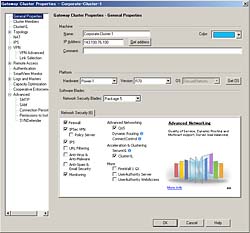

Software Bladeは名称の通り、ブレードサーバの考え方を同社のセキュリティ製品に適用したもの。ベースとなるプラットフォーム「コンテナ」の上に、「ファイアウォール」「VPN」「IPS」「アンチウイルス」「アンチスパム」など、20種類用意された「ブレード」を選択して搭載することで、顧客のニーズに合わせたセキュリティ機能を柔軟に提供できるようにする。

「脅威の進化に伴い、セキュリティ技術は複雑化してきた」と、同社代表取締役社長の杉山隆弘氏は指摘。しかしユーザーにとっては、安全であることに加え、簡単であり柔軟であることも重要であるとし、それを実現するための「革新的なアーキテクチャ」(同氏)として、Software Bladeを位置付けているという。

Software Bladeは、セキュリティ製品の中核となるゲートウェイエンジン「Check Point R70」に実装され、「UTM-1」「Power-1」といった同社のアプライアンスおよびソフトウェア製品に搭載される予定だ。ただし当面の間、従来型のソフトウェア(R65)も並行して提供されるという。

このアーキテクチャを採用した新しい「ブレード」の1つが、「IPS R70」だ。Software Bladeのアーキテクチャに基づいたIPS製品で、IPSエンジンを一新したほか、コア数に応じてリニアに処理能力を高めることができる「Check Point CoreXL」によって高いパフォーマンスを実現している。そのうえ、CPUやメモリ使用率などを監視し、負荷と要件に応じて有効にすべき保護機能を選択し、一定のスループットを保つ機能を備えていることが特徴だ。

チェック・ポイントではこのSoftware Bladeに加え、旧ノキア製品の統合、仮想化環境に対応したセキュリティ製品「VSX-1」の強化といった取り組みを進めていくという。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。