アップデートバイナリが、さらに小さく

Chromeがバイナリ差分で新アルゴリズム実装

2009/07/17

グーグルのChromeチームは7月16日、Chromeの自動アップデートで使われるバイナリアップデートに新たなアルゴリズムを実装したことを明らかにした。実際の例として、実行形式のフルアップデートで10MBの容量が必要だったものが、従来の差分方式で704KB、今回発表した新方式では78KBにまで縮小したという。

Chromeには自動アップデートの仕組みが組み込まれており、脆弱性の報告などがあると、これに対応するパッチを当てたバージョンをChromeユーザーにプッシュすることができる。これにより攻撃者が脆弱性を利用する時間が短くなるため、安全性が高まる。

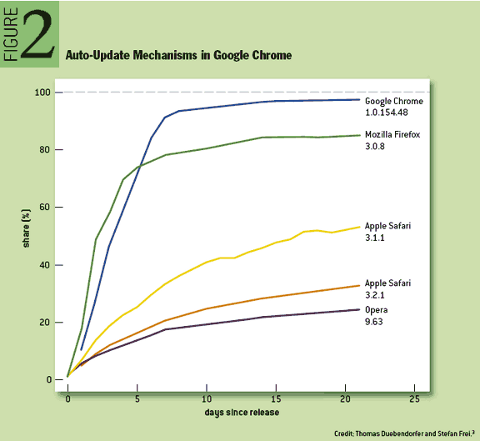

グーグルが公開している各ブラウザのバージョンアップ適用率の時系列での推移(出典)

グーグルが公開している各ブラウザのバージョンアップ適用率の時系列での推移(出典)セキュリティパッチなどは、ソースコードレベルで数行の変更であることも多いため、新バージョンの実行バイナリを丸ごとユーザーに送りつける代わりに、差分だけ送ることで転送量を抑えることができる。これまでChromeチームではbsdiffと呼ばれるバイナリ向け差分ツールを使っていたが、今回これを「Courgette」(ズッキーニ)と呼ぶ新アルゴリズム採用のものに置き換えたという。

コンパイル済みの実行バイナリは、ソースコードを数行変更するだけで大きく変化してしまうという問題があったという。これはコンパイラがバッファオーバーランを防止するために挿入するコードによって命令列が大きく移動してオフセットがずれるため。これを解決するためCourgetteでは、コンパイル後のバイナリ間で差分を取るのではなく、いったん原始的なディスアセンブルを行って、内部ポインタをシンボルに戻して、それをベースに差分を取るという。

Chromeチームでは、ユーザー側にプッシュする差分データがより小さくなることで、脆弱性の存続時間を短くできるとともに、帯域の限られた接続環境のユーザーには、よりよいユーザー体験をもたらすことができるとしている。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。