BIOSベースのエージェントで遠隔管理

盗難PCを追跡して回収、Computraceが日本上陸

2009/09/30

カナダのAbsolute Softwareは9月30日、PCの追跡・管理サービス「Computrace」の日本語版を提供していくと発表した。これまで北米に2個所、ヨーロッパに1個所あった拠点に加えて、東京オフィスを開設。リセラー、SIer、コンサルティング会社などを通して販売活動を本格化する。

Absolute Software バイスプレジデント グローバル・コーポレート・デベロップメント担当 ウィリアム・パウンド(William Pound)氏

Absolute Software バイスプレジデント グローバル・コーポレート・デベロップメント担当 ウィリアム・パウンド(William Pound)氏Computraceは企業が管理するPCやスマートフォンなど、エンドポイントとなるデバイスを管理するサービス。OS上に常駐するエージェントだけでなく、BIOSに組み込まれたエージェントとの2段構えでPCの追跡ができるのが大きな特徴。盗難されたPCでOSのクリーンインストールを行っても、再びBIOS上のエージェントがOS用のエージェントを再びダウンロードしてインストールするという。Computraceのエージェントは、ASUS、デル、富士通、hp、レノボ、東芝、パナソニックといった大手PCベンダの主要モデルに組み込まれていて、OS上にエージェントをインストールすることでアクティベートされる仕組み。

エージェントはネット接続が確立されたタイミングで、毎日構成情報を自動送信する。レポートには、ハードウェア・ソフトウェアの構成情報、周辺機器情報、ハードディスクの容量情報といった基本情報に加えて、無許可のソフトウェア情報なども含まれる。リース期限も管理できる。

管理側サービスはSaaSとして提供される。管理者はAbsolute SoftwareのWebサイトにログインすると、管理下にあるデバイスの状態を把握できるほか、遠隔操作でパスワードロックやデータ消去ができる。

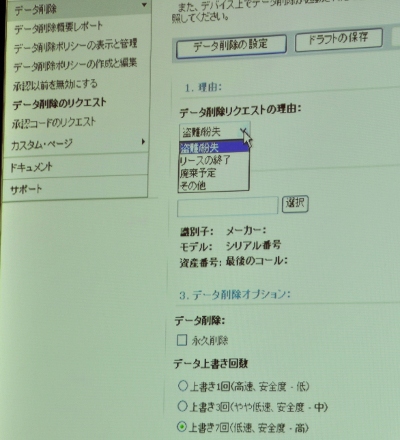

遠隔でデータ削除コマンドを発行する場合、消去対象や消去手法を選べる。また、コマンド発行には2時間の時限付き承認トークンの入力が必要で、誤操作や軽率な消去を防ぐ仕組みもあるという

遠隔でデータ削除コマンドを発行する場合、消去対象や消去手法を選べる。また、コマンド発行には2時間の時限付き承認トークンの入力が必要で、誤操作や軽率な消去を防ぐ仕組みもあるという盗難、紛失時には管理画面から当該PCのステータスを変更する。もし、当該PCがネットワーク接続を確立できる状態であれば、ただちに15分おきにレポートを送るようになる。スクリーンキャプチャ、Webカメラによる周囲の撮影などを行い、盗難の場合であれば、捜査当局に盗難届とともに提出することで、追跡と回収が可能。GPSやWi-Fiがある場合には位置情報も利用する。Absolute Softwareには盗難回収チームとして、グローバルで45人の元捜査当局経験者が勤務しているという。

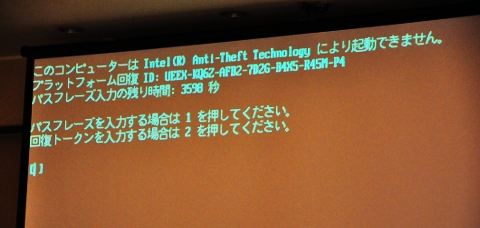

盗難の可能性がある場合には、管理画面からPCのロックも行える。この遠隔コマンドはvPro搭載のインテル製プロセッサに装備される「Anti-Theft」(関連記事:Nehalem世代のモバイルプラットフォーム「Capella」が動いたっ!)と協調して動作し、起動中のOSを強制シャットダウンし、次回起動時にワンタイムパスワードを要求する、といった手段を講じることとができる。

Anti-Theftを使って、PCを遠隔ロックできる

Anti-Theftを使って、PCを遠隔ロックできる遠隔データ消去については、全データ、OS以外の全データ、ファイルやフォルダ単位での消去が可能。あらかじめ消去対象を指定したポリシーを設定することもできる。消去方法は一般的な消去ツール同様に米国立標準技術研究所(NIST)が規定する方式のほか、速度優先などレベルを指定可能。

製品はWindows 2000/XP/Vista/7のほかWindows ServerやMac OS Xにも対応する。資産管理、デバイスセキュリティ、盗難回収など機能マトリクスに応じて5種の製品がある。スマートフォンは、Windows Mobile、BlackBerry、Symbian OS S60に対応する。

Absolute Softwareは1993年創業で、PCの盗難・紛失時の回収やデータ保護サービスの草分け。エージェントがアクティブなデバイスは、ワールドワイドで現在400万台存在するという。

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。