マイクロソフトやシマンテックが基調講演

クラウド普及にともなう課題はプライバシー

2010/03/03

「どのようにして、インターネット上で匿名性と責任(アカウンタビリティ)を両立させるかを考えなければならない」――。

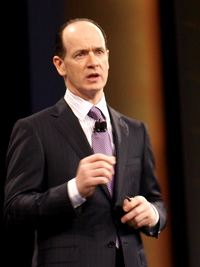

米マイクロソフト Trustworthy Computing担当バイスプレジデント スコット・チャーニー氏

米マイクロソフト Trustworthy Computing担当バイスプレジデント スコット・チャーニー氏米マイクロソフトのTrustworthy Computing担当バイスプレジデント、スコット・チャーニー氏は3月2日、RSA Conference 2010の基調講演においてこのように語り、クラウドコンピューティングの普及にともない、アイデンティティ管理やプライバシーへの配慮がいっそう欠かせなくなると述べた。

クラウドコンピューティングが広まれば広まるほど、多くの情報がクラウド上に保存されることになる。チャーニー氏は「情報をどこまで、誰に公開してもいいのかをコントロールする権利を、ユーザー自身が持ち続けることが重要だ」と述べ、既存の環境と同様、クラウドコンピューティングにおいても「エンドツーエンド」のセキュリティを適用すべきだと述べた。

マイクロソフトは、この目的を支援するため、アイデンティティ管理とプライバシー保護を支援する技術「U-Prove」のプレビュー版を公開した。同時に、C#およびJava用のSDKを、BSDライセンスでオープンソースとして公開したという。

モバイル機器の増加とソーシャルネットワークにもリスク

続いて基調講演に登場した米シマンテックの社長兼CEO、エンリケ・セーラム氏は、クラウドコンピューティングに加え、モバイル機器の増加とソーシャルネットワークという3つのトレンドに注意が必要だと述べた。

米シマンテック 社長兼CEO エンリケ・セーラム氏

米シマンテック 社長兼CEO エンリケ・セーラム氏この3つのトレンドは、ビジネスのあり方を変え、多くのメリットをもたらすものだが、同時に「情報経済の時代において、これらをどのように管理し、セキュアにしていくかを考えねばならない」(セーラム氏)という。

セーラム氏はまず、クラウドコンピューティングをめぐっては、すでに触れられたとおりプライバシーやセキュリティ、コンプライアンスといった課題が存在していると述べた。続いて、Windowsを搭載したPC以外の携帯電話などの機器が急速に普及していることにも触れた。「こうした機器はインターネットにも、企業ネットワークやその中のデータにもアクセスできる。どうやってこれらのセキュリティを確保すべきかが課題だ」(同氏)。さらに、Facebookをはじめとするソーシャルネットワークの人気が高まった結果、「意図せず機密性の高い情報を公開してしまうといったリスクを生み出している」という。

一方で、既存のセキュリティ対策には限界が見え始めていることも指摘した。マルウェアの種類は増加し続けているうえに、高度なターゲット型攻撃も登場している。これらに対しては「これまでのシグネチャベースのテクノロジでは追いつけない。多数のユーザーの知恵を集約する『レピュテーション』ベースの新しいテクノロジによって対処する必要がある」(セーラム氏)。

セーラム氏はこれら3つのトレンドを踏まえて、4つの方向性を提示した。1つは、「よりアプリケーションおよびデータに近いセキュリティ」。これは物理的な環境のみならず、仮想マシン、仮想化されたインフラ全体を保護できるものになるという。2つ目は、データがどこに保管され、誰がアクセスできるのかを制御する情報ガバナンスモデルの構築だ。シマンテックは同日、この構想を実現する新製品として「Data Insight」を発表した。3つ目は、オンプレミスとクラウドのいずれの環境においても同様に可視性を確保すること。そして最後は、クラウドのセキュリティを確保するだけでなく、クラウドを利用したセキュリティサービスを活用することだと述べた。

関連リンク

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。