携帯電話の持つURL長の制限をクリア

OpenIDで携帯もPCもシームレスに、実証実験結果を報告

2010/03/26

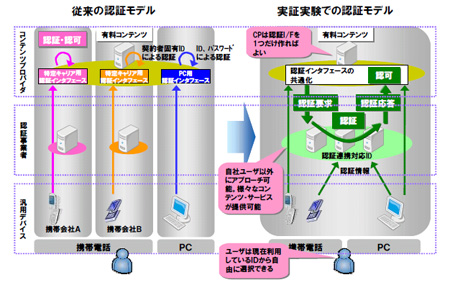

認証基盤連携フォーラム 実証実験ワーキンググループは3月26日、OpenIDを用い、携帯電話とPCをまたいだシームレスな認証や属性連携に関する実験、「認証基盤連携による認基盤間の相互運用性確保の実証」の結果を明らかにした。Artifact Bindingと呼ばれる手法を用いることで、携帯電話からも問題なくOpenIDに基づく認証を行えることが実証されたという。

OpenIDは、1つのIDで複数のインターネットサービスを利用できるようにするための仕様だ。いったん認証を済ませるだけで、ほかのサービスへのシングルサインオンが可能になるほか、ユーザーの承認に応じて氏名や住所、クレジットカード番号といった属性情報を受け渡し、利便性の高いサービスを受けられるようにする。ユーザーから見れば、サービスごとに個別に認証を行う手間を省けるうえ、自分の情報をどんな事業者に開示するかをコントロールできることがメリットだ。

認証基盤連携フォーラムではこのOpenIDを、PCだけでなく携帯電話にも展開し、作業を引き継げるようにする実証実験を行った。例えば、PC上で自分の好みのレストラン情報を検索し、外出先で携帯電話からも同じ検索結果を得られるようにする。

認証基盤連携フォーラムの実証実験を模したデモンストレーション。左側のPCサイトでOpenIDを使ってログインすると、その履歴が右側の携帯電話に引き継がれる

認証基盤連携フォーラムの実証実験を模したデモンストレーション。左側のPCサイトでOpenIDを使ってログインすると、その履歴が右側の携帯電話に引き継がれるNTTドコモでは、OpenIDを使って、モバイルID情報をコンテンツプロバイダーに通知することによって、異なるデバイスをまたいで履歴情報を引き継ぐという実験を行った。この結果、ユーザーの82%が「便利と感じた」という。これを踏まえてNTTドコモは3月9日に、1つのIDでPCサイトとiモードサイト両方にログインし、同じサービスを利用できる「docomo ID」の提供を開始している。

携帯ならではの課題をクリアするArtifact Binding

しかしこれを実現するには、いくつかクリアしなければならない課題があった。

「モバイルOpenIDでは、認証を行おうとしてログイン画面をクリックすると、エラーが生じてしまうという問題があった。理由の1つはURLの長さ制限。多くの携帯電話ではURLの長さは512バイトまでに制限されているが、属性情報などを含めるとOpenIDのURLはそれを簡単に越えてしまう。フォームのpostメソッドを使うという手もあるが、それはユーザーのクリックの手間を1つ増やすことになるので、コンテンツプロバイダーは好まない。ならばJavaScriptを使えばいいという話になるが、携帯電話が搭載するWebブラウザの多くはJavaScriptをサポートしていない」(野村総合研究所 基盤ソリューション事業本部 DIソリューション事業部 上級研究員の崎村夏彦氏)。

この問題を解決したのが、Artifact Bindingという手法だ。通常のOpenIDでは、URLに確認情報のパラメータを含めて送信し、リダイレクトを行う。一方Artifact Bindingでは、URLを直接送る代わりに、Artifactという確認書への「参考情報」を送信する。Artifactデータのサイズは非常に小さいため、携帯電話の持つURL長の制約を気にする必要はない。また、連携すべき属性データは、バックエンドのサーバ間で直接やり取りされるため、セキュリティ面でもリスクが抑えられるという。

Artifact Bindingの仕様の標準化は現在進行中で、2010年中には何らかの進展が見られる見込みだ。

崎村氏は、こうした仕組みを用いて属性情報を連携することによって、安全性の向上だけでなく、ユーザーの利便性がさらに高まることが実証できたと説明している。例えば調査では、1サイト当たりの情報登録に必要な時間は、属性連携を使わない場合は平均で1分33秒だったのに対し、属性連携を使うと19秒にまで短縮できた。さらに、「入力時のエラー率も19.6%から7.1%にまで減少した」(同氏)という。この結果調査参加者の実に9割以上が「属性連携サービスを利用したい」と回答するに至った。

同協議会ではさらに、国や言語を越えて属性情報を受け渡しできるよう、属性情報表現の標準化にも取り組んでいる。URLの中にハッシュとして「何語で記されているか」「それは漢字か、ひらがなか、カタカナか」といった情報を加えることによって「いろいろなサイトに情報を提供しながらコントロールし、便利に使うことができる」(崎村氏)。

信頼できるサイトの判別などが課題に

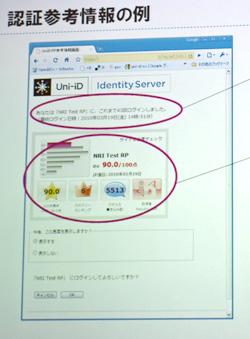

サイトの信頼情報の表示例。2010年度の検討課題という

サイトの信頼情報の表示例。2010年度の検討課題という一方で、いくつかの課題も浮かび上がった。

1つは、「あまりにも簡単に使えるため、信頼できないサイトにも情報を渡してしまわないか」という懸念への対処だ。調査では、ユーザーの97%が「登録情報の通知先が、信頼できるサイトかどうかを判別する機能がほしい」と回答している。これを踏まえて、認証時に「過去にそのサイトにアクセスしたことがあるかどうか」「信頼度はどのくらいか」といった情報を分かりやすく表示する手段などが考えられるという。

また、OpenIDが普及すればするほど、IDやパスワードが盗まれたときのリスクは大きくなる。「パスワードのみの認証は限界にきている。そこで今回は、携帯電話ネットワークやICカード(FeliCa)、ワンタイムパスワード、あるいは複数経路の併用など、さまざまな認証手段について試した」(崎村氏)といい、さまざまな認証手段を使うことで、なりすましなどの被害を防いでいきたいとした。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。