「クラウド連携で処理を軽量化」とシマンテック

Android端末向けにレピュテーションベースのセキュリティソフト

2010/04/01

シマンテックは4月1日、Androidなどを搭載したスマートフォンを脅威から保護するために開発を進めている新技術「Symantec Mobile Reputation Security」のデモンストレーションを紹介した。プロトタイプはAndroid携帯で動作するが、製品化の際にはiPhoneなどもサポートする方針だ。ただし、製品化の時期は未定という。

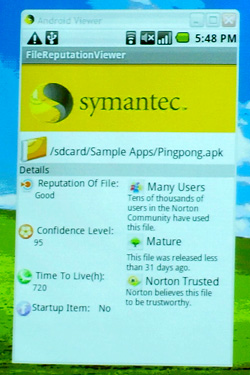

レピュテーション情報が表示される

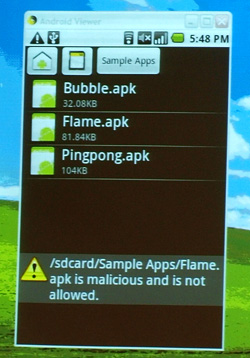

レピュテーション情報が表示される キャリアが設定したポリシーに基づいて、実行を制御

キャリアが設定したポリシーに基づいて、実行を制御同社はすでにPC向けに、レピュテーション技術を活用して、最新のマルウェアから端末を保護する製品を提供している。現在、シマンテックのラボで開発が進められているSymantec Mobile Reputation Securityも、「原則は、PC向けのレピュテーションと同じ」と、米シマンテックで先端技術開発担当副社長を務めるジョー・パスクア氏は述べた。

PC向けセキュリティ対策ソフトにレピュテーションが実装された理由は、マルウェアの急激な増加だ。シグネチャに基づく検出で対応するには、次々にシグネチャを更新する必要がある。しかしパスクア氏によると、過去16年間に検出したのと同じくらいの数のシグネチャがこの1年で作成されたというほど、マルウェアの増加は急激だ。こう考えていくと「シグネチャに基づくこのモデルはスケールしない」(パスクア氏)。

これに対しレピュテーションでは、セキュリティ対策ソフトを導入した各端末から、ファイルの作成日時をはじめとするさまざまな情報を集約し、シマンテックが分析を加え、あるファイルが信頼できるものかそうでないかを格付けする。シグネチャが更新されるのを待たずに、新種のマルウェアなどを迅速に見分け、検出できるようになる。

Symantec Mobile Reputation Securityも同じアプローチによって、スマートフォンを保護する。端末に導入するクライアントソフトを通じて、ファイルの配布元や作成者、作成時期といった複数の情報をインターネット越しにシマンテックのサーバに集約し、レピュテーションスコアを計算。そのスコアを端末に配信することで、端末側でファイルが安全か、それとも危険なのかを判断できるようにする。モバイル向けに、収集する情報を最適化しているほか、ネットワーク帯域や計算能力に制約のあるモバイル環境を考慮して、いくつかの技術改良を加えているという。

特徴は、ポータルを通じてキャリア側がポリシーを制御できること。レピュテーションスコアのしきい値に加え、ホワイトリストやブラックリストを設定して、端末にインストールできるソフトウェア(ファイル)を定義できる。このリストへの変更はリアルタイムに反映されるため、いったんインストールしたソフトウェアについても、危険なものであると判断すれば実行を停止可能だ。デモンストレーションでは、Android端末のエミュレータを用いて、スコアリングに基づいてユーザーに警告を表示する様子を紹介した。

パスクア氏は、Symantec Mobile Reputation Securityによってマルウェアへの対処が期待できるが、それ以上に、クラウド側で一連の処理を行うことによって、携帯端末の負荷を下げられる点がメリットだと述べた。「端末側で処理を行うとCPU負荷が高くなるが、Symantec Mobile Reputation Securityは、軽量なスマートフォンをクラウドと連携して保護する。端末に配信するのは軽いデータだけなので、ユーザーにもメリットが大きい」(同氏)。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。