シマンテック、企業向けDLP製品を強化

ストレージと連携してデータ利用状況を可視化し漏えい対策

2010/05/18

シマンテックは5月18日、企業向け情報漏えい対策製品の最新バージョン「Symantec Data Loss Prevention(Symantec DLP)v10.5」を発表した。ストレージ製品と連携してファイルの利用者や利用頻度に関する正確な情報を収集し、データの利用状況をより正確に把握しながら対策を取れるようになるという。

Symantec DLPは、エンドポイントとネットワーク、ストレージという3つの分野にまたがって監視を行い、ポリシーに反して機密情報が外部に流出しそうな場合は送信防止などの措置を執る製品だ。構造化データ、非構造化データの両方について、フィンガープリンティングやデータの並び方、ファイルの属性などを基に、機密情報かそうでないかを検出する。メールやWeb、あるいはUSBメモリ経由など、さまざまな経路にまたがり漏えいを検出・防止することが特徴だ。

新バージョンでは対応環境を拡大する。仮想化環境ではCitrix XenApp/XenDesktopをサポートするほか、ソーシャルネットワークアプリケーションの種類も、従来から対応してきたGmailやFacebookに加え、TwitterやYouTube、MySpace、LinkedInなどに拡張する。

エンドポイント保護機能も強化を図り、クライアントPC向けのセキュリティ製品「Symantec Endpoint Protection」およびワークフローとの連携により、ポリシーに違反したメールなどを検知した際、強制的にエンドポイントをロックダウンし、操作を停止させることが可能だ。また、ポリシー違反を検出したことを示す画面に、ユーザーが操作をキャンセルできる選択肢を追加し、運用プロセスの改善を支援する。

さらに、最大の強化ポイントとして、ストレージ製品と連携してファイルの利用状況に関する詳細なデータを取得し、可視化する「DLP Data Insight」技術を追加した。APIを介してデータの所有者やアクセス履歴を詳細に収集することで、ポリシーと実際の運用が乖離していないか、必要以上にアクセス権を与えていたり、コンプライアンスに反するような場所にデータを保存していないかを把握できるという。

「DLP for Networkならば、機密情報を含んだメールの送信者情報を基に問い合わせることができるし、DLP for Endpointでも違反行為を行ったPC名やログインしたユーザー名で特定ができる。しかしDLP for Storageで収集したファイル所有者の情報は、すでに異動していたり、あるいはグループ名だったりして、必ずしも正確ではないという問題があった」(同社スペシャリストセールス DLPソリューションチーム セキュリティスペシャリスト 跡部靖夫氏)。

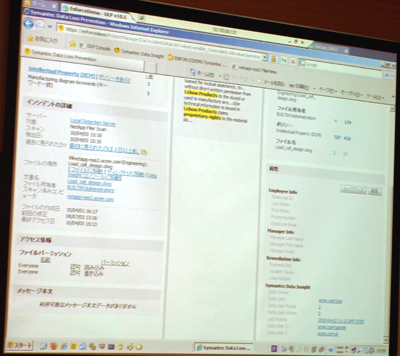

DLP Data Insightにより、画面右下にあるような、データの詳細な利用状況を収集できる

DLP Data Insightにより、画面右下にあるような、データの詳細な利用状況を収集できるData Insightではプラグインを介して詳細な属性情報を収集し、どのデータに誰がどのくらいの頻度でアクセスしているかを可視化し、この課題を解決するという。EMC CelerraおよびNetAppのストレージ製品に対応する。DLP Data Insightは、DLP Network Discoverとともに導入する必要があり、価格はそれぞれ1ユーザー当たり5600円、3800円。

シマンテックは同時に、エンドポイントでの情報漏えい防止のみに機能を絞った「Data Loss Prevention Standard」を追加している。「よりエントリレベル向けに機能を絞った、導入しやすい製品」(同社プロダクトマーケティング部 リージョナルプロダクトマーケティングマネージャ 金野隆氏)といい、価格は1ユーザー当たり5300円という。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。