開発段階で組み込み機器の弱点を洗い出し

過ちを繰り返さないために――FFRが脆弱性検査ツール

2010/08/26

フォティーンフォティ技術研究所(FFR)は8月25日、携帯電話やスマートフォン、デジタル家電といった組み込み機器のセキュリティ脆弱性を検査するツール「FFR Raven」を発表した。開発段階で脆弱性を洗い出し、修正することで、セキュリティ品質の向上を支援する。

FFR代表取締役社長の鵜飼裕司氏は、「WindowsやUNIXが長年かけて鍛えられ、安全性を高めてきたのに対し、最近になって急速にネットワーク対応が進んだ組み込み機器には、『えっ、こんな問題がまだ残っているの?』というような脆弱性が存在する」と指摘する。

組み込み機器は、性能向上や汎用OSの採用により、普通のPCと同様に攻撃を受けるリスクが高まってきた一方で、ファームウェアのアップデート/修正が困難であるといった、特有の課題もある。しかも「組み込み機器では、機能要件に関する検査、QAはしっかり行われるが、セキュリティも含めた非機能要件に関する検査を行うケースは少ない」(鵜飼氏)。

FFR Ravenは、こうした課題を踏まえ、出荷後ではなく開発段階で脆弱性を洗い出し、堅牢な状態にして提供できるよう支援するツール。あらかじめセキュリティ品質を高めておくことで、攻撃を食い止めるというアプローチだ。

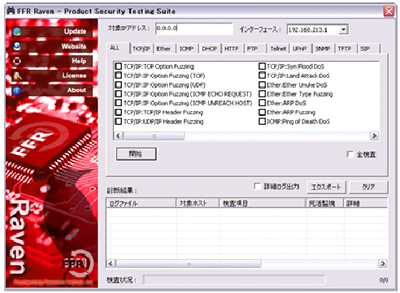

FFR Ravenは、いわゆる「ファザー(Fuzzer)」の一種で、Windows XP/Vista/7上で動作する。バグを誘発する異常なパケットを自動的に生成して検査対象のシステムに投げ付け、DoS状態や任意のコード実行といった異常事態が発生しないかどうかを検査する。

特徴の1つは高速性だ。パケットのフィールドごとにありとあらゆるパターンを機械的に生成しようとすると、組み合わせは無限大で、膨大な時間が掛かる。FFR Ravenは、同社独自のノウハウを反映し、脆弱性につながる可能性の高いフィールドと値を選んでパケットを生成するため、「現実的な時間で検査を行い、脆弱性を発見できる」(鵜飼氏)という。

また、発見された脆弱性がどのような性質のものであり、どうすれば解決できるかを支援するため、日本語マニュアルを充実させた。ユーザーインターフェイスも日本語となっている。

FFR RavenはTCP/IP、UDP、HTTP、FTPなど広範なプロトコルに対応しており、バッファオーバーフロー、整数オーバーフローやフォーマットストリング、読み込み境界未チェックなど、メモリ破壊系を中心に致命的な脆弱性を発見できる。IPv6への対応を予定しているほか、有償でのプロトコルサポートも用意する。組み込み機器はもちろん、PC上で動作するアプリケーションやミドルウェアにも適用可能という。

価格はオープンプライス。参考価格は、1企業/PC3台までの利用で月額50万円、端末台数無制限の場合は年額500万円などとなっている。FFRでは、パートナーを介したサービスとしての提供も予定している。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。