IPAも注意喚起、「出口対策」や「早期発見」の整備を

防衛産業に的を絞ったターゲット型攻撃、8社が被害に

2011/09/21

情報処理推進機構(IPA)は9月20日、企業などが保有する知的財産や個人情報を狙ったサイバー攻撃事件が目立っていることを受け、注意喚起を行った。

9月19日には三菱重工業が、社内コンピュータが8月中旬にウイルスに感染したことを明らかにした。情報漏えいの危険性も判明し、警察当局に報告したという。

こうした事件の発生を受け、IPAはあらためて、知財情報や個人情報などの窃取を目的とした攻撃が増加していることを強調。中でも、「特定の企業や公的機関に狙いを定めている」「ソフトウェアの脆弱性を悪用する」「複数の攻撃を組み合わせ、人間の心理のスキを付く」といった特徴を持つ、「新しいタイプの攻撃」に注意が必要という。

新しいタイプの攻撃によって端末がウイルスに感染してしまうと、攻撃者が外部から感染端末を操って、ウイルスの機能を強化したり、組織内の情報を探し出されたりする恐れがある。場合によっては、組織の活動に関わる秘密情報や設計図などの知財情報が窃取される可能性もある。

IPAは、こうした新しいタイプの攻撃には、外部からの攻撃が入ってこないよう、しっかり守るだけでは対策が困難であると指摘。たとえ侵入されたとしても情報の窃取だけは防ぐ出口対策に加え、早期発見や事後対応も含めた総合的な対策を取って備えるべきと説明し、7項目の対策を推奨。対策状況を確認するためのチェックリストも公表した。

トレンドマイクロが解析、標的型攻撃の構図

また、米トレンドマイクロは19日、防衛産業の企業を狙った標的型攻撃が相次いで発生したことを報告した。

この攻撃は、Adobe Flash/Readerの脆弱性を悪用して社内のPCをマルウェアに感染させ、攻撃者が用意したC&C(コマンド&コントロール)サーバからリモートコントロールする。同社が確認した限り、イスラエル、インド、米国、そして日本の8社が被害を受けたという。攻撃に利用されたマルウェアのコンポーネントは、防衛産業の企業を狙って作成されており、意図的な攻撃であることがうかがえる。

同社は、一連の攻撃に利用されたのと同じC&Cサーバに接続するマルウェアのサンプルを入手し、挙動を解析した。

これによると、攻撃はまず、細工を施したPDFファイルが添付された電子メールを送り付けることから始まる。もし、古いバージョンのAdobe Flash/Readerを利用しているPCでこのファイルを開いてしまうと、脆弱性が悪用され、バックドアがインストールされてしまう。こうして社内ネットワークに入り込んだバックドアは、C&Cサーバからの命令に基づいて活動し、感染したPCに関するさまざまな情報を収集して送信するほか、リモートからアクセス可能なトロイの木馬(remote access Trojan:RAT)を送り込み、攻撃者がリアルタイムにコントロールできる状態にしてしまう。まさに、IPAが指摘した「新しいタイプの攻撃」に該当するものだ。

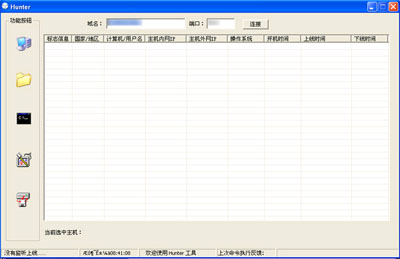

防衛産業への標的型攻撃で用いられたトロイの木馬「MFC Hunter」のクライアントのユーザーインターフェイス。MFC Hunterはサーバとハブ、クライアントから構成される3階層構造のシステム

防衛産業への標的型攻撃で用いられたトロイの木馬「MFC Hunter」のクライアントのユーザーインターフェイス。MFC Hunterはサーバとハブ、クライアントから構成される3階層構造のシステムいくつかの段階に分けて攻撃することにより、攻撃者は「C&Cサーバから命令を送り込む」「RATを介してリアルタイムにコントロールする」という、2つの方法で感染PCをコントロールできることになるという。

関連リンク

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。