1週間分の統計情報もダウンロード可能

nicterの観測情報をWebで公開、ダークネットトラフィックを可視化

2012/03/30

情報通信研究機構(NICT)は3月30日から、サイバー攻撃やマルウェアの観測システム「nicter」で収集している情報の一部の公開を開始した。どういったパケットがどの発信元から送られているかといった情報を、専用サイト「nicterWeb」でリアルタイムに把握できる。

nicter(Network Incident analysis Center for Tactical Emergency Response)は、NICTのネットワークセキュリティ研究所が開発した、攻撃トラフィックの観測/分析システムだ。インターネットを流れるトラフィックに基づいたマクロ的な解析と、マルウェア分析に基づくミクロ的な解析を組み合わせて相関分析を行い、サイバー攻撃の傾向を可視化する。

nicterの解析対象の一部に、「ダークネット」のトラフィックがある。

ダークネットは、インターネットから到達可能だが未使用のIPアドレス空間だ。通常の通信ならば、実在する相手に対してパケットを送信するはずで、未使用のIPアドレス向けにトラフィックが発生するはずはない。従って、ダークネット宛に送信されるパケットは、通常の通信ではなく、マルウェアによる感染活動など何らかの不正な活動に起因するものである可能性が高い。nicterは、こうしたダークネット宛のパケットを観測することで、インターネット上の不正な活動の傾向を把握している。

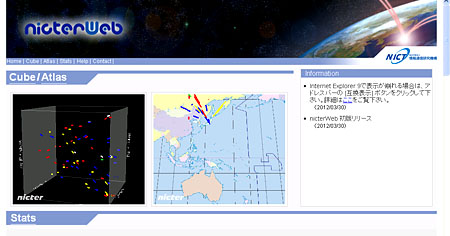

nicterWebでは、このダークネット宛トラフィックを、立方体にマッピングした「Cube」や、地図上に表示した「Atlas」という形でリアルタイムに可視化し、提供するほか、国別ホスト数/パケット数やTCP/UDP ポート別のホスト数やパケット数といった1週間分の統計情報を公開する。

例えば公開当日の情報では、国別ホスト数で最多は中国(40%)で、ロシア(16%)、アメリカ(6%)が続いている、といった事柄が一目瞭然だ。これら統計情報は、画像(PNG形式)やCSVファイルとしてダウンロードすることも可能だ。

NICTでは、こうした情報の公開によって、一般ユーザーにサイバー攻撃の情報を伝えるとともに、日本のネットワークセキュリティに役立ててほしいとしている。

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。