現場負担なしでの情報漏えい対策が可能にアドオン感覚で導入できる

|

| 依然として情報漏えい事故が多発している。JNSAによると、2009年に報告された情報漏えい事件は1539件に上り、過去最高だった。企業も個人情報保護法以降、USBデバイス制限などの対策は行っているものの、現場の抵抗や生産性の低下を恐れて、本格的な情報漏えい対策を実施している企業は少ない。そこで重要となるのが、システム変更やユーザー操作なしで情報漏えい対策を行うことだ。これを実現するのが、日立の「JP1/秘文 Advanced Edition MailGuard」だ。 |

個人情報漏えい防止をトータルで支援する「JP1/秘文」 |

||

個人情報漏えい事故が、相変わらず後を絶たない。

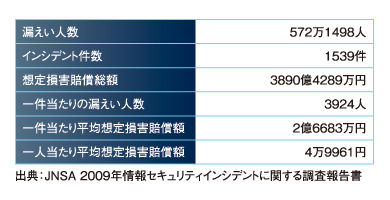

日本ネットワークセキュリティ協会(JNSA)が行った調査「2009年 情報セキュリティインシデントに関する調査報告書」によると、2009年にインシデントとして報告された個人情報漏えい事故は1539件と、過去最高だった(表1)。また、2010年末には、WikiLeaksによる米政府機密文書の公開など、相次いで大規模な情報漏えい事故が報道され、世間の大きな注目を集めた。

|

| 表1:JNSAが発表した2009年の情報漏えい事故調査結果。漏えい人数は572万人、想定被害賠償額は3890億円に達した |

しかし、情報漏えい対策の重要性が叫ばれるようになったのは、別段今に始まったことではない。2005年の個人情報保護法の施行以降、特に個人情報を多く抱える金融業界を中心に、各企業でさまざまな施策が行われてきた。IT面では、特にデータの暗号化やデバイスの持ち出しを制限するためのソリューションが多く導入されるようになった。

そうしたソリューションの草分けといえるのが、日立製作所(以下、日立)が提供する「JP1/秘文」である。2004年から提供が開始されたJP1/秘文は、暗号化だけでなく、持ち出し制御やログの採取など、統合セキュリティソリューションとして多くの企業での導入実績を持つ。

JP1/秘文の製品コンセプトは「持ち出さなければ、漏えいしない」だ。

当たり前のことのように思うかもしれないが、これは裏を返せば「持ち出さない限りは、自由に取り扱えるようにする」ということだ。単純に情報の取り扱い方法を厳しく制限すれば漏えいリスクは減るかもしれないが、同時に業務効率も落ちてしまう。そうではなく、社内では情報を自由に扱えるようにしつつ、いったん社外へ持ち出そうとすれば、ITの力で厳しく制限が掛かるようにする。

具体的には、情報を持ち出させないための「制御」ソリューション、業務上の必要性からやむなく持ち出したとしても漏えいさせない「暗号化」ソリューション、そして漏えいにつながるリスクのある情報の取り扱いを見逃さないための「ログ」ソリューション、この3つの領域それぞれにおいて、個別にセキュリティ製品が用意されている(図1)。

|

| 図1:日立が用意している情報漏えいソリューション。「制御」「暗号」「ログ」の3つの軸で製品が構成されている |

まず「制御」に関しては、デバイス制御や印刷制御といった機能を備えた「JP1/秘文 Advanced Edition Information Fortress」という製品が用意されている。同製品は、JP1/秘文で「持ち出さなければ、漏えいしない」というコンセプトを実現するための中核製品でもある。

また「暗号化」に関しては、「JP1/秘文 Advanced Edition Information Cypher」と「JP1/秘文 Advanced Edition Optical Disc Encryption」という製品が提供されている。さらに、USBメモリへのデータコピーや添付ファイル付きメールの送信といった、情報漏えいにつながる可能性のあるクライアントPC操作のログを取得し、効率良く参照できる「JP1/秘文 Advanced Edition LogManager」も用意されている。

このように、JP1/秘文は「制御」「暗号化」「ログ」の3方向から、多角的な情報漏えい対策の実現を支援する。

軽視されがちなメール誤送信による情報漏えい |

||

しかし、前出の4製品だけでは防ぎ切れない情報漏えいリスクも存在する。

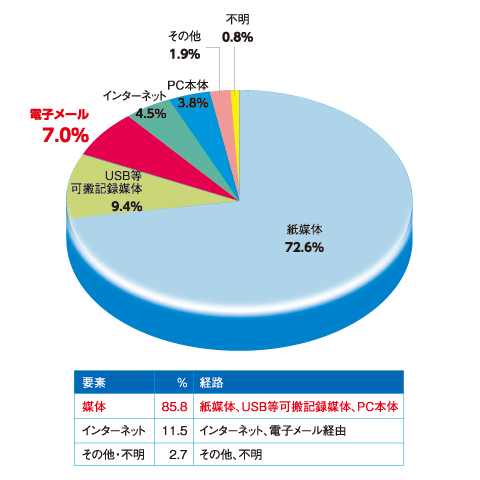

ここで再び、先ほどのJNSAの調査結果を見てみよう(図2)。情報漏えいの件数を、媒体や漏えい経路別に統計結果を見ると、紙媒体が全体の72.6%を占め、圧倒的に多い。この結果については、ちょっと意外だと思われる方が多いかもしれないが、紙媒体は紛失や盗難が発覚しやすいので、自ずとインシデントとして報告される件数もこのように多くなるのだ。

|

| 図2:JNSAが発表している2009年の情報漏えい事故調査結果。漏えい経路として、電子メールが7.0%で第3位に入っていることが分かる |

また、USBメモリなどの可搬記録媒体を経由した漏えいが、紙媒体に続いて9.4%の2位を占めている。ただしこの領域に関しては先述の通り、個人情報保護法施行以降は各企業で重点的に対策が進められている。JP1/秘文 Advanced Edition Information Cypherなどの暗号化ツールの導入は、そうした対策の代表的なものだ。

そして、ここで注目したいのが、電子メール経由の漏えいが第3位に入っていることだ。

インターネット経由の漏えいやPC本体の紛失や盗難による漏えいよりも、件数が多いのだ。しかもこの数は、ほんの氷山の一角にすぎないと推測される。というのは、紙媒体や可搬記憶媒体のような「モノ」とは異なり、電子メールは目に見えないので発覚しにくく、証拠も残りにくいためだ。

実際に読者の方々も、日常業務で社外とドキュメントをやりとりする際には、紙媒体の郵送や手渡しよりも、電子メールの添付ファイルを使う方が圧倒的に多いはずだ。JNSAの調査では、電子メール経由の漏えいは全体の7.0%となっているが、実態はそれよりもはるかに多いと見た方が妥当だろう。

このように、物理的な媒体の持ち出しによる漏えいをいくら防いでも、メールの誤送信対策が手付かずでは、とても十分な対策を施しているとは言い難い。そのため近年では、メール添付ファイルの暗号化ツールを導入する企業も増えてきているという。

しかしその一方で、その運用に苦慮する企業が多いとも聞く。

多くの場合、社内で運用するクライアントPCには既にアンチウイルスソフトやHDDの暗号化ツール、セキュリティ監視のための各種エージェントソフトなど、多くのセキュリティ製品が導入されている。これらの製品間の相性は、一般的にあまり良くないため、ツール間が互いに干渉し合うことで、正常に動作しなくなることも珍しくない。これらに加えてさらにメール誤送信対策ツールを導入するとなると、さらに運用が煩雑化することは目に見えている。

そこで日立では、こうした課題を解決するための製品をJP1/秘文シリーズの中で用意している。それが、「JP1/秘文 Advanced Edition MailGuard」(以下、JP1/秘文 AE MailGuard)だ。

既存環境に手早くアドオンできるメール誤送信防止ソリューション |

||

JP1/秘文 AE MailGuardの主な機能は、メールの添付ファイルの内容を自動的に暗号化し、メール経由の情報漏えいを防ぐことである(図3)。

|

| 図3:JP1/秘文 AE MailGuardのシステムイメージ。従来のメールサーバの前にリレーサーバ的に追加することで、ユーザーの操作なしに添付ファイルを自動的に暗号化できる。このため、既存システムを大きく変更することなしに機能を追加できる点が特徴だ(クリックで拡大) |

同製品を導入すると、ユーザーは特別な操作を行わずとも、社外にメール送信される添付ファイルが自動的に暗号化される。そのため、ユーザーがうっかりミスで間違った宛先に添付ファイル付きメールを送信してしまったとしても、受け取った相手は添付ファイルの内容を見ることはできない。

添付ファイルは、独自の暗号化方式「秘文機密ファイル」で暗号化される。このファイルを復号して内容を閲覧するためにはパスワードの入力が必要だが、JP1/秘文MGではこのパスワードを自動で生成することができ(手動設定も可能)、またパスワードの通知メールを自動的に送信元、もしくは送信先宛てに送信することも可能だ。

また、フィッシング詐欺対策として、メールにS/MIME署名を付加することもできる。これもユーザーが特別な操作をする必要は一切なく、JP1/秘文 AE MailGuardが透過的に署名処理を実行する。

さらに、メールの宛先アドレスやドメインごとに、セキュリティポリシーを個別に設定することも可能だ。例えば、あるドメイン宛てに送られるメールに関しては添付ファイルの付加を禁止し、別のあるドメインに対しては暗号化済みの添付ファイルを許可、さらに特定のアドレスに対しては暗号化していない添付ファイルを許可する、といったように、極めてきめ細かい制御が可能になっている。

このように、メールの誤送信対策を確実に、かつ効率良く行うためのさまざまな機能を備えるJP1/秘文 AE MailGuardだが、同製品の最大の特長は何といっても、その導入と運用の容易さにある。

前述した通り、新たなセキュリティツールを導入する際には、クライアントPC上に既に導入されているほかのツールとの相性がよく問題になる。そのため、導入前に相性を入念にチェックする必要があり、また導入後も相性問題を回避するためにユーザーに煩雑なオペレーションを強要せざるを得ないこともある。また、管理するクライアントPCの数が多ければ多いほど、各PCに確実にツールを導入し、かつそれを継続的にメンテナンスするための作業工数は増えていく。

しかし、JP1/秘文 AE MailGuardではこうした作業は一切不要だ。その理由は、同製品がリレーメールサーバとして動作するからである。具体的には、社内向けメールサーバと社外向けメールサーバの間にJP1/秘文 AE MailGuardのサーバを配置し、社外向けに送信されるメールを全て捕捉して暗号化処理や送信制御処理を行う。そのため、クライアントPCの環境には一切手を入れる必要がない。既存のメール環境に「アドオン」する感覚で、メール誤送信対策ソリューションを手早く追加できるのである。

これは、システム運用管理の担当者にとっては、何よりありがたいだろう。クライアントPC環境の煩雑な管理は一切必要なく、既存メールサーバの設定を少し変えてJP1/秘文 AE MailGuardをリレーさせるようにするだけで、メールによる情報漏えい対策が実現できる。また、社外へのメール送信の履歴をログとして取得し、後にそれを検索・閲覧する機能もJP1/秘文に実装されているので、日々の運用管理業務の効率化も大いに期待できるだろう。

異なるセキュリティツールの混在環境でも容易に導入可能 |

||

このように、既存のセキュリティ環境に影響を与えることなく、後付けで簡単にメール誤送信対策を加えることができるソリューションは、現状ではJP1/秘文 AE MailGuard以外にはそう多くはない。多くの企業では、新たなセキュリティ脅威が出現するたびに個別に対策ツールを導入してきた結果、異なるベンダのさまざまなセキュリティツールが社内で混在しているのが実情ではないだろうか。

そうした混在環境において、確実に、かつ手早くメール誤送信対策を導入するには、JP1/秘文 AE MailGuardのようなコンセプトを持った製品はまさに打って付けだと言えるだろう。

提供:株式会社日立製作所

企画:アイティメディア営業企画

制作:@IT情報マネジメント編集部

掲載内容有効期限:2011年3月13日

ダウンロード

ダウンロード

| JP1で会社を守ろう 情報セキュリティ対策のススメ | |

| ITシステムのセキュリティを脅かす要素は、ますます高度に、複雑化している。JP1なら、できるところから、ムリなくセキュリティ対策が始められる。運用管理ソフトウェア分野で国内トップシェアの実績に裏打ちされたJP1をぜひお試しください。 | |

関連リンク

関連リンク

| 日立製作所 | |

| 統合システム運用管理 JP1:セキュリティ管理 | |

| お問い合わせページ | |

| セミナー情報 |

関連記事

関連記事

| 「秘文」のログ監査を容易に、日立ソフトが支援製品(@ITNews) | |

| 日立ソフト、紙媒体による情報漏えいを抑制する「秘文」の新版を発売(@ITNews) | |

| 「秘文」はセキュリティ管理システムに進化する(@ITNews) | |

| 「秘文」「RMS」連携で手を組むマイクロソフトと日立ソフト(@ITNews) | |

| 情報漏えい防止ソリューション「秘文」、海を渡る(@ITNews) |