USBメモリを悪者にしないための“プラスアルファ”:セキュリティTips for Today(1)(2/3 ページ)

1つの脅威に対して取れる対策は複数の方法があり、その中から運用に適した方法を選択すべきです。日ごろから現場と密接に連携するサポートサービスは、脅威の特性を熟知し、複数の対策案から現場にあったものを選んでもらう必要があります。本連載ではサポートエンジニアがそのノウハウを、今日使える“Tips”として解説します(編集部)

活動の起点は「Autorun.inf」

皆さんは「Autorun.inf」というファイルをご存じでしょうか。Windows OS では、自動再生(AutoPlay)と呼ばれる機能により、設定ファイル「Autorun.inf」に記述された内容に従って、リムーバブルメディアが接続されたときの振る舞いを制御できます。この機能を利用することによって、CD-ROMドライブにCDを挿入したタイミングでアプリケーションのインストーラを自動的に起動したり、音楽CDを自動再生させたりすることができる便利な機能です。

しかし、悪意ある不正プログラム作成者はこの機能を悪用することで、リムーバブルメディア利用時にウイルスである実行ファイルを起動するように「Autorun.inf」を記述しているのです。

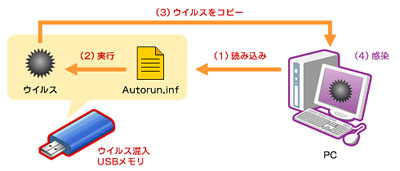

次に、ウイルスは「Autorun.inf」を使ってどのようにしてワーム活動を行うのか、簡単に図解とともに説明したいと思います。

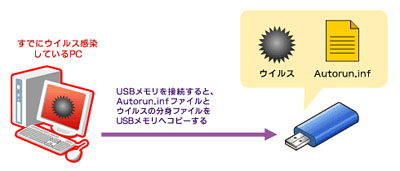

- 1. すでにウイルス感染しているPCへUSBメモリを接続すると、USBメモリへウイルス本体と不正プログラム作成者によってウイルスを自動実行するように記述された「Autorun.inf」ファイルがコピーされます。

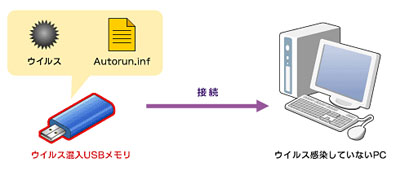

- 2. ウイルスが混入しているUSBメモリを、ウイルス感染していないPCへ接続します。

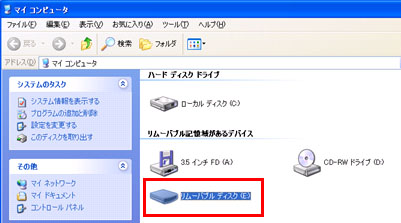

- 3. USBメモリに保存してあったファイルを取り出すため、USBメモリに割り当てられたドライブを開きます。

- 4. OSがUSBメモリ内の「Autorun.inf」ファイルを参照しウイルス本体が実行されます。つまり、ユーザーの意思に関係なく、ウイルス感染してしまいます【注】。

【注】

●Windows Vistaの場合

OS標準の機能において、「Autorun.inf」に実行ファイルが起動するように指定されているUSBメモリを接続した場合、自動再生(AutoPlay)のダイアログが自動的に表示され、ユーザー自身がそのダイアログを通じて該当の実行ファイルを起動することになってしまいます。なお、設定によってはUSBメモリを接続したタイミングで、実行ファイルが起動されることもあります。

●Windows XP/2000の場合

OS標準の機能では、「Autorun.inf」に実行ファイルが起動するように指定されているUSBメモリを接続した場合でも、即座に該当の実行ファイルが起動されることはありません。ただし、[マイコンピュータ]からリムーバブルメディアドライブをクリックし、ファイル内容を確認した際に該当の実行ファイルは起動されます。

Copyright © ITmedia, Inc. All Rights Reserved.