Webからの脅威を“調べもの専用ブラウザ”で封じ込めろ:セキュリティTips for Today(5)(1/3 ページ)

マルウェアを仕込んだWebサイトへと巧みに誘導し、ブラウザを経由して感染させるような脅威が目の前に迫っています。そんなWebからの脅威を防ぐために、今日できるTipsを紹介します(編集部)

皆さんこんにちは、飯田です。今回の記事では、昨今多発している「Webからの脅威」を取り上げたいと思います。

【参考】

ここでは、悪意のあるユーザーがWebを使用して行う不正な活動全般を「Webからの脅威」とします。

トレンドマイクロ Webからの脅威(Web Threats)

http://jp.trendmicro.com/jp/threat/threats-knowledge/web/index.html

脅威はどこからやってくる?

皆さんは、「Webからの脅威」と聞いて、具体的にどのような脅威を連想されるでしょうか?

マルウェアと呼ばれる、ウイルスやスパイウェアなどの不正プログラムが、Webサイト(HTTP通信)を利用し、侵入や感染などを行う攻撃を、弊社では「Webからの脅威」と呼んでいます。弊社に限らず各セキュリティ企業も言葉が違えども、似たような内容で昨今注意すべき脅威として、このWebからの脅威に警鐘を鳴らしています。

では、なぜ、現在最も注意すべき脅威の1つに、このWebからの脅威が挙げられているのでしょうか?

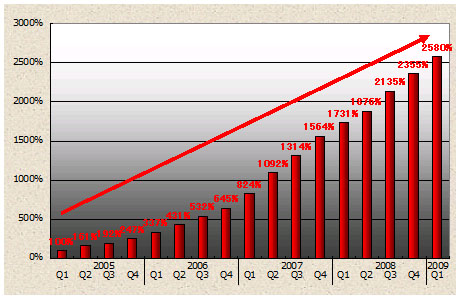

背景として、Webサイトを経由したマルウェア感染被害数が近年急増していることにあります。ここで、弊社が確認しているWebサイトからダウンロード可能な状態で存在しているマルウェア数を示したグラフをお見せしましょう。このグラフを見ていただくと、2005年の第1四半期に確認された数を1とした場合に、2009年の第1四半期では、その25倍以上に当たる2580%まで増加していることが分かります。

Webからの脅威を示すもう1つのデータもお見せしたいと思います。次の表は、2008年に弊社に寄せられたマルウェア被害報告を基に、マルウェア感染被害報告件数のランキングを示したものです。3位と4位のマルウェアに注目してください。これは、主にHTMLファイルやJavaScriptなどのスクリプトファイルから不正なサイトへ誘導するコードが含まれていた場合の検出名称です。

このデータより、ある1つの予測が立てられます。それは、ユーザーが不正サイトもしくは、不正に改ざんされた正規Webサイトを閲覧し、その際にマルウェアに感染したのではないか、というものです。

近年、正規Webサイトの改ざん事件が急増していることは皆さんもご存じのことでしょう。SQLインジェクションというWebアプリケーションの脆弱性を突いた攻撃により、Webサイトが改ざんされる事例が報告されています。事実、セキュリティベンダや実際に被害のあった企業の発表からも、その多くはSQLインジェクションによるものです。

これらの正規Webサイトの改ざん事件では、不正なコードがサイトに埋め込まれてしまい、閲覧者を不正サイトへ誘導するように細工がなされていることがほとんどのようです。昨日まで何ら問題のなかった正規サイトが、翌日には不正サイトへ誘導するサイトへと変ぼうしてしまうことが脅威といえます。

先ほど、マルウェア感染被害報告のデータより、「予測」という言い方で、不正サイト、もしくは不正に改ざんされてしまった正規Webサイトをユーザーが閲覧し、マルウェアに感染したのではないかと述べましたが、私の所属部署で運営している監視センター「Trend Micro Monitoring Operation Center」でも、実際にお客さまのネットワークを監視しているデータから、これは「予測」ではなく、実際に起きている「真実」であるということが分かっています。

なぜ、このようにWebサイトからダウンロード可能なマルウェア数、もしくはマルウェア感染被害が近年急増しているのでしょうか? それは、Webサイトを利用することが、現在最もユーザーをマルウェアに感染させやすい方法の1つだからです。

Copyright © ITmedia, Inc. All Rights Reserved.