「覚えられない」を前提にしたパスワード管理術とは?:パスワードは崩壊したのか? SPREAD勉強会レポ

増え続けるパスワード。それぞれ使い分け、しかも複雑なものを設定しろだなんて、人間にとってあまりに無茶な要求ではないか――SPREAD(セキュリティ対策推進協議会)が2013年10月19日に開催した勉強会「もう覚えられない!どうする、パスワード管理?」では、1つの解として「パスワード管理ソフト」を取り上げ、その使い方を紹介した。

Webメールにソーシャルネットワーク、オンラインショッピングにオンラインバンク、動画の閲覧……私たちはいまや、好むと好まざるとにかかわらず、多数のパスワードを使いこなさざるを得ない状況に陥っている。

その結果、何が起こったか。複数のサービスで使い回されているパスワードを狙った「リスト型攻撃」(「パスワードリスト攻撃」とも)の横行だ。2013年に入ってから、Tサイトやgoo、フレッツ光にはじまり、JR東日本や資生堂、クラブニンテンドーやKONAMI IDなど、業種を問わずさまざまなWebサイトに対し、「不正ログイン」が試みられ、実際にいくつかのIDについてはログインを許してしまったことが報じられている。

どうしてこのような攻撃が成立したかというと、複数のサービスで同じパスワードを使い回しているユーザーが一定数存在するからだ。推測されやすい安易なパスワードを用いること、パスワードを使い回すことの危険性はたびたび指摘されているにもかかわらず、どうしてこのような事態に陥ってしまうのか。現実的な解決策はないのか――。

SPREAD(セキュリティ対策推進協議会)が2013年10月19日に開催した勉強会「もう覚えられない!どうする、パスワード管理?」では、1つの解として「パスワード管理ソフト」を挙げ、その利点と注意点に踏み込んで議論が交わされた。SPREADでは、家族や友人など、周囲の人がITで困った時にサポートできる人材を育成することを目的に、身近な情報セキュリティの問題を参加者全員で考える勉強会を開催している。

パスワードという仕組みは本当に崩壊したのか?

最初に辻伸弘氏(NTTデータ先端技術株式会社セキュリティ事業部)が、「パスワードという仕組みの崩壊?」というテーマで講演を行った。

辻氏はまず、2013年に入って頻繁に発生しているリスト型攻撃についてあらためて説明した。同氏は元々、社内システムのセキュリティを検査する侵入テスト(ペネトレーションテスト)の一環で、業務システムに対するパスワードリスト攻撃を行い、その危険性を指摘していたが、最近、その被害が顕著になっているという。

数年前まで「パスワード破り」に使われる方法といえば、辞書攻撃だった。1つのIDに対し、辞書に載っている単語を片っ端から試してログインを試みるというものだ。また、「123456」「abcdef」といった弱いパスワードを設定しているユーザーを狙い、パスワードを固定させてさまざまなIDを試す「リバースブルートフォース」も相当数観測されているという。

これに対しリスト型攻撃では、あらかじめどこかで入手した、IDとパスワードが対になっている「リスト」を用いてログインを試していく。「面倒くさくて使い回している人がいれば、一網打尽になってしまう」(辻氏)。

リスト型攻撃の問題は、不正ログインの成功率が高いことだ。「ペネトレーションテストをやってきた経験からいうと、ブルートフォースでは0.1%すらいかないが、イーブックジャパンやじゃらんnet、dinosなどで公表された不正ログインの成功率を見ると非常に高い。やみくもに試すよりも、いかに成功率が高い攻撃かが分かる」(同氏)。つまり、攻撃者にとっては非常にうまみの高い手法だということだ。しかもサービス運営側からは、正規のユーザーと不正ログインの判別が困難だ。

おそらく攻撃に使われるリストも、1から作成しているわけではなく、どこかから盗んできたか、あるいはブラックマーケット的なところで購入したものではないかという。

増え続けるパスワード、人間ならば覚えきれない状況に

ではなぜ、このような状況が横行しているのか。辻氏は、次のような要因を挙げた。

「まず、パスワードにはある程度の複雑さが求められる。その上、最近は何かと認証を要求するサイトやサービスが増えた。ただ記事の続きを読むためだけにも、パスワードが必要になっている。トレンドマイクロの調査によると、1人当たり13.9個ものパスワードを使っているという」(辻氏)。

そこに、「セキュリティのためにパスワードは定期変更すべし」という神話が加わった結果、「1人で複雑なパスワードを14個も設定し、かつそれを定期的に変更していく……となると、普通の人間ならば覚えられなくなるのが当然だ。セキュリティを頑張ろうとした結果、かえって弊害を生んでいる」と、皮肉な状況を指摘した。

こうしたパスワードの限界を解決すべく、「多要素認証」や「リスクベース認証」「バイオメトリクス認証」など、パスワードにプラスアルファの要素を加える形の対策も登場している。しかし、それぞれにコストや抜け道などがないとはいえない。

「崩壊」を嘆く前にできること

辻氏は、そもそも「パスワードは本当に崩壊しているのか。『崩壊』という言葉を使う前に、まだ努力できることはあるのではないか」という。

まずサービス提供側には、「パスワードとして使用可能な文字数や種類を増やす」「サービス側で安易なパスワードを制限する」といった手だてが考えられる。実際、米国のApple iTunesなどのいくつかのサービスでは、「4pp1e333」のように、同じ文字が連続して含まれるような弱いパスワードははじかれる仕組みを採用している。加えて、アクセス元のIPアドレスを監視しつつ、何度もログインに失敗したアカウントはロックする仕組みも、攻撃を水際で食い止める助けになる。

一方、ユーザー側にできることは何だろうか?

本来ならば「サービスごとに、異なる複雑なパスワードを設定する」が正解となる。しかし、利用するIDとパスワードが増え続ける中、「それができているかというと、できていない」(辻氏)のが現状だ。それでも、サービス提供側だけでなくユーザー側も当事者意識を持って、自分にできる対策をしていくことが大事だと述べた。

「パスワード管理ソフト」という選択肢

パスワード管理の煩雑さを減らし、さまざまなサイトを安全に使えるようにするために「ユーザーが自分でできる対策」の1つが、「パスワード管理ソフト」だ。後半のセッションには辻氏のほか、カスペルスキーの前田典彦氏、シマンテックの広瀬努氏、トレンドマイクロの元嶋亮太氏と、アンドロイダーの佐藤進氏が参加し、その使い方を紹介した。司会は、自らも「OCN ID」の漏洩事件で被害に遭ったという宮田健氏(@IT)が務めた。

パスワード管理ソフトとは、複数のパスワードを管理し、保存するためのツールだ。1つの「マスターキー」さえ覚えておけば、多数のIDとパスワードを管理できる。中には、Webサイトやサービスへログインする際に、自動的にパスワードを入力する機能を備えたツールもある。従って、ユーザーがいくつものパスワードを記憶しておく必要はなくなる。

【関連記事】

セキュリティ・ダークナイト(10):フィッシング対策 of Life

http://www.atmarkit.co.jp/ait/articles/1211/01/news040.html

実演! パスワード管理ソフトでできること

まず広瀬氏が「ノートン ID セーフ」を使って、パスワード管理ソフトの使い方を紹介した。ノートン ID セーフは、同社のセキュリティ対策ソフト「ノートン インターネットセキュリティ」と「ノートン 360」に含まれているパスワード管理ソフトで、パスワードの管理と暗号化、自動入力といった機能を提供する。ここではTwitterを例に、一度ログインを行うとパスワード情報が暗号化され、クラウド側に保管するまでを紹介した。

続けてトレンドマイクロの元嶋氏が、同社が提供する「パスワードマネージャー」を介して、PCだけでなくスマートフォンやタブレットなどでも同じように使えることをデモした。いったんPCに保存したパスワードをクラウド上で保存することにより、パスワードの数が増えても、マスターパスワードさえ覚えておけば、端末の種類を問わずにログインできるようになる。

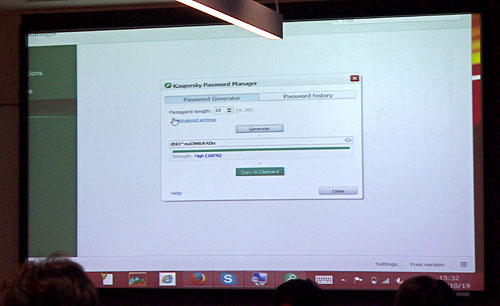

さらにカスペルスキーの前田氏は、「Password Manager」(英語版)のパスワード生成機能を紹介した。あらかじめ指定した文字数や種類、ランダムさなどを指定すれば、自分の頭を悩ませることなく、ソフトウェア側で自動的にパスワードを生成してくれるというものだ。

このように、パスワードの生成とそれを用いたログイン、デバイスをまたいだログインといった機能が、パスワード管理ソフトの基本的な機能となる。また、ちょっと変わった使い方として、例えばパスポート番号やESTA番号など、大事だけれどもめったに使わない情報のメモ帳代わりにするというアイデアも披露された。

ツール選択時の注意点

Androidアプリを評価し、その情報を提供しているサイト「アンドロイダー」の佐藤進氏によると、例えば「パスワード管理ソフト」をAndroidマーケットで検索すると、50〜60個は出てくるという。パスワード管理ツールのふりをして情報を盗み取るような真っ黒なアプリは論外としても、中には、ユーザーインターフェイスがあまりこなれておらず、使いにくいものも少なくない。アプリの作りによっては、生成してコピー&ペーストしたパスワードが消えずにそのまま残っていたりすることもあるそうだ。

「しばしば、どのツールを使ったら安全だろうかと聞かれるが、ツールの中にはいい加減なモノがけっこうある。正直いって、無償のツールで『これなら安心』というものは少ない」と佐藤氏は述べ、パスワードという情報を預かる以上、セキュリティベンダが作ったものが安心だろうと述べた。

パスワード管理ソフトにはまた、いったん使い始めると、ほかのツールに乗り換えるのが難しいという特徴もある。また、マスターパスワードを忘れたり、クラッシュした時に戻すことができるか、そのリカバリ方法が簡単すぎてかえってパスワード漏えいの抜け道にならないか……など、さまざまなポイントで注意が必要だろうとも述べている。

「クラウドに保存するのは不安」という声も

会場からは、パスワードという重要な情報を、セキュリティベンダが提供するものとはいえ、クラウド上に保存することに抵抗を感じるという声も上がった。第三者への漏えいという懸念だけでなく、例えばサービスが停止した場合に何も使えなくなってしまうのではないかというわけだ。

今回紹介されたツールは、ローカルに保存したパスワードとクラウドとで同期を取ることにより、デバイスに左右されずにログインできる利便性をウリの1つにしている。利便性を重視してパスワードをクラウドに預ける際には、例えば、どんな暗号方式を使っているかなどを確認すべきという意見が上がった。

こうした課題を踏まえると、「利用するサービスに応じて、IDとパスワードの『ランク付け』が必要かもしれない」(宮田氏)という。金銭などにひも付く絶対に漏れては困るモノと、比較的リカバリが効くモノを使い分け、それぞれ別の方法で管理していくというわけだ。

辻氏の場合は、クラウド側と同期する機能をオフにし、ローカル側だけで運用しているという。「預けてもいいものは預け、大事なものは手元に置いておく。そして全体の労力を減らしていくといいのではないか」(辻氏)。

「ツールに頼るうちに、『パスワードを変えておこうかな、もっと複雑にしておこうかな』と考えるようになった。安易なパスワードでは許せない体質になってきた(笑)」という。

もちろんパスワード管理ソフトは1つの選択肢に過ぎない。会場からは「ワンタイムパスワードを全面的に使うことで解決した」という声も上がった。そうした選択肢を知った上で、自分でどのようにパスワードを管理していくかを考えてほしいとし、勉強会は締めくくられた。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

フィッシング対策 of Life

フィッシング対策 of Life

10月30日、フィッシングサイトを開設したとして、不正アクセス禁止法違反で全国初の摘発が行われた。この件を機に、筆者が常々推奨したいと考えていた2つの対策を提案したい。 大切なパスワードをつなぐ ひみつマネージャ

大切なパスワードをつなぐ ひみつマネージャ

立て続けに発生した不正アクセス事件によって、あらためてパスワード使い回しの危険性が明らかになった。ツールを用いて「リスト型攻撃」のリスクを認識し、われわれがいま取ることができる対策について考えていく。 狙われた「使い回しアカウント」

狙われた「使い回しアカウント」

4月は日本のサイトで多数の不正アクセスがあり、パスワード攻撃、その中でも特にどこかから流出したと思しきIDとパスワードのリストを使った攻撃が話題となりました。