現実はずっと想像の上を行く―― Anonymousの胎動、再び:セキュリティ・ダークナイト(15)(2/3 ページ)

2013年11月に、「アノニマスが日本に攻撃を仕掛けると予告した」と報じられた一件を覚えているだろうか? 筆者が実際にコンタクトして得たその「実態」を紹介したい。

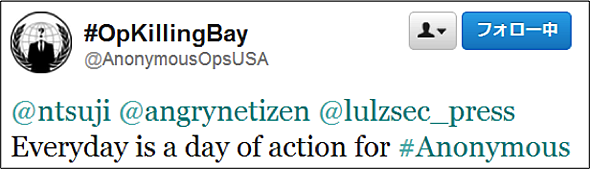

「毎日が行動日」だって?

すると返ってきた回答は……

そのまま、「毎日が行動日」だという。筆者は「毎日がスペシャルなのだろうか……」と、どうでもいいことを思いつつウオッチを続けた。すると、さらにうさんくさい情報がPastebinに公開されたのである。

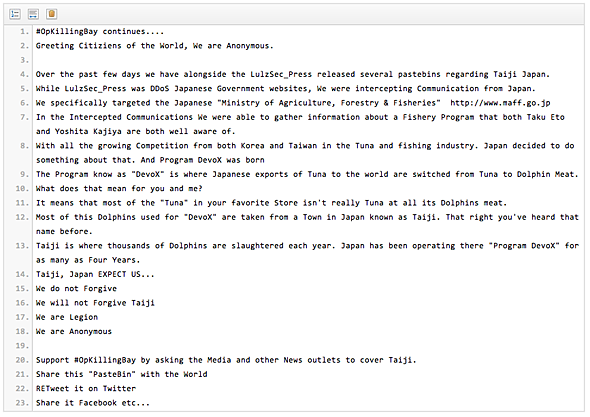

発信された上記のメッセージのうち、にわかには信じ難かった部分を要約すると、以下のようになる。

彼、彼女(ら)は、日本の農林水産省を通信傍受を行うターゲットとし、その結果、ある漁業プログラムについての情報を入手できた。そのプログラムとは、マグロや漁業業界において韓国と台湾との競争が激化する中で日本が打ち出した対策「DevoX」のことである。

「DevoX」とは、日本が世界に輸出しているマグロ肉をイルカ肉に変更するというものである。そのイルカ肉のほとんどは太地町で取られている。

……いったいどこからどう突っ込めばいいのか迷ってしまうような怪情報である。

考えていても仕方がないので、その根拠を示してもらうべく、情報を発信した主要アカウントにTwitterで問い合わせてみた。

このとき、筆者と同じくこの件を不審に思った翻訳家、@nofrillsさんも同じタイミングでTwitterで問い合わせていたので、そちらも併せてご覧いただこう。ぜひ、やり取りのノーカット版ともいえる@nofrillsさんのまとめも、合わせてご覧いただきたい。

【関連リンク】

サイバー攻撃宣言!アノニマス?が主張する「日本政府の極秘計画DevoX」って?(含:脅迫されてみた)

http://matome.naver.jp/odai/2138445229701617401

以下は、そのやりとりの要約である。

筆者:私は「DevoX」という名前は聞いたことがありません。「通信傍受」とは一体どうやったのですか?

発信者:「DevoX」を聞いたことがないのは、それは極秘プログラムだからです。日本の通信をハックしました。

筆者:傍受したとのことですが、その内容については公開するのですか?

発信者:日本の農林水産省のデータはこれからPastebinにアップしていきます。

@nofrillsさん:あなたがハックした通信はどのようなものですか? 彼らは英語で話し、もしくは記述していたのですか?

発信者:ハックした通信は日本語でした。

@nofrillsさん:ということは、どのような場合でも誤訳されている可能性がありますね(私は翻訳家です)。

発信者:おっしゃる通りなので、私たちは今日までそれをリークすることを待ちました。このデータは間違いないものです。

このようなやり取りの後、彼らがダウンさせたと主張するサイトが存在しないことを指摘し、その根拠を示してほしいとやり取りを行っていたら……

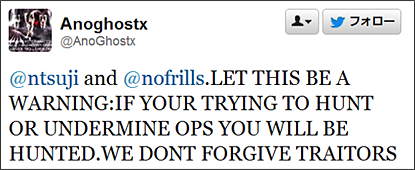

と、いきなり、別のアノニマスに脅迫されてしまったのである。どうしたものかと思っていたら、

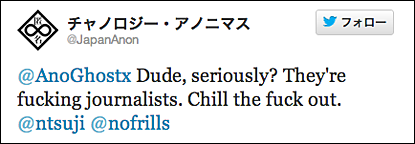

と、以前取材を受けてくれたアノニマスが助け船を出し、サポートしてくれた。結果的に脅迫に関しては事なきを得た。

予告された行動日、起こったのは

結局このオペレーションについては、「攻撃を行い成功した」という主張の割には証拠が示されず、盗んだと触れ回っている情報の根拠も示されず、挙げ句、脅迫までされるなど、中身がない割にせわしない状態になってしまった。

そうこうしているうちに、行動日が告知された。だが、行動日として指定された2013年12月1日は日曜日。指定されていた開始時間は日本時間で18時ちょうどだったため、筆者は早めに夕飯の買い物を済ませ、自宅で鍋をつつきながらテレビのモニターにその様子を写し出しながらウオッチしていた。しかし、結局はTweetStorm(注1)が緩やかに行われた程度だった。

何も起こらなかったこと自体はいいのだが、このオペレーションによって被害が発生することを想定し、休日対応を行ったエンジニアの方がいたかもしれないと思うと、少し気の毒な気がした。

ただ、あまり取り沙汰されていないが、いくつかのリーク(情報流出)も行われた。

だがリークされた情報というのも、Googleで検索すれば見つけることができるような情報と、SQLインジェクションの自動化ツールを用いて盗み出したデータベース情報だけだった。

しかも、リーク元となったサイトはいずれも、彼、彼女(ら)がOpKillingBayで掲げていた大義とは無関係のサイトであり、ターゲットとしてもリストアップされていなかった。OpKillingBayに乗じて行われた、いわゆる“とばっちり”である。アノニマスのオペレーションでは、こういったこともよく起こるのである。

注1:特定のアカウントに向けたツイートやハッシュタグを付け、賛同する者が決められた時間にたくさんつぶやくこと。主に多くの人の注目を集めるために行われる。

Copyright © ITmedia, Inc. All Rights Reserved.