シマンテックがWeb攻撃の傾向を解説、最多の攻撃はSQLインジェクション:脆弱性の改修、必要性が分かっていても先送り?

誰もが知る「SQLインジェクション」攻撃、なのに対策は進んでいない――シマンテックが「分かっているけど対策できない」現状を解説した。

シマンテックは2014年9月25日、国内のWebサイトへの攻撃の傾向に関する説明会を開催した。シマンテック Trusted Services プロダクトマーケティング部 安達徹也氏は、「最近では個人情報漏えいの原因として内部犯行が話題になるが、件数で言うと外部からWebサイトに対する攻撃が多い。中でも多いのがSQLインジェクションだ」と指摘。ずいぶん以前から知られている脆弱(ぜいじゃく)性であるにもかかわらず、対処が追いついていないことが課題だとした。

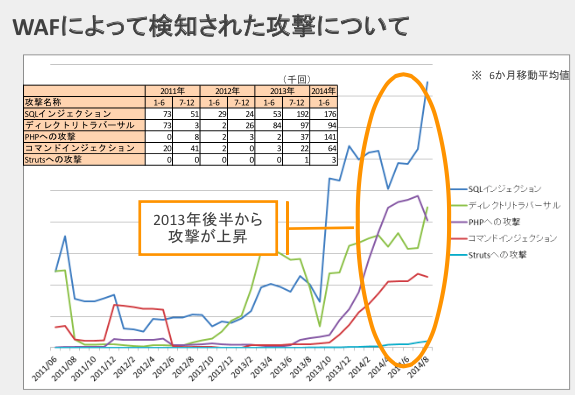

シマンテックが自社で提供するクラウド型Webアプリケーションファイアウォール(WAF)サービスを導入している国内657サイトを対象に、2011年1月から2014年8月までにかけて検知した攻撃件数をまとめたデータによると、Webサイトに対する攻撃件数は、2013年後半から特に増加している。

最も多いのは「SQLインジェクション」の脆弱性を狙った攻撃で、2013年下半期に約19万2000件、2014年上半期に約17万6000件に上った。安達氏は、これほど多くの攻撃が発生している原因として、「攻撃対象も攻撃用のツールも、検索エンジンによって簡単に見つかってしまう」ことを挙げた。

以下「ディレクトリトラバーサル」「PHP脆弱性への攻撃」「コマンドインジェクション」と続く。また「Apache Strutsの脆弱性を狙った攻撃」は、件数こそ少ないものの、攻撃手法情報公開後に顕著に増加している他、WordPressの脆弱性を突いた攻撃も増加しているという。

こうした攻撃への根本的な対処は、Webアプリケーションを改修し、脆弱性を修正することだ。だが、「改修するのが一番だと分かってはいても、売り上げ増のための改修などが優先され、セキュリティ修正は先送りにされがちだ」(安達氏)。現に、情報処理推進機構(IPA)が公開した「ソフトウェア等の脆弱性関連情報に関する活動報告レポート」によると、脆弱性が報告されたサイトの3分の1が、修正に91日以上の日数を要していたという。

安達氏は、PHP脆弱性への攻撃やApache Strutsの脆弱性を狙う攻撃を例に挙げ、日々新たな脆弱性が報告される一方で、「セキュリティ対策が追いついておらず、そうしたWebサイトが突かれている」と指摘。根本的な対処であるWebアプリケーションの改修を行う時間的猶予を作るという意味で、クラウド型WAFが有効だとしている。

Copyright © ITmedia, Inc. All Rights Reserved.