不正広告に汚染された正規サイトが攻撃誘導経路に、トレンドマイクロが報告書公開:盗用コンテンツを元にした広告を攻撃者が自ら出稿?

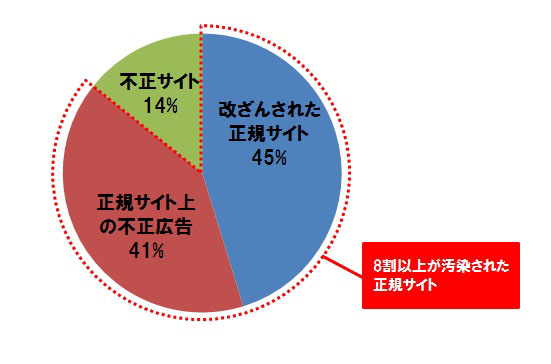

トレンドマイクロが2015年11月19日に公開した「2015年第3四半期セキュリティラウンドアップ」報告書によると、「正規サイトの改ざん」もしくは「正規サイト上の不正広告」を経由した攻撃が活発化しているという。

今のようにサイバー攻撃が横行する以前、「不用意に怪しいWebサイトにアクセスしない」ことがセキュリティの心得となっていた時期があった。しかし現在、それはもはや十分な対策とは言えないかもしれない。怪しいWebサイトではなく、改ざんされたり、不正な広告を表示したりする「正規のWebサイト」が、マルウエア感染の主な誘導経路になっているからだ。

トレンドマイクロが2015年11月19日に公開した「2015年第3四半期セキュリティラウンドアップ」では、このように「汚染された正規サイト」を経由する攻撃が多発している傾向が明らかになった。

正規サイトに表示される「不正広告」が攻撃経路に

この報告書は、2015年第3四半期(7月〜9月)の日本における脅威動向をまとめたものだ。汚染された正規Webサイトを介して一般のユーザーを脆弱(ぜいじゃく)性攻撃サイトに誘導し、ドライブバイダウンロード攻撃によって金銭を盗み取ることを目的としたマルウエアに感染させる、一連の「脅威連鎖」について取り上げている。

報告書によると、この四半期の間、日本国内からアクセスのあった脆弱性攻撃サイトは42件確認された。このうち86%は、「正規サイトの改ざん」もしくは「正規サイト上の不正広告」を経由して攻撃サイトにユーザーを誘導していたという。

特に目立ったのは不正広告で、7月と9月に大規模な攻撃が確認された。トレンドマイクロの調査によるとこの四半期の間に、11件のサーバーから3500以上の正規Webサイトに日本向けの不正広告が配信された。この結果、国内から1000万件以上のアクセスが集まったと考えられるという。

不正広告が表示されたと推測されるサイトのうち6割以上は、ブログやWiki、レンタルWebサイトなどの仕組みを利用して個人が運営する情報まとめサイトや趣味のサイトだったという。こうしたサイトのほとんどがアフィリエイト目的で広告を表示しているため、結果として多くの不正広告が配信されたものと考えられる。

だが同時に、月間平均100万アクセスを集めるような全国紙や雑誌、Webメディア、情報ポータルといった30件以上の人気サイトに対しても不正広告が配信され、表示されていたことも明らかになった。こうした人気サイトの影響は非常に大きいとトレンドマイクロは指摘している。例えば、7月に確認された不正広告サーバーの事例では600件以上の国内サイト経由で1万以上のユーザーが攻撃サーバーにアクセスした。このうち6割が、6つの人気サイト経由で占められていたという。

これを踏まえてトレンドマイクロは「これまでの『不審なサイトには近寄らない』のようなセキュリティ上の心掛けはもはや通用しない」と述べている。

出稿料を支払ってもペイする?

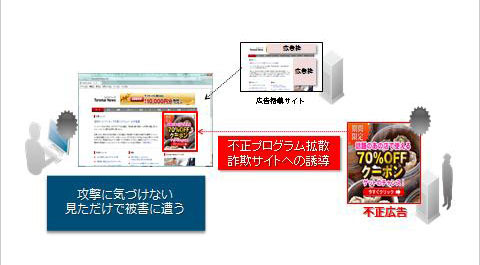

では、こうした不正広告はどのようにして配信されているのだろうか。「正規の広告コンテンツを改ざんする」、あるいは「不正コードを含む広告を、堂々と正規の方法で出稿する」という二つの手口が考えられるが、トレンドマイクロの推測は後者だ。不正広告コンテンツの8割近くが「日本の正規広告の画像を無断で盗用しているものと見られ、攻撃者が自ら広告主となって出稿したものと推測」しているという。

盗用された広告の内容に特に偏りは見られず、中には英語のものも2割含まれているなど、コンテンツそのものにこだわりはないようだ。その理由として同社は、この手口では必ずしも広告をクリックしてもらう必要はなく、Webブラウザ上に表示されるだけで攻撃サイトに誘導できるため、中身はそれほど重視していないからではないかとしている。

攻撃者は、出稿に要する費用を支払ってもそれ以上の対価が得られると判断し、不正広告を用いていると見られる。Web改ざんの場合は、改ざんした分しか成果は望めないが、「不正広告では複数の人気サイトを経由した攻撃も可能」だ。

加えて広告出稿のシステムは非常に複雑で、攻撃元の追跡が困難だ。2015年11月17日に「Internet Week 2015」で行われたセッション「あなたの身近で起きているサイバー攻撃 2015」の中で、トレンドマイクロの六宮智悟氏は、「広告配信システムは関わる人が多すぎる上、自動マッチングシステムなども用いられており、非常に仕組みが複雑だ。不正広告の出元をリファラーをたどって追いかけてみても、既にコンテンツ自体が消えておりそれ以上追跡できないこともある」と発言している。

さらに、広告出稿を通じて攻撃対象の選択と攻撃開始時期のコントロールが可能なことも、攻撃者にとって好都合になっているという。

こうした要因からトレンドマイクロは、「今後も不正広告の攻撃は頻発するものと思われる」と予測する。だが同時に、Web改ざんによる攻撃も活発化しており、改ざん被害の公表件数は前四半期に比べて2倍に増加したという。

不正広告や改ざんされた正規Webサイト経由で誘導された攻撃サイトでは、「AnglerEK」をはじめとする脆弱性攻撃ツール(エクスプロイトキット)が用いられ、Internet ExplorerやAdobe Flash、Javaなどの脆弱性を突いてオンライン銀行詐欺ツールやランサムウエアなどのマルウエアを送り込むようになっていた。金銭目的のサイバー犯罪の手段として、正規のWebサイトが使われている状況だ。

トレンドマイクロはこうした脅威の連鎖によって、普段から閲覧している正規のWebサイトにアクセスしただけで攻撃にさらされる危険性があるとし、「セキュリティ製品で不正なWebサイトへのアクセスを防止する」「更新プログラムが公開されたら早期に適用する」といった対策が重要だと呼び掛けている。

Copyright © ITmedia, Inc. All Rights Reserved.