連載

なぜ、いろいろな「暗号技術」が必要なの?:セキュリティ、いまさら聞いてもいいですか?(9)(2/4 ページ)

セキュリティ関連のキーワードに関する“素朴な疑問”を解消していく本連載。第9回のテーマは「暗号技術」です。通信に存在する3つのリスクとそれを解決するための暗号技術について学びましょう。

「共通鍵暗号」の仕組み

具体的な暗号技術の例を教えてください。

まず、シンプルな「共通鍵暗号」から紹介しましょう。

暗号技術の中で最も基本的なものの1つが、「共通鍵暗号」です。名前の通り、データを送る側と受け取る側が、“共通の鍵”を使う方法です。送信側が情報を金庫に入れ、鍵を掛けて(暗号化して)送り、受信側がそれをスペアキーで開ける(復号する)様子をイメージするとよいでしょう。これにより、情報を暗号化して相手に届けることができます(ここでいう「鍵」は、一種のデータだと考えてください)。

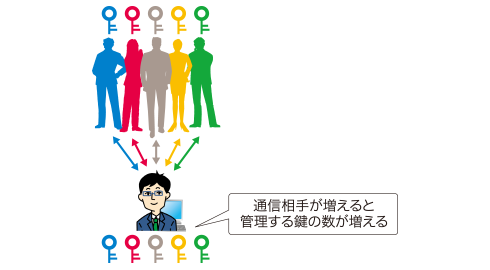

ところが、この方法には問題があります。「どうやって相手に鍵を安全に渡すのか」という点です。相手が近くにいれば、ディスクなどに保存して手渡しすることも可能かもしれませんが、それでは通信のメリットがなくなってしまいます。また、やりとりする相手が増えると、その分だけ鍵も増えていくため、鍵の配布や管理が大変になります。

さらに、「鍵を渡した相手が本人であるとどう保証するのか」も問題です。もしも鍵が正しい通信相手ではない人の手に渡ってしまった場合、情報の中身を不正に見られたり、書き換えられたりしてしまう危険性があります。

Quiz: 鍵を相手に安全に渡す方法はないのでしょうか?

次ページからは、「公開鍵暗号」の仕組みを解説します。

Copyright © ITmedia, Inc. All Rights Reserved.

なぜ、「鍵マークの確認」が必要なの?――「HTTPS通信」のメリットを理解しよう

なぜ、「鍵マークの確認」が必要なの?――「HTTPS通信」のメリットを理解しよう 重要なデータを守るため、もう一度暗号化技術をおさらいしよう

重要なデータを守るため、もう一度暗号化技術をおさらいしよう 暗号化技術を支えているのは「信頼」だった

暗号化技術を支えているのは「信頼」だった