「2017年のオンライン不正/サイバー犯罪」予報、RSAが公開:「Mirai」への予防策トップ5も掲示

RSAが「Quarterly AFCC NEWS」の2016年第4四半期版を公開。DDoSボット「Mirai」の詳細や、2017年に予想されるグローバルオンライン不正/犯罪の予測を取り上げた。

EMCジャパンは2016年12月12日、「Quarterly AFCC NEWS」の2016年第4四半期版を公開した。AFCC(Anti-Fraud Command Center:不正対策指令センター)は、EMCのセキュリティ部門であるRSAが提供するフィッシングサイト閉鎖サービス「RSA FraudAction」の中核をなす組織で、Quarterly AFCC NEWSは、フィッシングやオンライン犯罪情報、統計情報などをまとめたものとなる。今号では、2016年に複数の大規模なDDoS(Distributed Denial of Service attack)攻撃を引き起こしたIoTボット「Mirai」の詳細と、2017年に予想されるグローバルオンライン不正/犯罪の傾向などが取り上げられている。

Miraiはセキュリティが脆弱(ぜいじゃく)なIoT機器を乗っ取ってDDoS攻撃を仕掛けるボットネットで、2016年10月にNetflixやTwitter、Spotifyなどの大規模Webサービスにアクセスできなくなった原因とされるマルウェアである。このときは米Dynが提供するDNS(Domain Name System)サービスがDDoS攻撃を受け、サービス停止に陥った。

RSAでは、この攻撃の後に、1TbpsものDDoS攻撃を可能とする有料ボットネットサービスの広告を地下市場で発見した。この攻撃も主にセキュリティの甘いIoTシステムを狙うという。

MiraiのDDoS攻撃は、特にCCTV(Closed-Circuit Television:施設内の有線テレビ網など)型セキュリティカメラやデジタルビデオレコーダー、ルーターなどを狙う。こうした機器を、コンピュータシステムに侵入してウイルスを感染させるためのバックドアとしてだけでなく、DDoS攻撃に用いるボットとしても悪用する。これらの機器は、既に数十億台規模でインターネットに接続されていることから、簡単に数万台規模のボットネットを作れてしまう。

そしてMiraiが狙っているこうした機器の脆弱性は、まず管理者の意識の低さにあるとRSAは指摘する。例えば、既定値やマニュアルに例示されているままのユーザー名/パスワードを使っていたり、ブルートフォース(総当り)攻撃の辞書にあるような簡単に推測できる文字列を使っていたり、最新のソフトウェア/ファームウェアや更新パッチを適用していなかったりする。また、ユーザー、ベンダーそれぞれの課題として、使用しない通信プロトコルやポートが開放されたままの状態となる既定設定なども危険と提言する。なお、Miraiのソースコードは既に公開されており、実装されている機能の分析結果も公表されている。

RSAではあらためて、Miraiへの予防策として以下の5点を挙げた。

- 既定のパスワード、推測可能なパスワードの使用とその再利用をしない

- 全てのリモートWANアクセスを制限するか、使用をやめる

- ポート22(SSH)、ポート23(Telnet)、ポート80/433(HTTP/HTTPS)を確実に閉じる

- DNSサーバの有効期間(TTL)の延長を行う(推奨)

- TTL失効時にDNSレコードを削除する代わりに、全リソースを恒久バックアップする(推奨)

2017年に予測されるオンライン不正/犯罪の傾向

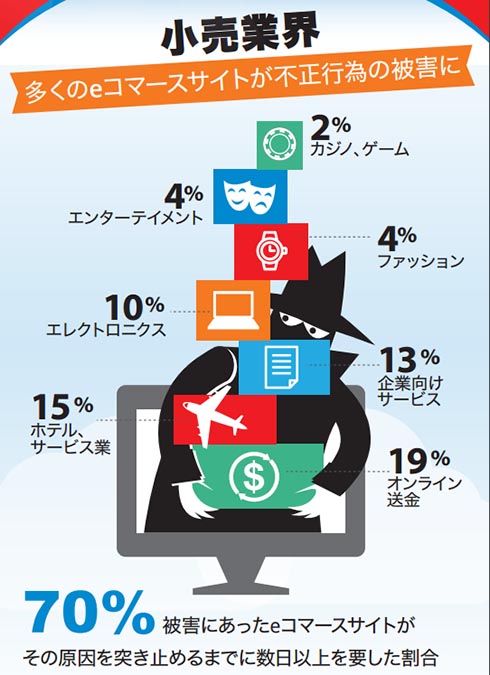

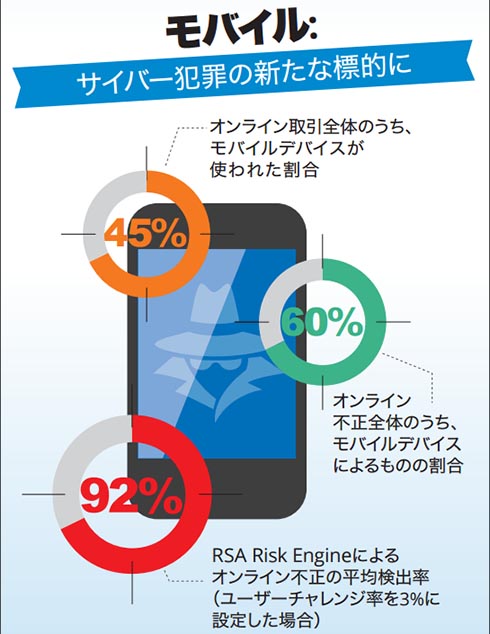

一方、2017年に予想されるグローバルオンライン不正/犯罪としてRSAは、eコマース関連、モバイルを標的とするサイバー犯罪、フィッシング詐欺の3分野を挙げた。

まずeコマース関連における「クレジットカードの不正利用」の傾向が、これまでの対面決済/実店舗で不正カードを利用する状況から、窃取したカード情報(カードの番号、氏名、有効期間、CVV/CVC)を使った非対面決済/オンライン決済側へ明確に移るという。ICチップ搭載のクレジットカードが普及したことから、簡単に複製できる磁気ストライプ型カードを使った対面決済での不正行為が減少する半面、米国では2020年までに、非対面決済での不正利用被害額が70億ドル(約8000億円)に達するとの予想もある。

クレジットカード犯罪対策の1つとして、ワンタイムパスワードで認証する「3Dセキュア 2.0」の仕様が策定されたが、加盟店やカード会社がこれを採用し、運用が始まるまで12〜18カ月程度は掛かるとみられている。そのため2017年は犯罪者にとって、機会の窓が開いている/チャンスの状態だとRSAは危険性を指摘する。

続いて、モバイルデバイスを標的としたサイバー犯罪が増加すると予測される。これは、モバイルデバイス普及率、オンライン取引の利用率ともにPCでのそれを上回ったことに由来する。RSAによると、既に全オンライン取引の半分をモバイルデバイスが占めているという。犯罪者はターゲットが多いところ/弱いところ/狙いやすいところを狙うことから、モバイルを標的とする不正行為は今後さらに急増するとみられる。

フィッシング詐欺については、ICチップ搭載のクレジットカードが普及したことで、POS端末やATM機器への侵入やスキミング行為は犯罪者にとって効果的な手段ではなくなったことから、前述したクレジットカードの不正利用のために必要な、「カード所有者の情報を入手するための攻撃が激しくなる」と予測される。

RSAでは、2016年第2四半期に識別したフィッシング詐欺の攻撃数は、2015年の全期間よりも多かったとしており、これは新たなフィッシング攻撃は30秒に1回の頻度で発生している計算になるという。なお、2016年に全世界の企業が受けたフィッシング被害額は91億ドル(約1兆円)に上ると推計している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「Mirai」ソースコード徹底解剖−その仕組みと対策を探る

「Mirai」ソースコード徹底解剖−その仕組みと対策を探る

2016年9月以降に発生した複数の大規模なDDoS攻撃。本稿ではその攻撃に用いられたとされるマルウェア「Mirai」のソースコードを読み解き、対策法を紹介します。 「フィッシング」の手口、お見せします

「フィッシング」の手口、お見せします

セキュリティ専門家が時事ネタを語る本連載。第9回のテーマは、金融機関などをかたり金銭を窃取しようとする「フィッシング」です。今回は実際のフィッシングを模したデモもお見せします! 「言葉では言い表せない絶望感だった」――ランサムウェア被害者が語る

「言葉では言い表せない絶望感だった」――ランサムウェア被害者が語る

「サイバー攻撃者の手法」を解説する本連載。今回はその「外伝」として、ランサムウェア被害者へのインタビューをお届けする。感染に気付いてから復旧に至るまでの“ランサムウェア被害の生々しい実態”をぜひ知ってほしい。 「情報セキュリティ10大脅威 2016」、IPAが発表

「情報セキュリティ10大脅威 2016」、IPAが発表

情報処理通信機構(IPA)は2016年2月15日、「情報セキュリティ10大脅威 2016」を発表した。オンラインバンキング攻撃や標的型攻撃、ランサムウェアなど、2015年に発生した大きな事件に関わるものが上位に順位付けされた。