刻々と変化する攻撃に耐える――最新のサイバー攻撃に対応できるエンドポイント対策:中堅・中小企業向け、標的型攻撃対策の現実解(5)(1/3 ページ)

セキュリティ対策を実行する際、侵入されることを前提に考えなければならない。内部対策だ。内部対策は複数に分かれており、最後の要が個々のPCなどに施す「エンドポイント対策」である。エンドポイント対策で満たさなければならない4つの条件について、紹介する。

当連載では中堅・中小企業における現実的な高度標的型攻撃(APT)への対策を、経済産業省が発行している「サイバーセキュリティ経営ガイドライン」を参照しながら解説している。第1回と第2回では最初に取り組むべきリスク分析を扱った。第3回は出入口対策を解説、第4回は「ログ管理」を解説した。

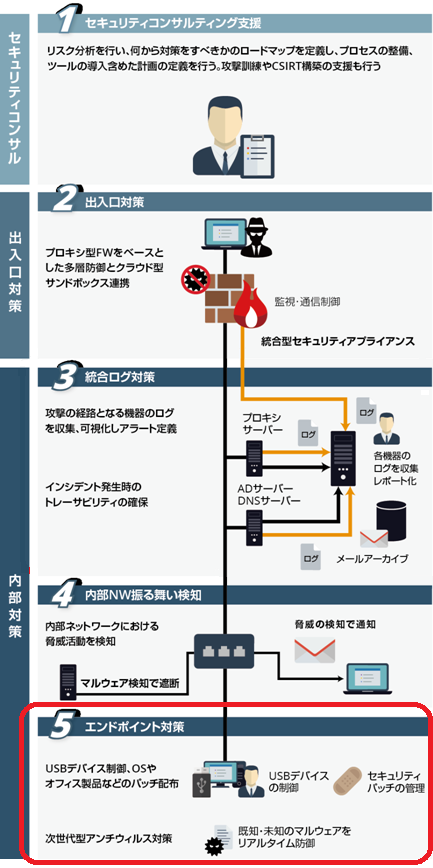

今回は、多層防御のうち最後の要である、「エンドポイント対策」について、特に未知のマルウェアに対するリアルタイム防御を中心に解説する(図1)。

現代におけるエンドポイント対策が直面するグローバル化

セキュリティ対策を考慮する際、米国のドナルド・トランプ大統領の言動に注目せざるを得ない。歴史的には、第二次大戦後70年以上も続いてきた開放経済体制が動揺し、1930年代に見られた内向き経済への転換期と位置付けられるかもしれない。

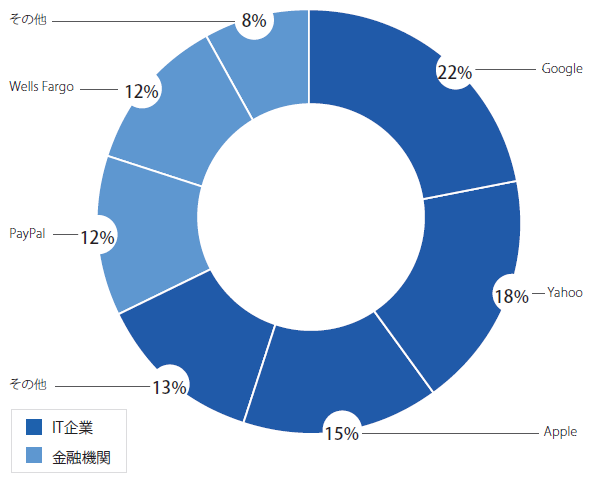

しかし貿易立国であり、天然資源に乏しい日本にとって内向き経済は選択肢として取り得ない。大消費国・地域へのさらなる進出、現地化は、企業規模を問わず、日本企業経営者の主たる経営課題になるであろう。そうした各市場で等しく直面する大きな課題の1つが、凶悪化するサイバー攻撃である(図2)。

図2:世界的にサービスを提供している企業がフィッシング攻撃の足場となっている その場限りのWebサイトを用意するのではなく、企業ドメイン内の1ページを置き換えることなどで対策をすり抜けている 出典:ウェブルート脅威レポート 2017(以下同じ)

現代のサイバー攻撃はあらゆるレベルで激化、深化しており、もはや1つのセキュリティソリューションではとても防ぎ切れない水準に達している。「サイバーセキュリティ経営ガイドライン」にある「経営ガイドライン 付録B-2」でも「多層防御措置の実施」を求めている。まさに組織の全ての物理レイヤー、ソフトウェアレイヤー、ネットワークレイヤーで、セキュリティ対策を講じる必要があるということだ。

では個別のPCなどエンドポイントにおけるサイバー攻撃対策を、どのように設計すべきだろうか? ビジネス領域が飛躍的に増大し、経営組織が地理的に拡大する中、グローバル化を選択せざるを得ない企業はいかにして自社のIP(知的資産)をサイバー攻撃から防御できるだろうか?

Copyright © ITmedia, Inc. All Rights Reserved.