業務アプリが妙な挙動を示したら即ブロック、全く新しいエンドポイントセキュリティ製品をITガードが展開開始:エイチ・アイ・エスが導入

ITガードは2017年10月5日、Windows PC向けのエンドポイントセキュリティ製品「AppGuard」の本格販売を開始した。アプリケーションソフトウェアごとに許される動作をあらかじめポリシーとして定めることで、未知の標的型攻撃を防ぐという。

アプリケーションのプロセスを隔離することでエンドポイントを守る

ITガードは2017年10月5日、東京都内で発表会を開催。Windows PC向けのエンドポイントセキュリティ製品「AppGuard」の日本での本格販売を開始したと発表した。米国ではNASAや国防省などに採用された実績がある製品だ。

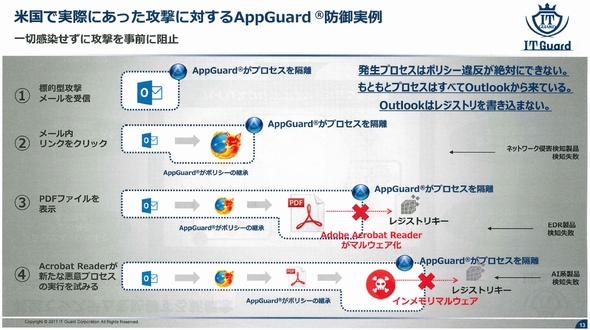

AppGuardは、感染リスクの高いアプリケーションソフトウェア(アプリケーション)を起動時にコンテナ化し、プロセスを隔離することで保護する。

ユーザーが利用するアプリケーションの動作をあらかじめ設定したポリシーで制限し、ポリシーで許可されていない動作をアプリケーションが実行した場合は、動作をブロックしてエンドポイントを防御する仕組みだ。

マルウェアを検知したりログを分析したりする仕組みではないため、検知用の定義ファイルや、機械学習、レピュテーション、ホワイトリストのいずれも用いない。また、エンドポイント防御のために、常時ネットワーク接続を維持する必要もない。最新バージョンの実行モジュール(プロテクションエンジン)のサイズは781KBと小さいため、「さまざまな顧客のエンドポイントセキュリティに適する」(ITガード 代表取締役の前田悟氏)という。

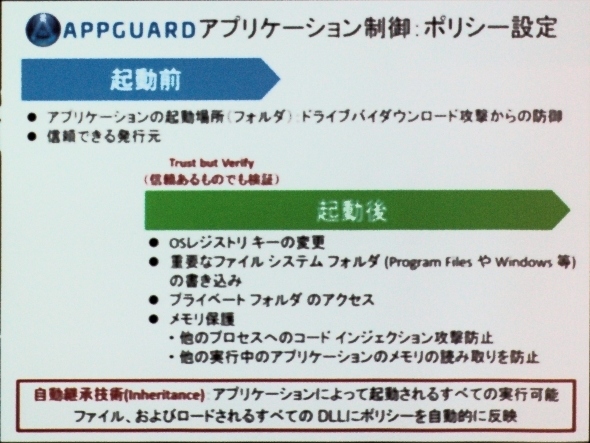

ポリシーは、図1のようにアプケーション起動前と起動後、それぞれで設定できる。

「デフォルトで10数種類のアプリケーションについてポリシーを定義している。例えばWebブラウザやメーラー、オフィス製品など、標的型攻撃の対象となりやすいアプリケーションだ」(ITガード 執行役員 プロダクト技術マネジャーを務める吉川剛史氏)

デフォルトのポリシーが少ないのは、ポリシー設定を「自動継承」できるからだ。アプリケーションAがアプリケーションBを呼び出したとき、Bのポリシー設定はAのポリシー設定を自動的に継承する。

これにより、「例えばWebブラウザ経由でファイルをダウンロードし、そのファイルを扱うために他のアプリケーションが自動的に起動した場合、後から起動したアプリケーションは、Webブラウザのポリシーを自動継承するため、(チェーン状に複数のアプリケーションが起動したとしても)攻撃を防ぐことができる」(吉川氏、図2)*1)

*1) AppGuardに弱点があるとすれば、アプリケーションごとの動作ポリシー設定にあるという。「ポリシー設定を行うのは人間だ。例えば導入企業が自社開発したアプリケーションに、どの程度の動作を許すのか。最大限の動作を許せば穴が生じる。導入時のコンサルティングではこのようなリスクを説明している」(AppGuardの開発元であるBlue Planet-works上席執行役員 日隈寛和氏)

一般に、全てのアプリケーションについてポリシー設定を定めていくと、導入前の設定に時間を要する。だが、AppGuardの自動継承機能を利用することで、導入時の調査、ポリシー設定、テスト運用に要する期間が短くなるという。「部分導入後のテストを含め、約1〜2カ月で本導入に至る」(吉川氏)

HISが導入を決めた理由は運用コスト低減

発表会では最初の導入先となったエイチ・アイ・エス(HIS)が、AppGuardを選択した理由を説明した。

「当社は旅行業を営んでいるため、パスポート番号やクレジットカード番号、個人の行き先、同行者名など、漏えいが許されない情報を大量に扱っている。このため、標的型攻撃に日々さらされている。取引のある実在企業の実在部門を偽って、『××へ出張が決まったので、手配を進めてほしい。詳しくは添付資料を見てほしい』といった内容のメールが多数担当者に届く」(エイチ・アイ・エス 取締役副会長 平林朗氏)

これに対応するため、セキュリティ運用コストが高くなることが課題なのだという。「67カ国、300拠点に3000台のPCがあり、13社のエンドポイントセキュリティ製品を導入済みだ。従業員の教育にも力を入れている。だが、ここまで対策を講じても全ての攻撃を防ぐことは難しい」(同社)

HISがAppGuardの導入を決定した最大の理由は運用コストの低減だ。「導入コストよりも運用コスト削減に役立つと考えた。AppGuardはいったん導入すればその後、マルウェアを検知するためのデータを更新する必要がない。(ログの)監視のためにセキュリティ担当者を多数配置しておく必要もなくなる」(平林氏)

「例えば24時間365日の対応のために6人の要員が必要だった場合でも、AppGuard導入後は9〜17時勤務で2人の要員で済んだ事例がある」(Blue Planet-works 代表取締役の中多広志氏)

Copyright © ITmedia, Inc. All Rights Reserved.