「PC操作ログ」で何が分かるのか、西松建設が取り組むセキュリティ対策とその先:PC業務の見える化は、働き方改革につながるのか?

建設業界で進むICT活用。しかし、ICTの発展は目まぐるしくどこから手を付けたらよいか分からないという企業も多い。西松建設が実践したICT活用についてセキュリティ対策とPC業務の見える化を例に紹介する。

2018年6月26日、ソリトンシステムズは建設業に携わる顧客を対象に、「業務効率化とセキュリティ対策 〜建設業界での課題と事例を中心に〜」と題したセミナーを開催した。本稿では、西松建設 社長室 ICT企画部 部長の古村文平氏による基調講演「操作ログを活用した業務分析の取組み」の内容をお伝えする。

西松建設が先を見据えて始めたICT活用

西松建設では、2018年4月1日に経営体制を刷新し、「西松-Vision2027」および「中期経営計画2020」を策定。建設投資や労働力人口の減少や、ICTの急速な進展、価値観の多様化など、経営環境が大きく変化している中で、「新しい価値をつくる総合力企業へ」をコンセプトに事業展開を進めている。

今回、操作ログを活用した業務分析に取り組んだ背景について、古村氏は次のように説明した。

「建設業界は、他の業界同様、働き方改革や生産性向上が重要な課題となっています。これを実現するためにICT活用への期待が高まっている。一方で、建設業界を取り巻くICTには、IoT(Internet of Things)や人工知能(AI)、ロボティクスなどさまざまなキーワードがあり、どこから手を付けたらよいのか分からないのが実情だ。そこで、当社では、まずPCの操作ログを活用して業務の現状を可視化し、喫緊の課題である『セキュリティ対策の強化』と『業務分析の自動化』に取り組んだ。その上で、働き方改革や生産性向上に向けて、効果的なICT活用を熟考している」

具体的な取り組みとしては、操作ログを「セキュリティ対策」と「PC業務の見える化」の2つのアプローチに活用しているという。

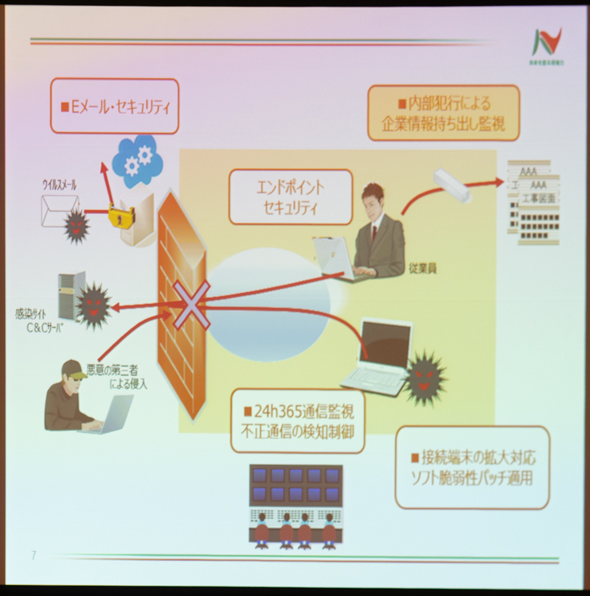

まず、古村氏は、同社が実施している主なセキュリティ対策として、以下の4つを紹介した。

- 電子メールセキュリティ

- 不正通信の検知制御

- 接続端末の拡大対応とソフトウェアの脆弱(ぜいじゃく)性に対するパッチ適用

- 内部犯行による企業情報持ち出し監視

「特に、電子メールセキュリティでは、月間約50万件の受信メールから、約1万1000件のスパム、ウイルスメールを検知し、ブロックしている。また、不正通信の検知制御では、外部からの攻撃および外部への不正通信を検知、遮断するとともに、セキュリティアナリストによる24時間365日の運用監視サービスを活用している。2017年度は、危険性のあるイベント7万3755件を検知し、そのうち179件の攻撃、不正通信に対して遮断などの対処を行った」

接続端末の拡大対応とソフトウェアの脆弱性に対するパッチ適用に対しては、統合セキュリティアプライアンスのPoC(概念実証)を進めている段階だ。

「これにより全社的なIT機器の把握を実現し、パッチ未適用端末の検知からアラート、修正、ブロックまでの自動化を図る」

内部犯行による企業情報持ち出しを監視する仕組みとしては、PC操作ログを活用するソリューションを導入した。具体的には、クラウド型PC操作ログ管理サービスを使って、従業員のPC操作ログを記録し、モニタリングできるようにした。さらに、マシンデータを監視、解析するクラウドサービスを利用し、クラウドストレージや外部媒体へのコピー操作を可視化した。

「内部犯行による企業情報の持ち出しは、従来USBメモリなどの外部媒体に保存して持ち出すケースが多かったが、最近ではクラウドストレージを経由して持ち出されるリスクが高まってきている。そこで、PC操作ログの情報と、クラウドストレージへのコピー操作の情報を活用し、クラウドストレージの利用状況を調査するダッシュボードを開発した。これにより、『誰が、いつ、何のファイルを、どのクラウドへ保存しているのか』が一目で把握できるようになった。例えば、深夜の時間帯に、クラウドストレージにファイルを保存している操作ログがあった場合、不正な情報持ち出しのリスクを察知し、対象者に警告できる」

PC業務の見える化は、働き方改革につながるのか?

セキュリティ対策として、PC操作ログを活用した企業情報の持ち出し監視を実現したことを受け、次に取り組んだのがPC業務の見える化だ。

「記録したPC操作ログをもっと活用できるのではないかと考え、ITガバナンスやPC利活用分析、長時間残業削減をテーマに、PC業務をどこまで見える化ができるかを検討した。『PCがどのように業務で利用されているのか』を把握できれば、働き方改革や生産性向上に向けた対策を練ることが可能になる」

実際に以下の項目を、PC操作ログを活用して見える化した。講演では、開発したダッシュボードのサンプル画面を見せながら、PC操作ログを活用した業務分析の事例を紹介した。

- 管理外PC利用状況

- 未利用PC

- Web閲覧利用実態

- アプリケーション利用実態

- 時間外でのPC業務状況

- PC電源ON/OFF

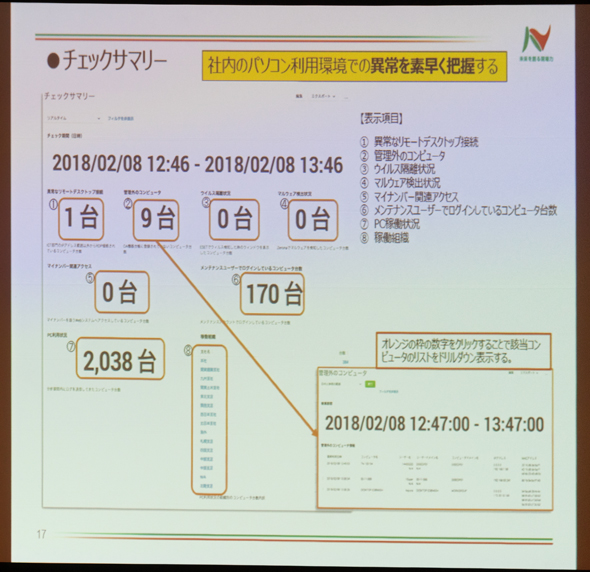

「まず、社内のPC利用環境での異常を素早く把握するため、主要な調査項目を一元的に表示するチェックサマリー画面を用意した」

この画面には、異常なリモートデスクトップ接続や、管理外のコンピュータ、ウイルス隔離状況、マルウェア検出状況、マイナンバー関連アクセス、メンテナンスユーザーでログインしているコンピュータ台数、PC稼働状況、稼働組織の情報がリアルタイムに表示される。

「各項目の情報は、数字をクリックすることで、該当コンピュータのリストをドリルダウンして表示できる」

この他、「未利用端末調査」ダッシュボードでは、配布PCで一定期間利用していない端末の把握が可能で、90日間未利用(ログが確認できない)端末や、ログソフトが入っていない端末、ネットワーク未接続端末が表示される。「Web閲覧利用調査」ダッシュボードでは、不適切サイトの閲覧状況を調査できるとともに、資料作成などにどのようなサイトが利活用されているのかをチェックできる。「アプリケーション利用調査」ダッシュボードでは、アプリケーションの閲覧時間をグラフ表示。「PC関連」「業務関連」「Office」「ゲーム」など、カテゴリーごとの閲覧時間も表示されるので、どのアプリケーションがよく使われているのかを確認できる。

「時間外PC業務情報」ダッシュボードでは、時間外のPC利用実態を把握できる。この画面からは、時間外にPCを利用した支社や部署、従業員を絞り込むことが可能で、従業員の残業時間の内訳までチェックできる。

「なお、勤怠管理システムとは連携していないため、給与査定などには反映されず、あくまで実態調査を目的とした利用になる」

また、「PC稼働状況」ダッシュボード画面では、PCが稼働している時間帯と稼働状況の内訳を表示。これにより、電源を適切にON/OFFしていないPCを把握できる。

PC操作ログを活用した業務分析の効果について古村氏は、次のように話し、講演を締めた。

「セキュリティ対策でのクラウドストレージやUSBメモリへのファイルコピー状況の把握、またITガバナンスにおける全ユーザーを対象とした常時監査の実現によって、ユーザーへの的確な是正指導体制を整備できた。さらに、PC操作の4W2H(when、where、who、what、how、how much)をリアルタイムに把握できるようになった。残る課題は、なぜ(why)PCを利用したのかという理由を把握できるようにすること。PC操作と業務フローとの関連性が分かれば、働き方改革や生産性向上への大きなヒントになるはずだ」

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

MRで完成図を容易に想像可能に――建設業界で進むICT活用で現場はどう変わっているのか?

MRで完成図を容易に想像可能に――建設業界で進むICT活用で現場はどう変わっているのか?

ICT活用が進む建設業界。現場ではVRやMRなどの技術をどのように活用しているのか。2018年6月26日に行われたソリトンシステムズのセミナーをレポートする。 オープンソースを活用して膨大な量のログデータを高速に解析するSIEM――GRCS、MapR

オープンソースを活用して膨大な量のログデータを高速に解析するSIEM――GRCS、MapR

@ITは、2018年6月22日、東京で「@ITセキュリティセミナー」を開催した。本稿では、GRCSとマップアール・テクノロジーズの講演「インシデント検知への投資を最適化! 機械学習を活用した新SIEMソリューション」の内容をお伝えする。 旭鉄工が約3.3億円の設備投資を削減、昭和の機械でもIoT化できた理由

旭鉄工が約3.3億円の設備投資を削減、昭和の機械でもIoT化できた理由

2017年4月26〜28日に「ガートナー ITインフラストラクチャ & データセンター サミット」が開催された。古い機械を多く持つ旭鉄工が、どのようにIoTに取り組んだのかを紹介する。