ウイルス対策ソフトだけではマルウェアを防げない理由:今さら聞けない「セキュリティ基礎の基礎」(2)(1/2 ページ)

ウイルス対策ソフトとはどのように脅威を検知しているのか? ウイルス対策ソフトだけではマルウェアに対処しきれない理由とは何か?

前回は、あれほど猛威を振るったWannaCryも、パッチ適用をしっかりと行うことで感染を防げたことをお伝えしました。 しかし言うまでもなく、マルウェアはWannaCryの他にも多数存在しますし、企業にとって大きな脅威です。ベライゾンの「2018年度データ漏洩/侵害調査報告書」でも、2011年以降、マルウェアによるデータ漏えい/侵害は2位とランキングされています。

こうしたマルウェア対策の基本となるのがウイルス対策ソフトです。しかし「Symantecの上級副社長、Brian Dye氏が『ウイルス対策ソフトは死んだ』と発言し、物議を醸した」という2014年5月に報じられたニュースはご存じでしょうか。

参考リンク:「ウイルス対策ソフトは死んだ」発言の真意は? (ITmediaエンタープライズ)

今回は、こうしたウイルス対策ソフトがどういうものなのか、またマルウェア対策の基本となるものでありながら、なぜそれだけでは十分ではないのか、ご紹介したいと思います。

ウイルス対策ソフトは、どのように脅威を検知しているのか

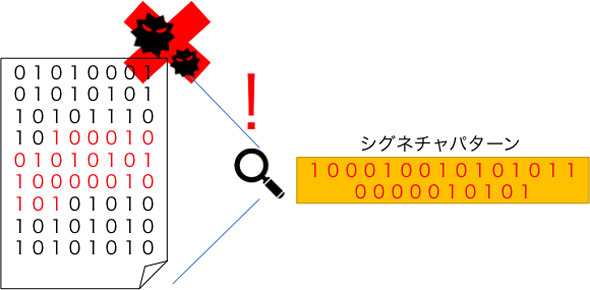

従来のウイルス対策ソフトは「パターンマッチング方式」と呼ばれる方式でマルウェアを検知しています。マルウェアの特徴的なパターンをシグネチャというルールで定義して、シグネチャに一致したファイルをマルウェアとして検知する仕組みです。

ご存じのように、コンピュータでやり取りするデータは、全て"0"と"1"の組み合わせで構成されています。シグネチャには「特定の"0"と"1"の組み合わせパターン」が定義されており、定義されたシグネチャと同一の"0"と"1"の組み合わせパターンが含まれるファイルを見つけると、マルウェアとして検知します。

ただし、ここに一つ課題があります。ウイルス対策ソフトのベンダーは、新たなマルウェア(未知のマルウェア)や既存のマルウェアの亜種が登場するたびに、マルウェアを分析してシグネチャを作成し、ウイルス対策ソフトに適用します。従って、ソフトへの適用までにどうしてもタイムラグが生じてしまうのです。

一方で、既存のマルウェアもウイルス対策ソフトに検知されないよう、対策(検出回避機能を組み込むなど)を行うケースが数多くあります。トレンドマイクロの「2018年上半期セキュリティラウンドアップ」によると、検出回避機能を持つマルウェアの活動は顕著になっており、「2018年上半期においても継続して確認されている」と報告されています。

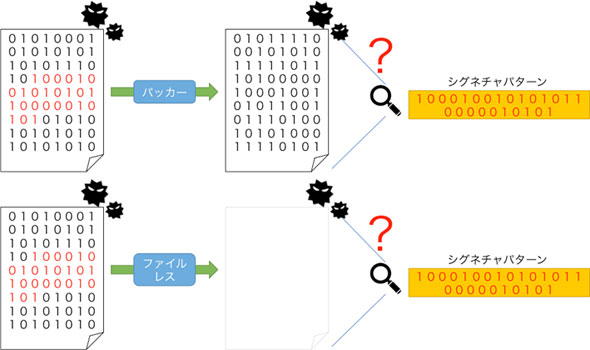

代表的な検出回避機能としては、"0"と"1"の組み合わせを変える「パッカー」と、ファイルを必要とせずPowerShellやWindows Management Instrumentation(WMI)などを駆使して、悪意のある活動を行う「ファイルレス」が挙げられます。

パッカーは、「シグネチャで定義されたパターンとは異なる"0"と"1"の組み合わせ」を同一のファイルから生成し、シグネチャで定義されていないパターンを作り出すことで、従来のウイルス対策ソフトを回避します。ファイルレスは、検知されるファイルは存在せず、メモリ上で前述のWMIなど各種ツール類を用いて攻撃を行うことで、ウイルス対策ソフトの検知を回避する仕組みです。

NGAVの登場

以上のように、パターンマッチング方式では脅威に対応しきれないのが現実です。そこで登場してきたのが、「Next Generation Anti Virus」(NGAV)です。これは既存の"0"と"1"のパターンマッチング方式ではなく、攻撃者の「行動パターン」を分析して、悪意のある活動を検知する方法です。具体的には、攻撃者が取る行動「Tactics、Techniques、Procedures(TTPs)」を行動パターンとして定義しておき、定義された行動パターンがコンピュータ内で行われた場合に検知します。

従来のウイルス対策ソフトが「ファイル」に着目していたのに対し、NGAVでは「行動」に着目するため、検出回避機能として、前述したファイルレスやパッカーが使用されていたとしても、脅威のある行動が行われれば検知することができます。NGAVによって、従来のウイルス対策ソフトでは対応しきれない検出回避機能を備えたマルウェアも検知できるようになったのです。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

1周回って再び活況を呈し始めたエンドポイントセキュリティ

1周回って再び活況を呈し始めたエンドポイントセキュリティ

最適なセキュリティ対策を講じるには、IT環境や攻撃手法の変化を理解し、最新のセキュリティ対策技術を知ることが欠かせない。本特集では、企業のシステム管理者、セキュリティ担当者の方々に向けて、ちまたにあふれる「セキュリティソリューション」の最新動向を紹介する。 敵は内部にもあり! エンドポイントセキュリティの果たす役割

敵は内部にもあり! エンドポイントセキュリティの果たす役割

多層防御を構成する要素のうち、エンドユーザーが利用するPCやサーバを保護する「エンドポイントセキュリティ」の他、認証や暗号化といった基本的な対策も含めた内部対策の役割を紹介する。 国内EDR市場、2020年度までに年間約37%増で急成長――ITR調べ

国内EDR市場、2020年度までに年間約37%増で急成長――ITR調べ

ITRがエンドポイント検知/対応製品(EDR)に関する市場予測レポートを発表。2015年度のEDR市場は前年度比64%の急成長を遂げ、今後2020年まで年平均37%の成長が見込まれるという。