Ansibleは、セキュリティの何を自動化できるのか:Red Hatが推進

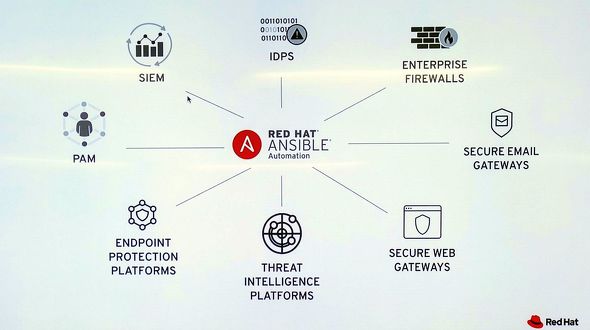

Red Hatは、「Red Hat Ansible Automation Platform」で、インフラやネットワークに加え、セキュリティの自動化を推進している。では、Ansibleはセキュリティの何を自動化できるのだろうか。

Red Hatは、オープンソースソフトウェア(OSS)のAnsibleに基づく自動化ツールの「Red Hat Ansible Automation Platform」(以下、Ansible)で、インフラやネットワークに加え、セキュリティの自動化を推進している。では、Ansibleはセキュリティの何を自動化できるのだろうか。

セキュリティにおけるAnsibleの製品戦略を担当しているRed Hatのコンサルティング・プロダクト・エンジニア、マッシモ・フェラーリ(Massimo Ferrari)氏が2020年2月中旬に説明したところによると、Ansibleではまず、人がコマンドラインやGUIで行っている手作業を、シンプルに自動化できる。さらにSIEM(Security Information and Event Management)やSOAR(Security Orchestration、Automation and Response)といった分野の製品と連携し、主に足回りとして機能する。また、SOARや、ServiceNowなどのワークフローツールとの連携で、セキュリティプロセスの統一化、包括的な自動化が進められる。

セキュリティにおけるAnsibleの強みは、多数のセキュリティ製品/IT製品に対応している点にあるという。Ansibleはエージェントレスで、制御対象にSSH経由で「Ansibleモジュール」と呼ばれる小型プログラムを動かし、YAML形式で記述した作業手順書であるPlaybookを流し込んで実行するようになっている。

このAnsibleモジュールは、Red Hatがサポートするもの、Red Hatが対象製品ベンダーと共同でサポートするもの、そしてコミュニティーが開発するものがあり、結果として多数のセキュリティ関連製品、およびネットワークなどのIT製品をカバーしている。

SOARはセキュリティ脅威の検知・分析から対応・復旧まで、全てのセキュリティプロセスの自動化を推進する製品ジャンルとして期待されているが、フェラーリ氏は「主要企業の大半が大手ベンダーに買収されており、(制御対象に関する)幅広い対応は期待できない」と説明する。SOARを導入しているユーザー組織であっても、Ansibleを併用しているケースが多いのはこのためだという。

具体的には何が自動化できるのか

では、具体的にはどういった作業を自動化できるのか。

非常にシンプルな例としては、ファイアウォールのルール設定の自動化がある。複数の同一ファイアウォール製品や、複数ベンダーのファイアウォール製品を運用している場合など、Playbookに変数を入力するだけで一括設定が可能になる。また、同じPlaybookをファイアウォール以外の製品にも適用できる。

また、SIEMやSOARを使っている場合は、IDPS(Intrusion Detection/Prevention System)などのログを確実に届けるとともに、これらのプラットフォームにおける自動的な分析を受けて、Ansibleによりセキュリティ製品の自動的なポリシー設定につなげられるという。SOARはセキュリティ製品の自動的な設定変更までカバーするはずだが、上述のように実際には企業で使われている全てのセキュリティ/ネットワーク製品に対応していないことがある。こうした場合に補完的な役割を果たすことができると、フェラーリ氏は話した。

ServiceNowなどのワークフロー/ITサービスマネジメントツールとの連携では、IDPSなどが発する特定の種類のアラートを受けて、対応するPlaybookを埋め込んだチケットをAnsibleが自動的に登録し、承認が行われた時点でPlaybookを自動実行してセキュリティ/ネットワーク製品を設定変更することができるという。定型的な処理が難しい場合には、IDPS運用担当者がアラートを基にチケットを作成・登録することもできるとしている。

Ansibleはあくまでも自動化ツールであり、セキュリティツール/プラットフォームではないため、例えば分析の作業自体を自動化することはできない。だが、セキュリティアナリストとセキュリティ製品の運用担当者、SOC(Security Operation Center)チームとネットワーク運用担当チームといった立場、部署を超えて、YAMLという比較的分かりやすい記述形式を使ったPlaybookに基づく共通理解をベースに、定型的な作業から順に省力化を進めることができるという。

YAMLが比較的分かりやすいといっても、セキュリティ担当者はAnsibleを使ったことがないケースが多い。そうした場合でも、ネットワークやITインフラ担当者が使っていれば、こうした人たちがセキュリティ担当者を支援することが考えられるという。

Copyright © ITmedia, Inc. All Rights Reserved.