Microsoft、Azure仮想マシンの「Trusted Launch」機能のプレビューを開始:ブートキットやルートキットの感染を防止

Microsoftは、Azure仮想マシンへのブートキットやルートキットの感染を防ぐ「Azure Trusted Launch」機能を発表した。既にプレビュー版の提供を開始しており、仮想マシン群を一括管理して、完全性を確認できる。

Microsoftは2021年3月8日(米国時間)、仮想マシンへのブートキットやルートキットの感染を防ぐ「Azure Trusted Launch」機能を発表し、プレビュー版を「Microsoft Azure」の顧客向けに提供開始した。仮想マシン群を一括管理して、完全性を確認できる。

ブートキットやルートキットは、感染対象のOSと同じカーネルモード特権で動作する高度なマルウェアであり、APT(Advanced Persistent Threat)攻撃などに使われる。診断ツールやマルウェア対策ソフトウェアから特権を用いて自身を隠すことができるため、検出することが極めて難しく、除去するのはほぼ不可能だ。

感染したブートキットやルートキットはさまざまなサイバー攻撃の足掛かりになる。他のマルウェアがローカルログインをバイパスするために使われる他、パスワードやキー操作を記録したり、プライベートファイルを抜き取ったり、セキュリティ鍵や認証情報を盗んだりするために使われる。

ブートプロセスが侵害されていないことを確認できる

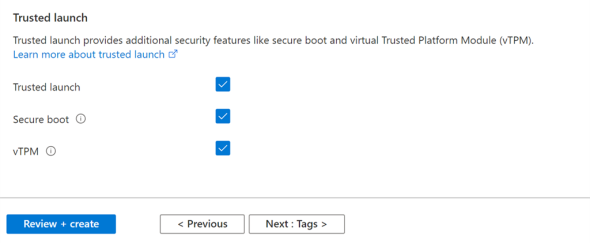

Trusted Launchは管理者が仮想マシンを安全にデプロイする役に立つ。

仮想マシンを検証済みや署名済みのブートローダ、OSカーネル、ブートポリシーとともにデプロイできる。「virtual Trusted Platform Module(vTPM)」を利用して、署名済みのブートローダなどはブートプロセスが侵害されていないかどうかを測定し、証明する。これによって管理者がブートプロセス全体の完全性を可視化できる。

vTPMリリースポリシーによって、侵害された仮想マシンは鍵や証明書、シークレットにアクセスできなくなる。

Azure Security Centerで一括管理

Azure Trusted Launchが生成する完全性に関するアラートや推奨事項、修正は「Azure Security Center」で一括管理できる。

デプロイコードに簡単な変更を加えたり、Azureポータルでチェックボックスを操作したりするとで、全ての仮想マシンに対してTrusted Launchを有効化できる。

現在、2カ所のAzureリージョンでTrusted Launchを追加コストなく利用できる。Windowsの他、Red Hat Enterprise LinuxやUbuntuなど広く使われるOSイメージをサポートしており、サポートされるOSイメージは近いうちに増える予定だ。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ

Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 Microsoft、セキュリティプロセッサ「Microsoft Pluton」を発表

Microsoft、セキュリティプロセッサ「Microsoft Pluton」を発表

MicrosoftはAMD、Intel、Qualcomm Technologiesとともに、セキュリティプロセッサ「Microsoft Pluton」と、これに基づくWindowsセキュリティの新たなビジョンを発表した。TPMチップとCPUのやりとりを傍受するといった攻撃に対応する。 「2024年2月末」で廃止されるMicrosoft Azureのサービス、API、SDK、ツールに備えよう

「2024年2月末」で廃止されるMicrosoft Azureのサービス、API、SDK、ツールに備えよう

Microsoftは2021年2月、3年後の「2024年2月29日」に廃止予定のMicrosoft AzureのサービスやAPI、ツールについて一斉発表しました。後3年ありますが、利用中のものがある場合は廃止までに対応を検討、実施することをお勧めします。