クラウドは「注文住宅」、ゼロトラストは「友達作り」、製品導入がゴール?――“設計思想”で強化するセキュリティ:ITmedia Security Week 2022 冬

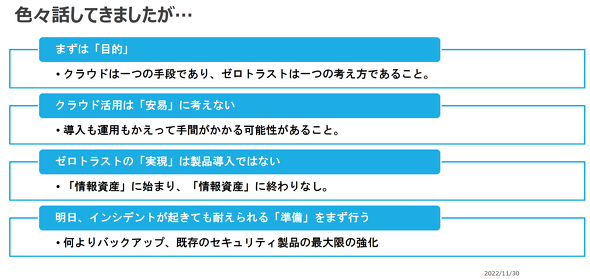

2022年11月に開催された「ITmedia Security Week 2022 冬」の「クラウド&ゼロトラスト」ゾーンにおいて、日本コンピュータセキュリティインシデント対応チーム協議会 運営委員長の萩原健太氏が基調講演「クラウド活用とゼロトラストの考え方に流され過ぎていませんか?〜製品導入ではなく設計思想や方針がセキュリティを強化する〜」と題して講演した。「これはあくまで登壇者の私見も含めて」と前置きしつつ、さまざまなキーワードが飛び交うITセキュリティの世界において、もう一度主目的を思い出すきっかけとなる講演だった。その様子をレポートする。

クラウドもゼロトラストも“脅威があるから”必要なの?

「そもそもなぜ、クラウドやゼロトラストを考えているのか」――。萩原氏は根源的な問いから講演をスタートする。その問いに対して多くの方は「安くなると聞いた」「運用が楽になると聞いた」など、ふわっとした回答しかできないのではないだろうか。これらは外的な要素であり、自分たちの内面からの理由ではない。それなりの回答を用意できたとしても、経営者も同じ認識を持てているだろうか。萩原氏は「それこそが、経営者と会話するヒントの一つになる」と指摘する。

萩原氏は、クラウドというキーワードから発想するものとして“自宅の作り方”を取り上げる。住宅を建設する際には注文住宅と建売住宅の選択が可能で、それぞれにメリット、デメリットがある。注文住宅ならば自分好みの調整が可能だが、土地探しや建設事業者の選定などを一から行う必要がある。建売住宅ならば存在している家を探すだけでよいが、細かく変更できない。

萩原氏は、注文住宅は「クラウド」、建売住宅は「レンタルサーバ」に例える。環境をオンプレミスから社外に持ち出してメリットを得たい場合、クラウドだけが選択肢ではない。レンタルサーバにも各種オプションは提供されており、メンテナンスの視点ではクラウドサービスを選択するよりもメリットが大きい場合もあるだろう。

「考え方は住宅の選び方と一緒で、レンタルサーバにもメリットデメリットがある。これを踏まえてクラウドを選択できているだろうか。せっかく注文住宅を選択しても活用し切れていない場合もある」(萩原氏)

クラウド活用で重要なこと

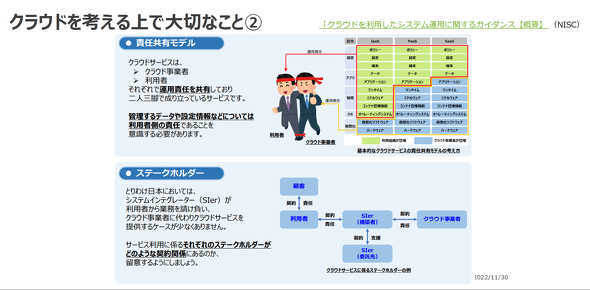

クラウドインフラを構築したとしても、インシデントと無縁でいられるわけではない。昨今クラウドで発生しているインシデントの原因の一つに「設定不備」がある。日本コンピュータセキュリティインシデント対応チーム協議会が内閣サイバーセキュリティセンター(NISC)と共に作成した「クラウドを利用したシステム運用に関するガイダンス」では、クラウドサービス利用のリスクに関しての記述がある。設定不備だけでなくクラウド事業者の機能追加/更新によって発生する情報漏えいなど、クラウド利用者が考えるべきリスクが取り上げられている。

クラウドのメリットの一つに、新機能が次々と追加されて安全になっていくことがあるが、それらの機能がどのように追加されているのか、利用者が把握しなければならない。

「『クラウドを利用すると安くなりますよ』と提案されても、運用に関してきちんと検証しようとすると、逆にコストが増えてしまう可能性もある。この点も踏まえて選択する必要があるだろう」(萩原氏)

しかし、その点を把握しようとするには、ステークホルダーが非常に多いことが課題となる。クラウドを活用するための知識も蓄積せねばならない。

クラウドの利用は「責任共有モデル」を前提として成り立っている。しかし、これがなかなか理解されていないのではないかという。

「注文住宅における、どういう家にしようか、家具の配置はどうするかという“ポリシー”を決めるように、クラウド上を流れるデータをはじめ、クラウド利用者の責任できちんと見なければならないものがある。『自分で見る』という境界線がどこにあるか、きちんと確認する必要がある」(萩原氏)

そこに横たわるのが、利用者、SI事業者、クラウド事業者、そして利用者の先にある顧客といったステークホルダーとの「契約」だ。多くの場合、クラウドサービスには共通の契約書が存在し、これに同意せざるを得ない状況にある。しかし、「企業における契約なので、その同意が本当に企業にとって正しいものなのかどうかを見て、必要であれば交渉する。個別契約となるとクラウド事業者にとっては大変かもしれないが、利用者や顧客の視点で言えば、個別契約をしてでもクラウドを利用すべきかまで考える必要があるだろう」と萩原氏は指摘する。もちろん、これまでのステークホルダー間における各契約の見直しも含める必要があるだろう。

ゼロトラストの考え方

萩原氏は、もう1つのテーマ、ゼロトラストに関しても考え方を再構築する。ゼロトラストに関連して、EDR(Endpoint Detection and Response)やSWG(Secure Web Gateway)、CASB(Cloud Access Security Broker)、SIEM(Security Information and Event Management)など、耳慣れない技術が語られるようになった。「これらの技術がゼロトラストを構築する」――。それは果たして、正しい考え方なのだろうか。

「日本のサイバーセキュリティは、例えば『アプライアンスなどの“箱”を置いてくる』といった、“箱もの”ありきの思考になっている。製品を置いてから『どう運用しようか』と考え、結局『運用し切れずに困る』といった負のスパイラルにはまっている。本来は逆で、身の丈に合った運用を考え、必要なものを考えて結果として製品を使うという流れがよいはずだ」(萩原氏)

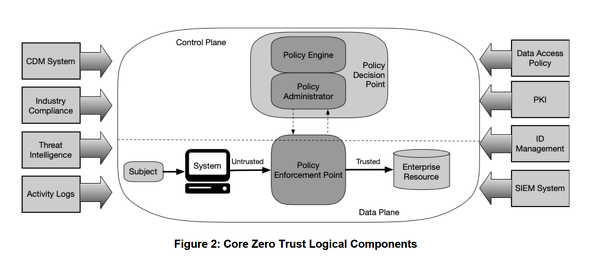

ゼロトラストの基礎となるのは、米国国立標準技術研究所(NIST)が公開した、NIST SP800-207「ゼロトラスト・アーキテクチャ」だ。ここでは、論理コンポーネントが図解されている。

NIST SP800-207「ゼロトラスト・アーキテクチャ」におけるゼロトラストの論理コンポーネント(「https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-207.pdf」から引用)

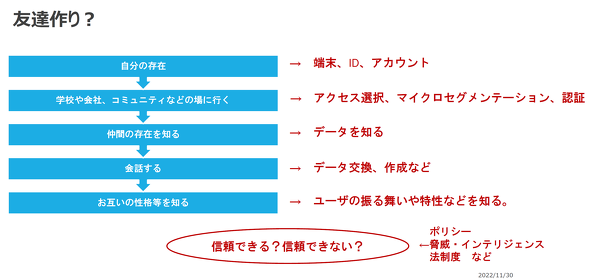

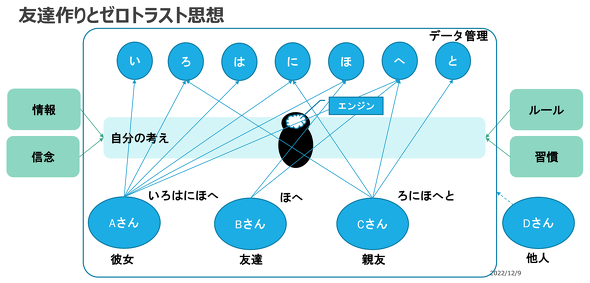

ただ、これを眺めてみても理解しづらいかもしれない。萩原氏は、これに対して「自分自身の友達を想像してみてほしい」と述べる。自分の存在があり、学校や会社などの場に行き、仲間と出会う。信頼できるか否かは、会話し、お互いの性格を知ってから判断する。これまでのいきさつがあって、感性や経験、ポリシーが重なり、そして「信頼を決める」ことになる。

「友達作りには判断するための“エンジン”があり、そこにはルールや習慣、信念がある。自分の中にはさまざまなデータソースがあり、友達がどのデータにアクセスしてよいかは、エンジンを使って判断する。例えば彼女なら一部の秘密を除いてフルオープンにしてもよいが、知人ならば一部だけ開示する。他人はアクセスさせない。これがゼロトラスト思想の基本で、既存の仕組みでもできる部分も多く、不足している部分に新たなプロダクトを入れるという観点が必要だろう」(萩原氏)

これには、ID、アカウントの管理やマイクロセグメンテーション、認証、データの区分、ユーザーの振る舞いなどを管理する。実はこれらは、平時/インシデント発生時に必要な要素がたくさんある。アカウントを管理できれば、不要のアカウントがなくなり、信頼性の観点でもスコアリングが可能となる。データを知ることができれば、データの優先順位を付けられるようになり、適切にバックアップできるだろう。

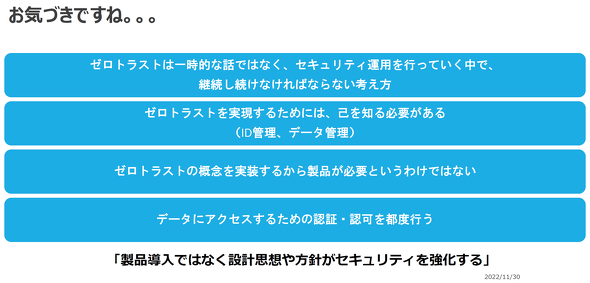

萩原氏はこれらを踏まえ、「ゼロトラストは一時的な話ではなく、運用を継続し続けなければならない考え方だ」と述べる。セキュリティ業界では良くも悪くもバズワードが飛び交うが、「新しいキーワードに飽きる/飽きないの話ではなく、この考え方はセキュリティの根幹であり、設計思想や方針が重要だ」と指摘する。

なぜセキュリティ対策をするのか?

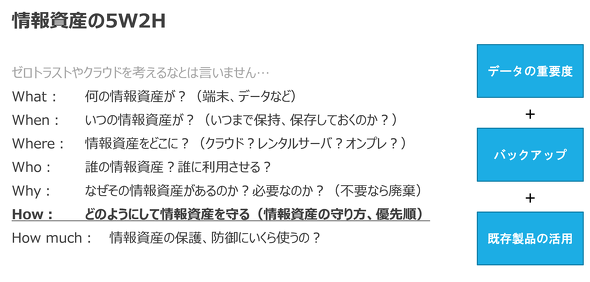

セキュリティとは、突き詰めれば「情報資産」を守ることに他ならない。それが、顧客を守ることにもつながる。これには「どのデータを守るのか」ということを考え、それを守るための方法を構築する必要がある。萩原氏は情報資産の5W2Hを取り上げ、データの重要度に加えてバックアップ、既存製品の活用を提案する。

「既存の製品でもできることは多分にある。アクセスの認証認可などの根本的な考え方を忘れないでほしい」(萩原氏)

サイバー空間における脅威はすぐそばにあり、どの業種、業態でもインシデントが明日にでも発生するかもしれない。セキュリティ対策は、情報資産を守ることに他ならない。事業継続に必要なデータを判断し、そのデータを確実にバックアップし、戻せることを確認する。そして、既に投資した既存のセキュリティ製品を有効活用し、ログを確認できる体制を作る。これが情報資産を守り、インシデントが発生したときに生きる対策だ。

「経営会議で1時間程度、『どのデータがなくなったら困るか』をテーマに話していただきたい。本当に大切なものが何かを考える。『何でもかんでも守るのだ』と経営者が丸投げしてしまうと困るのは現場だ。その中から『本当に大切なものは何か』を経営層から打ち出して、『事業継続に影響の出るデータは何なのか』まで考えてほしい」(萩原氏)

既存の製品やクラウドサービスでも、日々、機能が追加されており、その中には新たな脅威に対応できる追加オプションも存在するかもしれない。また、安全のためにとっている施策が、実はインシデント時に役に立たない可能性もあるだろう。そういったことを見直すだけでも、セキュリティの強化が見込めるだろう。

「『ログを取っているから事故が起きても大丈夫』と思っていたら、実はたった1日しかログが残っていなかったり、そもそも取得できていなかったりする。これらを見直すだけでもよい」(萩原氏)

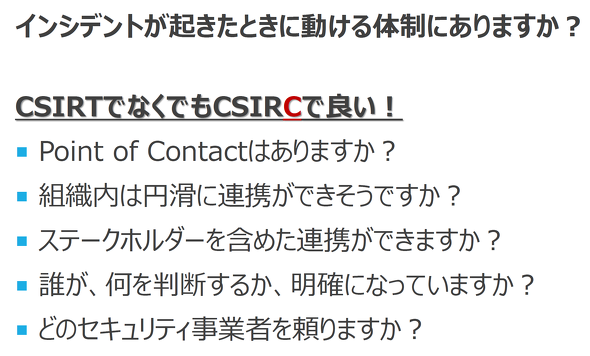

CSIRTならぬ“CSIRC”でも十分

日本コンピュータセキュリティインシデント対応チーム協議会はメンバーも順調に増えており、CSIRT(Computer Security Incident Response Team)という言葉も浸透してきた。萩原氏も「多くの方から『CSIRTは作らなければならないのか』と聞かれることが多い」と述べる。これに対し、萩原氏は「そこがゴールではない」と指摘する。

「別にCSIRTを作らなくてもよい。何が大事かといえば“ケイパビリティ”だ。CSIRTというチームを作らなくても、単にポイントオブコンタクト、つまり“窓口”さえあれば、CSIRTとしての機能を持っているといえる。そういうところから始めていただきたい」(萩原氏)

まさに今、萩原氏自身も大きなインシデント対応の補佐に追われているという。さまざまな肩書を持つ萩原氏だが、「個人としてもセキュリティに携わるものとして、皆さんに被害に遭ってほしくない」と述べる。そのために、クラウド活用やゼロトラストをゴールではなく手段の一つとして捉え、製品導入から入るのではなく、情報資産を区分し、重要な情報はしっかりとバックアップすることでインシデントに備えるといった、今できることを見直そうと語る。

「今日も、明日も、これからも、安全であり続けることを切に願っている」(萩原氏)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

何をもって企業は「ゼロトラスト」を始められるのか――ゼロトラストアーキテクチャを構成する論理コンポーネント

何をもって企業は「ゼロトラスト」を始められるのか――ゼロトラストアーキテクチャを構成する論理コンポーネント

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする連載。今回は、ゼロトラストアーキテクチャを構成する12の論理コンポーネントについて。 新社会人も必見、AWSを題材にクラウドセキュリティの基礎が親子で学べる無料の電子書籍

新社会人も必見、AWSを題材にクラウドセキュリティの基礎が親子で学べる無料の電子書籍

人気過去連載を電子書籍化し、無料ダウンロード提供する@IT eBookシリーズ。第90弾は、親子の会話で出てくるような素朴な疑問点から、クラウド環境における情報セキュリティの技術を学習する連載「親子の会話から学ぶクラウドセキュリティ」です。新社会人はもちろん、クラウドを扱う全ての人に身に付けてほしいセキュリティの知識を、AWSを題材に学習します。 セキュリティトレンドレポート:エキスパートが語るクラウド&ゼロトラストの長所短所――ITmedia Security Week 2022夏 上野氏/手塚氏/川口氏基調講演まとめ

セキュリティトレンドレポート:エキスパートが語るクラウド&ゼロトラストの長所短所――ITmedia Security Week 2022夏 上野氏/手塚氏/川口氏基調講演まとめ

人気記事を電子書籍化して無料ダウンロード提供する@IT eBookシリーズ。第96弾は、ITmedia Security Week 2022夏の「クラウド&ゼロトラスト」ゾーンの3つの基調講演レポートをeBookにまとめてお送りする。