企業を狙う攻撃者の手口 2位は「ランサムウェア」、1位は? IBMがサイバー脅威レポート公開:ランサムウェア攻撃の所要期間が大幅に短縮、メールスレッドハイジャックも急増

IBM Securityの年次サイバー脅威レポート「X-Force Threat Intelligence Index 2023」(X-Force 脅威インテリジェンスインデックス 2023)が公開された。

IBM Securityは2023年2月22日(米国時間)、年次サイバー脅威レポートの最新版「X-Force Threat Intelligence Index 2023」(X-Force 脅威インテリジェンスインデックス 2023)を公開したと発表した。IBM Securityが2022年に全世界で収集したデータを基に、世界の脅威状況を分析したものだ。

IBM Securityは、ネットワークやエンドポイントデバイス、インシデント対応業務、その他のソースから得られる数十億のデータポイントから、新規および既存のトレンドと攻撃パターンを追跡している。

攻撃者の手口は「バックドアの展開」が最も多い

同レポートによると、2022年に報告されたインシデント全体について、攻撃者が標的に対して行った攻撃行動を調べた結果、最も大きな割合を占めたのは、システムへのリモートアクセスを可能にする「バックドアの展開」(21%)で、2位が「ランサムウェア攻撃」(17%)、3位が「ビジネスメール詐欺(BEC)」(6%)だった。

近年、高い割合を占めているランサムウェア攻撃は、前年の21%から4ポイント減となった。防御者によるランサムウェア攻撃の検知、防止の成功率は、2022年に上昇した。だが、攻撃者も手口の革新を続けており、ランサムウェア攻撃の完了にかかる平均時間は、2019年の2カ月から2021年には4日未満に減少していることも明らかになった。

バックドアが展開された事例の約67%は、ランサムウェア攻撃の試行に関連していた。これらのケースでは、ランサムウェアが展開される前に防御者がバックドアを検知した。

IBM Securityはバックドア展開の増加について、その一因は高い市場価値にあると指摘している。攻撃者が既存のバックドアアクセスを1万ドルで販売している事例を確認しているという。ちなみに、盗難クレジットカードのデータは現在、10ドル以下で売られている。

IBM Security X-Forceの責任者チャールズ・ヘンダーソン氏は、次のように解説している。「検知と対応へのシフトにより、防御者は攻撃チェーンの早い段階で敵対者を妨害し、短期的にはランサムウェア攻撃の進行を抑えることができている。だが、今日のバックドア問題が明日のランサムウェアの危機となるのは時間の問題だ。攻撃者は、検知を逃れる新しい方法を常に見つけ出す。『いたちごっこ』から脱却するために、企業はプロアクティブな脅威主導型のセキュリティ戦略を推進する必要がある」

恐喝行為や電子メールの悪用が増加

IBM Securityは、2023年レポートの他の主要な調査結果として、「恐喝の横行」「電子メールの悪用」「既知のエクスプロイトによる攻撃」を取り上げて紹介している。

恐喝の横行

2023年レポートによると、インシデントの実際の影響を調べたところ、「恐喝」が行われたケースが最も多く(21%)、「データ窃盗」(19%)、「認証情報の詐取」(11%)、「データ漏えい」(11%)が続いた。

恐喝は、主にランサムウェア攻撃やBECを経て行われた。恐喝が行われた事例の44%は欧州で発生しており、攻撃者は地政学的緊張を利用しようとしていると、IBM Securityは述べている。

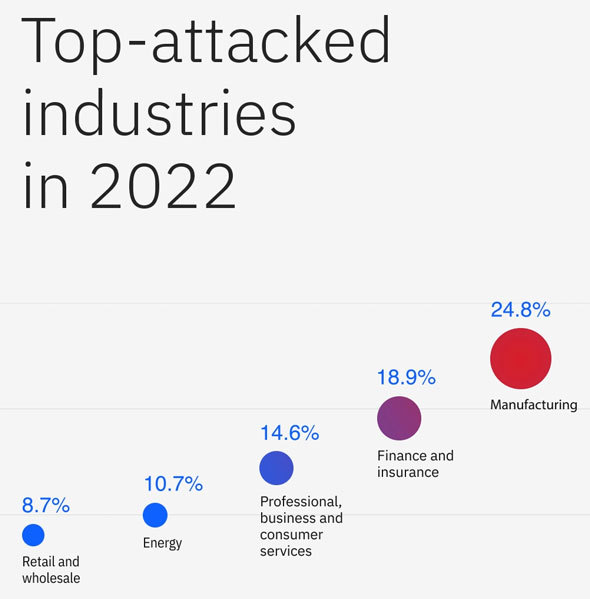

業種別に見ると、2022年も製造業が最も恐喝を受け、2年連続で最も攻撃された業種となった。メーカーは、ダウンタイムに対する許容度が極めて低いことから、恐喝の格好の標的にされている。

電子メールの悪用

スレッドハイジャックが2022年に大幅に増加した。これは攻撃者が、侵害された電子メールアカウントを用いて、メールの会話に参加するものだ。2022年にはスレッドハイジャックの毎月の試行回数が前年比で倍増している。

攻撃者はスレッドハイジャックにより、「Emotet」「Qakbot」「IcedID」など、ランサムウェアの感染につながることが多い悪質なソフトウェアを送信している。

既知のエクスプロイトによる攻撃

脆弱(ぜいじゃく)性に対する既知のエクスプロイト(脆弱性攻撃コード)の割合は、2018年から2022年にかけて10ポイント低下したが、これは、2022年に脆弱性の数が過去最高を更新したためだ。2023年レポートによると、今回の調査結果は、レガシーエクスプロイトによって「WannaCry」や「Conficker」といった古いマルウェアへの感染が継続し、拡大していることを示している。

既知のエクスプロイトが多数流布しているため、サイバー犯罪者にとっては、パッチが適用されていない古い脆弱性を悪用することが容易になっているという。

Copyright © ITmedia, Inc. All Rights Reserved.