急増するAPIのセキュリティ侵害、有効なアプローチとは? SlashDataとCiscoが調査:企業開発者の58%が過去1年間でAPIのセキュリティ侵害に直面

SlashDataは、Ciscoと提携し企業開発者を対象とした2つのグローバルな調査結果をまとめた「開発者とシフトレフトセキュリティ」と題するレポートを公開した。

Slash Dataは2023年5月12日(米国時間)、Ciscoと提携し企業開発者を対象とした2つのグローバルな調査結果をまとめたレポート「開発者とシフトレフトセキュリティ」を公開した。同レポートは、APIがセキュリティ侵害上の糸口となる危険性があること、脅威の検出と修復のための自動化ツール活用の必要性を明らかにしている。

APIセキュリティは企業開発者にとって優先事項に

同レポートによると、企業開発者の58%が過去1年間でAPIのセキュリティ侵害に対処する必要があった。その半数近くが複数の侵害を経験している。

現代のアプリケーションは複数のマイクロサービスから成り立っており、それらのサービスを接続するためのAPIが重要な役割を果たしている。しかし、複数のAPIを扱う開発者がセキュリティを常に最新の状態に保つのは困難だ。SlashDataは開発の初期段階からセキュリティを優先し、コードの修正や、脆弱(ぜいじゃく)性の対処に要する時間と労力の浪費を回避することが重要だとした。

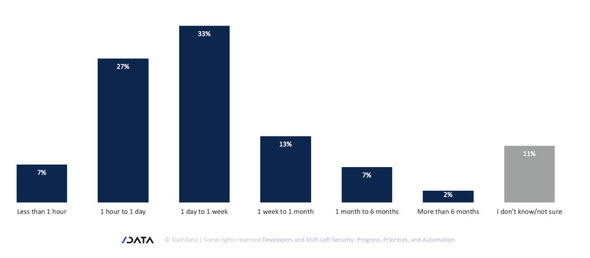

セキュリティ侵害が発生した場合、組織は迅速に対応する必要があることは言うまでもない。だが、侵害が発生してから1日以内に侵害を解決している組織は、3分の1にとどまるとした。

発生から1日以内に侵害を解決できている組織はわずか3分の1(注:1時間以内と回答した組織が7%、1時間から1日と回答した組織が27%、1日から1週間と回答した組織が33%だが、半年以上という組織も2%ある)(提供:SlashData)

企業開発者は、セキュリティにどのように取り組んでいるのか?

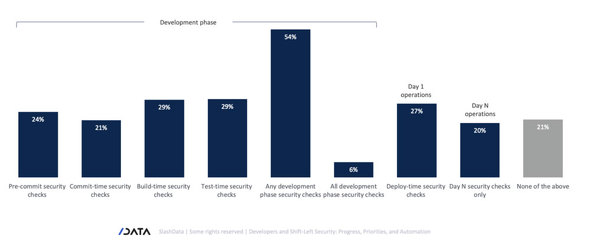

多くの組織が、開発の初期段階でセキュリティの脆弱性を特定することに多大な労力を費やしており、その結果、追加のセキュリティ対策を実施している。

開発者の大多数が開発段階でセキュリティに取り組んでいる(注:セキュリティチェックを行うのがどの段階かという問いに対して、左から順に「コミット前」(24%)、「コミット中」(21%)、「ビルドプロセス中」「テスト時」(ともに29%)と続き、「開発のどの段階でも」(54%)が最大となっている)(提供:SlashData)

自動化は手動操作よりも速く、エラーの可能性も低い

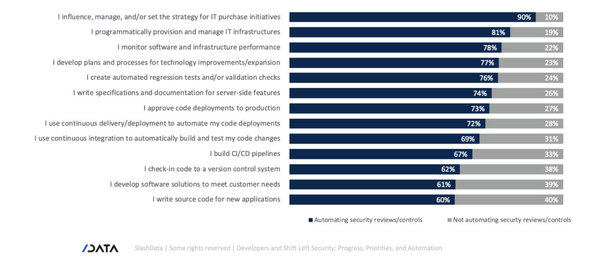

自動化されたセキュリティ手法を採用する割合が高いのは、チームの購買活動に影響を与え、管理し、戦略を設定する意思決定者およびチームリーダー(90%)だ。開発者の多くは、セキュリティのための自動化ツールを使用していない。

セキュリティオートメーションの導入が最も進んでいる(注:「IT購入イニシアチブの管理/戦略に影響を与える」と答えた人がセキュリティオペレーションを自動化している割合は90%、「ITインフラストラクチャの提供と管理を行っている」と答えた人が81%。一方「顧客ニーズに合わせてソフトウェアソリューションを開発している」と答えた人は61%、「新しいアプリのためにソースコードを書いている」と答えた人は60%となっている)(提供:SlashData)

SlashDataは、APIは現代のソフトウェアシステムにとって重要だが、APIセキュリティ侵害が日常的に起こっているとした上で、開発の初期段階からアプリケーションのセキュリティを向上させるシフトレフトアプローチが不可欠だとした。

また企業開発者の半数以上が既にシフトレフトに取り組んでいるが、経験の浅い開発者は遅れを見せているとし、シフトレフトアプローチを支援するために、自動化に取り組むことも重要だとした。一方、経験がモチベーションにつながる開発者は、自動化の利用率が低いため、組織は経験の必要性とセキュリティツールの使用の重要性のバランスをとることも重要とした。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

開発者のほとんどがAPIのセキュリティリスクに遭遇、懸念される“ゾンビAPI” Salt Labs

開発者のほとんどがAPIのセキュリティリスクに遭遇、懸念される“ゾンビAPI” Salt Labs

Salt LabsはAPIセキュリティの動向を調査した「Q1 2023 State of API Security」を発表した。 結局クラウドデータ侵害は人的ミスが原因なことが多い Thalesがセキュリティ調査レポートを公開

結局クラウドデータ侵害は人的ミスが原因なことが多い Thalesがセキュリティ調査レポートを公開

Thalesは18カ国、約3000人のITおよびセキュリティ専門家を対象に調査した、データセキュリティの脅威、トレンドおよび新たなトピックに関する年次レポート「2023 Thales Data Threat Report」を発表した。 APIセキュリティについて学習できるオープンソースラボ環境「vAPI」、なぜ必要なのか

APIセキュリティについて学習できるオープンソースラボ環境「vAPI」、なぜ必要なのか

「OWASP API Security Top 10」に含まれるAPIの脆弱性の挙動を観察できるオープンソースツール「vAPI」が登場した。どのように役立つのだろうか。