パスワード変更でもPC初期化でも無効化できない 受信トレイの“悪意のあるルール”の脅威が顕在化:そのルール、本当に自分で設定したもの?

バラクーダネットワークスジャパンは「バラクーダの注目する脅威:受信トレイのルールを悪用する攻撃者の実態」を発表した。同社は「攻撃者はごく簡単なプロセスで、メールボックスへのステルス的で持続的なアクセスを維持している」と指摘している。

バラクーダネットワークスジャパンは2023年10月17日、脅威レポート「バラクーダの注目する脅威:受信トレイのルールを悪用する攻撃者の実態」を発表した。それによると、攻撃者は検出を回避するために、侵害に成功したアカウントの受信トレイのルールを悪用しているという。

悪意のあるルールは、パスワードを変更しても有効なまま

攻撃者は、ターゲットのメールアカウントを侵害すると、自動的に受信トレイのルール(以下、メールルール)を設定するという。これは、メールルールを利用して情報や金銭を盗んだり、セキュリティツールなどからのアラートの発見を遅らせたりするのが目的だ。外部転送などの機能を使って、被害者や被害者の組織に関する情報を収集し、さらなる悪用や作戦の一部として利用するケースもあるという。

また、ビジネスメール侵害(BEC)攻撃では、「なりすまし」をするために最高財務責任者(CFO)などの受信メールを全て削除するルールを設定し、偽のメールを従業員に送る攻撃手法もある。攻撃を仕掛けた後、「会社の資金を攻撃者が管理する銀行口座に送金しなさい」とCFOのように従業員を説得するのだ。

悪意のあるルールが厄介なのは、被害者のパスワードが変更されても、多要素認証が導入されても、被害者のコンピュータが完全に再構築されたとしても、「取り消されない限りそのルールは有効なまま」という点だ。

バラクーダネットワークスジャパンは「最も効果的な防御は、攻撃者の最初のアカウント侵害を阻止することだ」と指摘。侵害されたアカウントを特定し、その影響を軽減するためには、効果的な検出とインシデントレスポンス対策が必要だとしている。またAI(人工知能)を活用した防御機能があれば、各従業員の受信トレイで実行されるアクションや、作成されるルール、変更またはアクセスされる内容、ユーザーのログオン履歴、送信されるメールの時間と場所などのデータを使って、各ユーザーのインテリジェントなアカウントプロファイルを作ることができる。

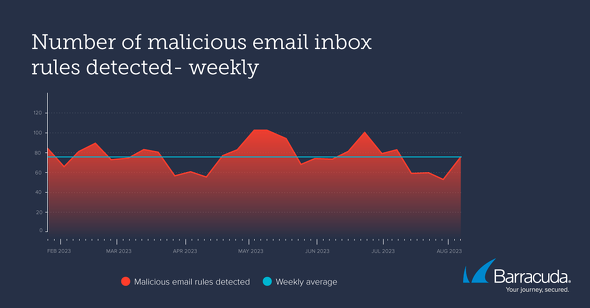

Barracuda Networksのプレブ・デブ・シン氏(Email Protection Product Management マネジャー)は、「メールルールの悪用は、攻撃者がアカウント侵害後に簡単に実行でき、ステルス性を持つ効果的な攻撃戦術だ。メール検出は年々進歩し、機械学習によって疑わしいルール作成を簡単に発見できるようになったが、当社の調査による検出数は、攻撃者がこのテクニックを成功裏に実行し続けていることを示している。悪意のあるルール作成は、組織のデータと資産の完全性に深刻な脅威をもたらす。これは侵害後の手法であり、攻撃者がすでにネットワークに侵入していることを示すサインだ。攻撃者を排除するには、早急な対策が必要だ」と述べている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

サイバーセキュリティの知識と注意力が試される? 悲喜こもごもの○×クイズ「UCSQ 2023」レポート

サイバーセキュリティの知識と注意力が試される? 悲喜こもごもの○×クイズ「UCSQ 2023」レポート

サイバーセキュリティの知識をオンラインとオフラインで競い合うクイズイベント「アルティメットサイバーセキュリティ」が開催されました。245人が競い合ったイベントではどのような戦いが繰り広げられたのか、取材しました。 34%の組織は生成AIリスク軽減のためのセキュリティツールを活用している Gartner調査

34%の組織は生成AIリスク軽減のためのセキュリティツールを活用している Gartner調査

Gartnerが発表した調査結果によると、34%の組織が生成AIに付随するリスクを軽減するために、人工知能(AI)アプリケーションセキュリティツールを既に使用しているか、導入しているという。リーダーやエグゼクティブを対象としたこの調査では、半数以上(56%)がそのようなソリューションを検討していると回答した。 「変わらない」と思い込んでるセキュリティの常識、実は変わってきてない? 根岸氏、辻氏、piyokango氏が問う

「変わらない」と思い込んでるセキュリティの常識、実は変わってきてない? 根岸氏、辻氏、piyokango氏が問う

2023年8月に開催された「ITmedia Security Week 2023 秋」において、セキュリティリサーチャーであり、そしてポッドキャスト「セキュリティのアレ」で活躍する、インターネットイニシアティブの根岸征史氏、SBテクノロジーの辻伸弘氏、そしてpiyolog主宰のpiyokango氏の3人が集い、「脅威と人の変化と不変」と題してパネルディスカッションを行った。