なぜ「VPNなら信頼できる」とは言い切れないのか? 5つの危険性が判明:VPNアプリ800件を大規模調査

本来は通信の安全性を確保するはずの「VPN」が、企業のネットワークやデータを危険にさらすリスク要因になる――。モバイルセキュリティベンダーの調査から、そうした状況が明らかになった。

「VPN」(仮想プライベートネットワーク)は通信を暗号化し、社内のネットワークに安全に接続したり、外部からの情報摂取を防いだりするための基本ツールとして広く使われている。とりわけ社外で業務を遂行する際は、安全に通信をするための必須の存在となっている。そのVPN“そのもの”がセキュリティリスクになる――としたらどうだろうか。

ユーザーのデバイスとリモートサーバの間に暗号化されたトンネルを構築して通信経路を保護することがVPNの本質だ。だがモバイルセキュリティベンダーZimperiumの研究チームzLabsが実施した調査で、多くのVPNに含まれる危険な脆弱(ぜいじゃく)性が明らかになった。同調査から分かるのは、全てのVPNが安全に作られているわけではないということだ。

無料VPNの大規模調査で分かった“5つの危険性”

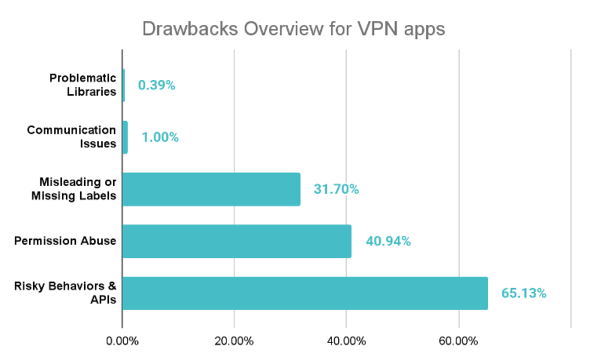

Zimperiumは、モバイルOSの「iOS」「Android」向けに公式アプリケーションストアで提供されている約800件の無料VPNアプリケーションを調査し、そのセキュリティリスクを分析した。その結果、図に示すように、かなりの割合で重大なセキュリティおよびプライバシーの問題が含まれていることが明らかになった。

問題は、5つのカテゴリーに分類できる。

古い脆弱なライブラリを使用(Problematic Libraries)

既知の重大な脆弱性を抱える古いライブラリを使い続けている問題で、セキュリティメンテナンスが著しく不足している状況を示している。

中には「Heartbleed」という脆弱性が含まれる、暗号通信ライブラリ「OpenSSL」の旧バージョンを利用しているケースもあった。Heartbleedは2014年に公開されたもので、サーバのメモリ上の機微情報を読み取ることができてしまう重大な脆弱性だ。

通信の安全性が不十分(Communication Issues)

通信相手が信頼できるかどうかはVPNの安全性の根幹に関わる問題だが、それを揺るがす状況も見受けられた。デジタル証明書の検証を正しく実施せず、攻撃者が中間者攻撃(ユーザーと本物のサーバの間に割り込み、偽の証明書を提示して不正を行う手口)を仕掛けられる状態のアプリケーションがあった。

権限の乱用(Permission Abuse)

アプリケーションのコア機能をはるかに超える権限を要求するケースがあった。これはモバイルデバイスのエコシステム全体で懸念される問題でもある。例えば、VPNアプリケーションがマイクへのアクセスを悪用し、周囲の音声を盗み聞いたり録音したりする可能性がある。

プライバシーポリシーの不備(Misleading or Missing Labels)

iOSアプリケーションの4分の1が「プライバシーマニフェスト」(アプリケーション開発における情報開示のルール)を未登録で、どのようなデータを収集、送信しているか明示していなかった。

危険な行動とAPI(Risky Behaviors & APIs)

VPNアプリケーションの実装で問題になりやすいのは、外部から不用意に呼び出せるコンポーネントや危険なシステム呼び出しの存在だ。本来は内部処理を担うコンポーネントでも、保護が甘いと別のアプリケーションから起動されたり、データを参照されたりする可能性がある。

そうした設計不備が放置されると、機密データの不正閲覧や権限の乗っ取り、最悪はリモートから任意コードが実行されるといった深刻な被害につながる。

BYODでは特に注意

ユーザーが利用するデバイスやアプリケーションを企業が厳格に管理している場合はリスクを大幅に低減することができるが、そうではなく「BYOD」(Bring Your Own Device:私物端末の業務利用)を許可している場合は、特に注意が必要だ。VPNはデバイス全体の通信を扱うことになるため、アプリケーションの脆弱性が「組織ネットワークに侵入するための裏口」になり得る。

「安全なVPN」を選ぶ

VPNは本来、ユーザーの通信を守るための仕組みだが、利用するVPNアプリケーションを厳正に選定しなければ、“守りのツール”が容易に攻撃者にとっての入り口になるケースもある。仕事をする場所や利用するデバイスが多様になる今、VPNのリスクと安全な選定基準を確認しておくことが、欠かせない対策の一つになると言える。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

VPNから侵入したランサムウェア攻撃、内部不正による情報漏えいなど、皆がよく知るインシデントについて大阪大学 猪俣教授が語り続ける意味

VPNから侵入したランサムウェア攻撃、内部不正による情報漏えいなど、皆がよく知るインシデントについて大阪大学 猪俣教授が語り続ける意味

2025年5月28日、ITmedia Security Week 2025 春で、大阪大学 D3センター 教授 CISOの猪俣敦夫氏が基調講演に登壇。「セキュリティインシデントを他人事にしてはならない―実際の事例から見えたこと―」と題して講演した。 日本企業の約8割が「VPN利用を継続」。一方、ゼロトラスト導入済み企業は2割を超える NRIセキュア

日本企業の約8割が「VPN利用を継続」。一方、ゼロトラスト導入済み企業は2割を超える NRIセキュア

NRIセキュアは、「企業における情報セキュリティ実態調査2024」の結果を発表した。それによると「ゼロトラストセキュリティを実装するかどうか」を検討する段階から、次の段階に進む企業が増えているという。 当たり前のように使っている「VPN」の仕組みを学ぼう

当たり前のように使っている「VPN」の仕組みを学ぼう

IT用語の基礎の基礎を、初学者や非エンジニアにも分かりやすく解説する本連載、第15回は「VPN」です。ITエンジニアの学習、エンジニアと協業する業務部門の仲間や経営層への解説にご活用ください。