VPN機器の脆弱性、ランサムウェア被害で露呈 ユーザー企業「9割が不安」:企業が採用するリモートアクセスの現実

深刻なランサムウェア被害が相次いでいることを受け、VPNを利用する企業に不安が広がっている実態が明らかになった。リモートアクセスサービスを手掛けるe-Janネットワークスが調査した。

深刻化するランサムウェア(身代金要求型マルウェア)被害。その背景の一つにあるのが、「VPN」(仮想プライベートネットワーク)の脆弱(ぜいじゃく)性が悪用されている問題だ。

その状況を受け、リモートアクセスサービスを提供するe-Janネットワークスは、VPNなどのリモートアクセス手段の課題を明らかにすることを目的に「VPN利用実態調査とセキュリティ対策」に関する調査を実施。IT管理者や情報システム担当者、デジタルトランスフォーメーション(DX)推進部門担当者など1011人を対象に調査した。

2025年11月19日に同社が発表した調査結果では、多くの企業がVPNの利用に不安を感じている実態が明らかになった。

ランサムウェア感染経路はVPN機器、広がる不安

ランサムウェアの主な感染経路になっていると指摘されているのがVPNだ。調査報告書「令和7年上半期における サイバー空間をめぐる脅威の情勢等について」(令和7年9月 警察庁サイバー警察局)では、令和7年上半期にランサムウェア被害に遭った企業・団体45件のうち、28件が「VPN機器が感染経路だった」と回答している。

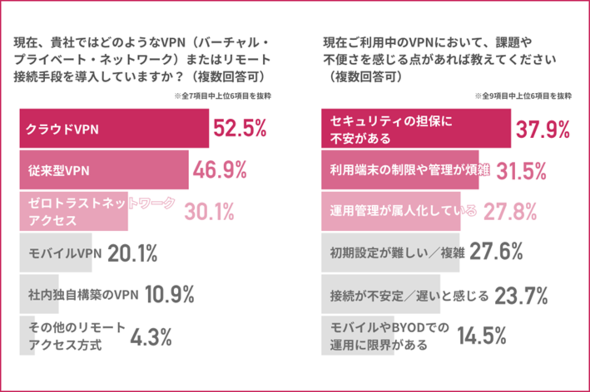

クラウド型が過半数も、3割が「ゼロトラスト」併用

調査では、導入済みリモートアクセス手段(複数回答)としてクラウドVPN(52.5%)が最多となり、従来型VPN(46.9%)を上回った。一方でゼロトラストネットワークアクセス(ZTNA)も30.1%と一定数利用されており、接続方式のクラウド化と多様化が進んでいる実態が明らかになった。

利用中のVPNに関する課題では、「セキュリティへの担保に不安がある」(37.9%)が最も多く、「利用端末の制限や管理が煩雑」(31.5%)、「運用管理が属人化している」(27.8%)が続いた。

9割が何らかの「不安」

VPN利用中にセキュリティ面の不安を感じた経験については、「よくある」(42.5%)と「ときどきある」(43.7%)を合わせ、約9割が何らかの不安を抱えていることが分かった。

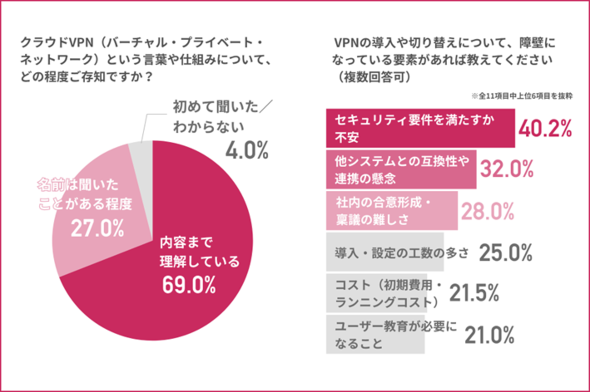

VPN導入、運用時の課題は

VPNの導入や切り替え時の障壁としては、「セキュリティ要件を満たすか不安」(40.2%)がトップとなり、「他システムとの互換性や連携の懸念」(32.0%)や「社内の合意形成・稟議の難しさ」(28.0%)を上回った。導入には技術面だけでなく、既存システムとの連携や社内調整がハードルとなっている。

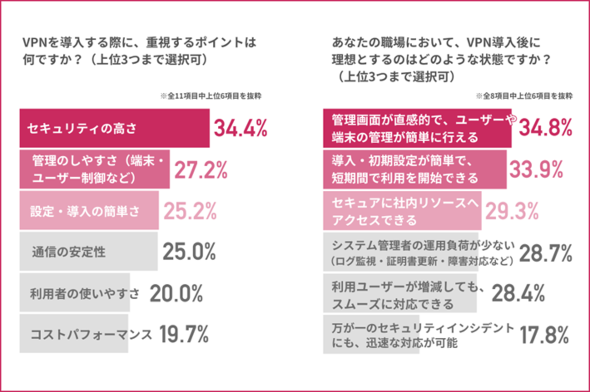

現場が求めるのは「直感的な管理」と「容易な導入」

導入時に重視するポイントでは、「セキュリティの高さ」(34.4%)が最も多く、「管理のしやすさ」(27.2%)、「設定や導入の簡単さ」(25.2%)が続いた。

「VPN導入後に理想とする状態」では、以下の回答が上位を占めた。

- 管理画面が直感的で、ユーザーや端末の管理が簡単に行える(34.8%)

- 導入・初期設定が簡単で、短期間で利用を開始できる(33.9%)

- セキュアに社内リソースへアクセスできる(29.3%)

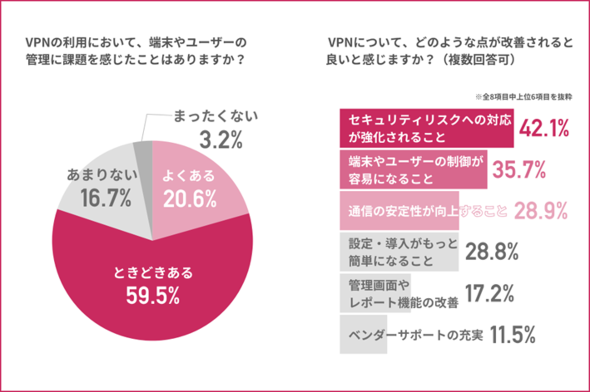

VPNへの改善要望としては、「セキュリティリスクへの対応が強化されていること」(42.1%)に次いで、「端末やユーザーの制御が容易になること」(35.7%)が挙がった。現場では、安全性はもちろんのこと、日々の運用負荷を軽減できる「使いやすさ」や「管理性」が切実に求められている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

“ランサムウェア被害”の報告されない実態、8割が「平均130万ドルを支払っていた」

“ランサムウェア被害”の報告されない実態、8割が「平均130万ドルを支払っていた」

Cohesityの調査で、サイバー攻撃が業績予測の修正や株価変動、法的負担など公表値以上の影響を企業にもたらしている実態が明らかになった。 リモートアクセスに「オンプレミスVPN」を使う企業は“約5〜7倍”ランサムウェア被害に遭いやすい

リモートアクセスに「オンプレミスVPN」を使う企業は“約5〜7倍”ランサムウェア被害に遭いやすい

サイバー保険会社At-Bayによると、オンプレミスVPNを利用する企業のランサムウェア被害リスクが突出して高くなっている。同社はレポートで、CiscoやCitrixといったベンダー製品のリスクを分析した。 VPN機器が「ランサムウェア侵入口」になって当然? 約半数がバージョンさえ把握せず

VPN機器が「ランサムウェア侵入口」になって当然? 約半数がバージョンさえ把握せず

アシュアードが実施した調査で、ランサムウェア侵入口となるVPN機器の脆弱性を多くの企業が即時に把握できておらず、侵入口となり得る場所で深刻なボトルネックが発生していることが分かった。