パスワードマネージャーのマスターパスワードが狙われている LastPassがフィッシング詐欺に注意喚起:「24時間以内にバックアップを」は偽物

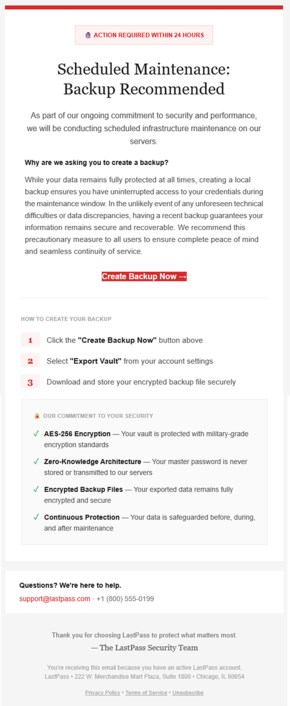

LastPassは、同社ユーザーを標的としたアクティブなフィッシングキャンペーンについて注意喚起した。同社のメンテナンスに伴う「Vault」のバックアップを24時間以内に促す偽メールが確認されているという。

パスワード管理サービスを提供するLastPassは2026年1月20日(米国時間)、同社の「Threat Intelligence, Mitigation and Escalations」(TIME)チームが、ユーザーを狙ったフィッシングキャンペーンを検知したことを発表した。

確認されたフィッシングメールは、複数の送信元アドレスや件名を用い、「LastPassがメンテナンスを実施する予定だ」としてユーザーに対して24時間以内に「Vault」(パスワードなどの機密情報を保管する領域)をバックアップするよう促す内容になっている。

フィッシングメールの手口と詳細

同社は、「LastPassが顧客に対して24時間以内にVaultのバックアップを求めることはない」と明言した。受信者に緊急性を感じさせて行動を促す、悪意ある攻撃者による試みであり、典型的なソーシャルエンジニアリングやフィッシングメールの手法だという。

確認されたメールの本文には、Vaultのバックアップを作成できると称するサイトへのリンクが含まれている。だが、このリンクはフィッシングサイトに誘導するものだ。

同社の調査によると、リンクをクリックすると、まず「group-content-gen2.s3.eu-west-3.amazonaws[.]com/5yaVgx51ZzGf」でホストされているサイトに誘導され、その後「mail-lastpass[.]com」にリダイレクトされる仕組みになっていたという。

このキャンペーンが米国の連休中に開始された点について、同社は「スタッフが少ない状況を狙い、検知や対応を遅らせようとする、攻撃者の一般的な戦術だ」と分析している。

LastPassの警告と推奨される行動

LastPassは、従業員がユーザーのマスターパスワードを尋ねることは決してないとして、改めて注意を喚起している。

同社は、サードパーティーのパートナーと連携し、今回確認された悪意のあるドメインをできるだけ早く停止させるよう取り組んでいるという。

併せて、不審なメールを受け取った場合は適切な予防措置を講じるとともに、本物かどうかが不明な場合は「abuse@lastpass.com」に報告するよう呼び掛けている。

確認された悪意のあるURL、IPアドレス、件名

今回のキャンペーンに関連して、以下のURLや送信元情報が確認されている。

- 悪意のあるURLと関連IPアドレス

- group-content-gen2.s3.eu-west-3.amazonaws[.]com/5yaVgx51ZzGf(公開時のIP:52.95.155[.]90)

- mail-lastpass[.]com(公開時のIP:104.21.86[.]78、172.67.216[.]232、188.114.97[.]3)

- ヘッダ情報(送信元アドレス)

- support@sr22vegas[.]com

- support@lastpass[.]server8

- support@lastpass[.]server7

- support@lastpass[.]server3

- 送信元に関連するIPアドレス

- 192.168.16[.]19

- 172.23.182.202

- 確認されたメールの件名

- LastPass Infrastructure Update:Secure Your Vault Now

- Your Data, Your Protection:Create a Backup Before Maintenance

- Don't Miss Out:Backup Your Vault Before Maintenance

- Important:LastPass Maintenance & Your Vault Security

- Protect Your Passwords:Backup Your Vault(24-Hour Window)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

もし「社長」から怪しい指示が来たら? 2〜3月も続く「CEO詐欺」メールをラックが分析、対策を提言

もし「社長」から怪しい指示が来たら? 2〜3月も続く「CEO詐欺」メールをラックが分析、対策を提言

2025年末から、企業代表者の実名をかたってLINEのグループ作成やアカウント情報の提供を求める「CEO詐欺」メールが相次いでいる。サイバーセキュリティ企業ラックの調査では、150社以上が注意喚起していることが判明した。年度末に向けてさらなる攻撃の可能性があり、警戒が必要だ。 正規ドメインを装い、内部メールに見せかけるフィッシングが急増 Microsoftが警鐘

正規ドメインを装い、内部メールに見せかけるフィッシングが急増 Microsoftが警鐘

Microsoftは、組織のドメインを偽装し、内部からのメールを装うフィッシング攻撃に関する最新の調査結果を発表した。攻撃者は複雑なメールルーティングや不適切な設定を悪用しており、認証情報の窃取や金銭詐欺につながっているという。 企業からの正規メール、もはや「フィッシング」との区別ができなくなった?

企業からの正規メール、もはや「フィッシング」との区別ができなくなった?

ホスティングなどのITサービスを提供するリンクは、不審なメールに関する実態調査の結果を発表した。約8割が不審なメールを受信しており、約3割が正規のメールを不審なものと誤認する「濡れ衣現象」を経験していた。