ニュース

AIで「うっかりコミット」による機密情報漏えいを防ぐ GitHub MCPの新機能:コーディングエージェントがスキャン

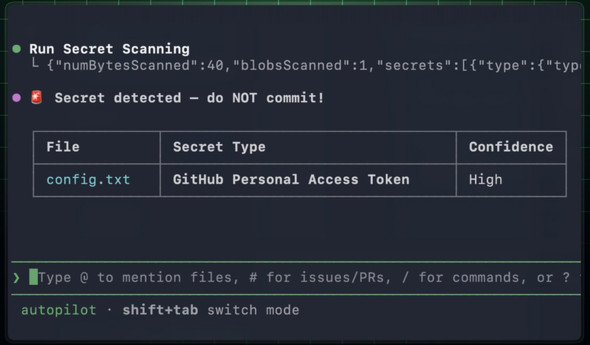

GitHubは「GitHub MCP Server」経由でAIコーディングエージェントがコード変更内の認証情報をスキャンできる機能のパブリックプレビューを開始した。従来のリポジトリスキャンに加え、コミットやプルリクエストの前に認証情報の漏えいを検出できる。

GitHubは2026年3月17日(米国時間)、MCP(Model Context Protocol)対応環境で、AIコーディングエージェントがシークレット(認証情報や秘密鍵)をスキャンできる機能のパブリックプレビューを提供開始した。

「うっかりコミット」による漏えいリスクを未然に防ぐ MCP環境の構築とプロンプト例

ユーザーがAIコーディングエージェントにシークレットのチェックを依頼すると、「GitHub MCP Server」上のシークレットスキャンツールを呼び出す。エージェントがコードをGitHub MCP Server経由でシークレットスキャンエンジンに送信し、検出されたシークレットの場所と詳細を含む構造化された結果が返される。

同機能は「GitHub Secret Protection」が有効化されているリポジトリで利用可能だ。主な利用手順は以下の通り。

- 開発環境にGitHub MCP Serverをセットアップする

- 「GitHub Advanced Security」プラグインをインストールする

- 「GitHub Copilot CLI」では「/plugin install advanced-security@copilot-plugins」コマンドを実行する

- 「Visual Studio Code」(VS Code)では「advanced-security」エージェントプラグインをインストールする

- エージェントにコミット前の変更をスキャンするよう依頼する

- GitHub Copilot CLIでは「copilot --add-github-mcp-tool run_secret_scanning」コマンドでMCP Serverのスキャンツールを有効にする

- Visual Studio CodeではCopilot Chatで「/secret-scanning」に続けてプロンプトを入力する

コーディングエージェントにシークレットをスキャンさせるプロンプトの例は以下の通り。

「Scan my current changes for exposed secrets and show me the files and lines I should update before I commit」(現在の変更をスキャンして、漏えいの可能性があるシークレットを検出し、コミット前に修正すべきファイルと行番号を教えて)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「もう開発者はシークレットを使うな」 GitHubが「今日できる」4つのセキュリティ対策を紹介

「もう開発者はシークレットを使うな」 GitHubが「今日できる」4つのセキュリティ対策を紹介

GitHubは、オープンソースソフトウェアを狙う攻撃が新たなパターンに移行していると報告した。サイバー攻撃はAPIキーなどのシークレットを起点とする形に移行しているという。 APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説

APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説

LLMの利用や外部サービス連携など、AIでは至るところでAPIが使われる。だが、APIの利用にはセキュリティリスクも伴う。そこで、サービスの開発者、利用者、管理者のそれぞれが知っておくべきAPIセキュリティの新常識を解説した、AI企業のCISOによる講演をレポートする。 日本のCISOが経験した情報漏えいの約9割に「退職した従業員」が関与

日本のCISOが経験した情報漏えいの約9割に「退職した従業員」が関与

日本プルーフポイントは世界16カ国、1600人のCISOを対象とした調査レポート「2025 Voice of the CISO」の日本語版を発表した。日本のCISOの69%が今後1年以内に重大なサイバー攻撃を受けると予想。サイバー攻撃が巧妙化する一方、CISOは内部不正への対応、生成AIのガバナンス対応に直面しており、極度のプレッシャーにさらされている状況が浮き彫りとなっている。 日本企業のインシデント対応、5割が「従業員の懲戒処分」を実施 外部攻撃や偶発的ミスでも

日本企業のインシデント対応、5割が「従業員の懲戒処分」を実施 外部攻撃や偶発的ミスでも

KnowBe4 Japanは日本企業のヒューマンリスクについて調査したレポート「日本のヒューマンリスクの現状:AI時代における『人』を守る新しいパラダイム」を発表した。 日経新聞は私物PCから“認証情報”流出、過去にはUberも なぜ「Slack侵害」が起きたのか

日経新聞は私物PCから“認証情報”流出、過去にはUberも なぜ「Slack侵害」が起きたのか

日本経済新聞社で発生したSlackへの不正アクセス。企業の管理が及ばない端末を起点とした攻撃の現実と、Slackを入り口にした新たな手口の脅威が改めて浮き彫りになっている。