「説明できない企業は取引で負ける」 名和氏が明かす「90日で成果を出す」データガバナンス実装術:AI時代の「見えない義務」への耐え方

2026年3月6日、「ITmedia Security Week 2026 冬」の「データセキュリティ」セクションで、サイバーセキュリティアドバイザーとして活躍する名和利男氏が「データガバナンスから逆算するデータセキュリティ 2026」と題して講演した。

クラウドやSaaS、生成AIの普及により、データは“どこにあるか分からない資産”になってしまったことで、データガバナンスの視点が重要となった。本講演は「“見えない義務”に耐える可視化・統制・復旧」と副題が付けられており、名和氏のデータガバナンスに対する姿勢がうかがえる。本稿では、製品/サービスの「どれを買うか」ではない、データ管理の在り方に迫った講演内容を要約する。

組織が直面する「3つの圧力」

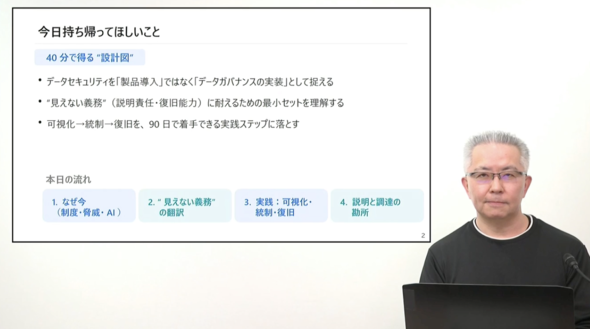

本講演のテーマとして、名和氏は冒頭、「キーワードは『見えない義務』、すなわち『説明できること、』『戻せること』といった義務に耐えられるよう、可視化、統制、復旧を考える」と口火を切る。これはすなわち、「(セクションのテーマとしている)データセキュリティの話ではなく、データガバナンスの実装を、本日からでもできるような知識を提供したい」という思いが込められている。ここには「見えない義務に耐えるための最小セット」も含まれる。

「なぜいまなのか。見えない義務とは何で、私たちは何をしなければならないのか、それをどう現場に落とし、説明と調達をどうすればいいのかを語る」

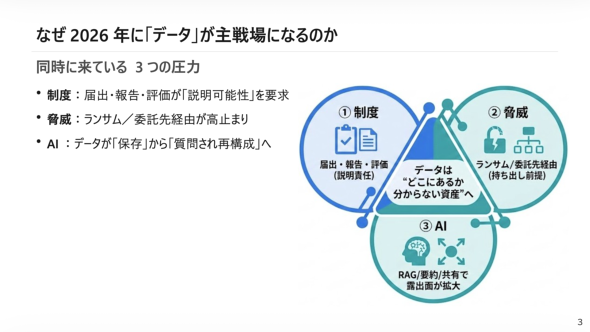

企業を取り巻くデータセキュリティの重要度は、静かに、かつ急激に高まっている。セキュリティは今、企業の存続と取引の継続性を左右する「経営の最優先課題」へと昇華している。このパラダイムシフトを駆動しているのは、「制度」「脅威」「AI」という三位一体の圧力だ。

名和氏はこの現状に「データはどこにあるのか分からない資産へと変貌しつつある」と指摘し、「問われているのは対策ではない」と断じる。

2026年において問われるのは、どのデータを、誰が、どこで、どう守り、事故時にどう報告し、どれだけ早く復旧できるかを客観的に証明できる「説明責任」と「復旧能力」そのものだ。

セキュリティはもはや技術的な防御壁ではなく、企業の信頼性を保証する「経営の意思」の表明へと変わっている。それは「特定重要電子計算機の届出」「特定侵害事象等の報告」「サプライチェーン向けセキュリティ評価制度」「個人情報保護法」といった法制度などからも求められているものだ。

「資産を把握すること。そして、それを統制し報告すること、事故時には復旧できること」と名和氏。以降、その順番で解説していく。

「資産を把握する」ということ

名和氏は情報処理推進機構(IPA)が毎年公開する、「情報セキュリティ10大脅威」に含まれる脅威を例に出す。「ランサム攻撃による被害」「サプライチェーン/委託先を狙った攻撃」「AIの利用をめぐるサイバーリスク」などが含まれるが、これを名和氏は「侵入をゼロにするよりも先に、重要データの所在や権限、持ち出し経路、復旧を整えることの重要性が浮き彫りになっている」ものとして捉えている。ここからも、データセキュリティとは情報漏えい対策ではなく、もはや別物、説明責任と復旧能力の話に置き換わっている」と説明する。

一方で、データはどこにあるか分からない資産になった。データの置き場はオンプレミスだけでなく、クラウドやSaaS、モバイルなどに置き場所が増えている。最近では生成AIへの複製や派生も起こっている。名和氏は、さらにデータの特性を含めて「コピーされ、要約され、インデックス化される」と表現する。もはやデータの置き場所という概念は薄まってしまっている。

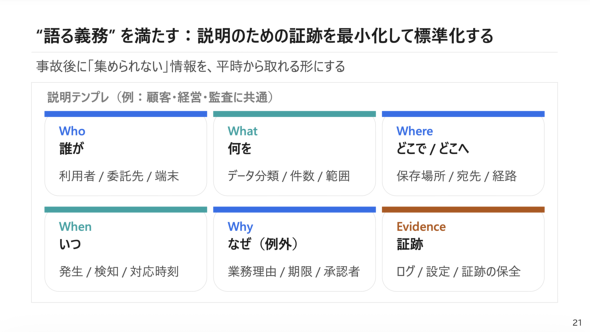

これに対し、組織にはどのような“義務”が発生するのだろうか。名和氏はこれを行動に翻訳して「知る義務」「絞る義務」「戻す義務」「語る義務」の4つとして明示する。ここからも、もはや技術の話ではないことが分かる。

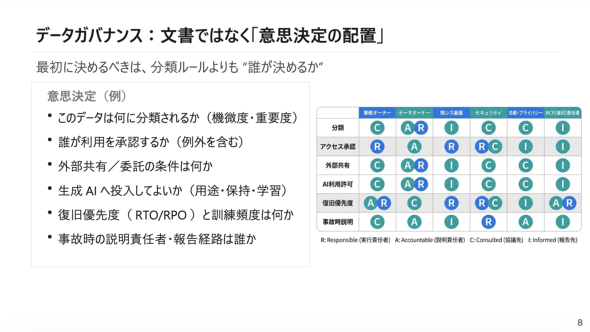

この“親”に相当する義務こそが、今回のテーマとなる「データガバナンス」だ。「データガバナンスは文書ではなく、意志決定の配置であることを理解してほしい」と名和氏。特にRACI(Responsible:実行責任者、Accountable:説明責任者、Consulted:協議先、Informed:報告先)モデルにおいて、最も重要、かつ皮肉にも最も欠けているのが「A」、つまり説明責任者だと名和氏は指摘する。

意志決定に向かうための最初の一歩は?

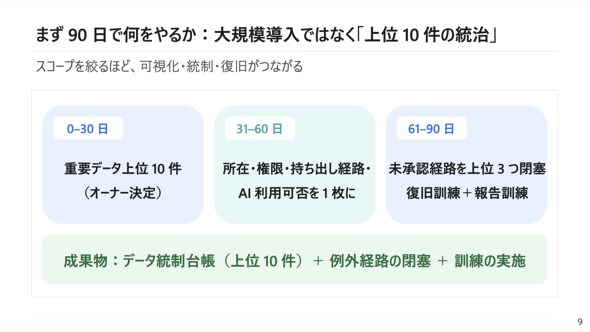

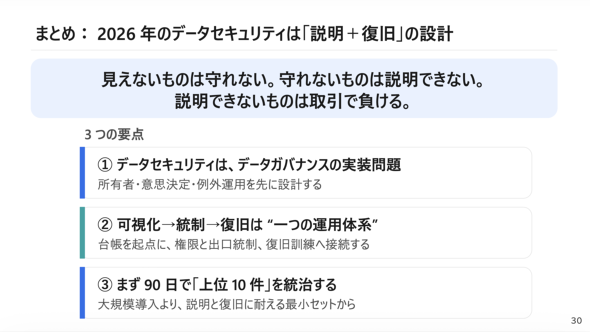

ただし、これを全ていっぺんに対応するには、膨大な時間と費用がかかり、破綻する。そこで名和氏は、1クオーター(90日間、3カ月間)でできる、最小の、必要最低限の流れを解説する。

まず手掛けるべきは、「スコープを絞ること」だ。可視化や統制、復旧につなげる文脈で最初の30日で「重要データ上位10件を決める」。次の30日で、所在や権限、持ち出し経路を「AI利用可否」というかたちでまとめる。さらに次の30日で、未承認経路の上位3つを閉じてしまう。そして、復旧訓練と報告訓練を行う。これにより、3カ月で成果につなげ、ステークホルダーに対する説明責任を果たす流れだ。

【1】可視化とは、統制対象を決めること

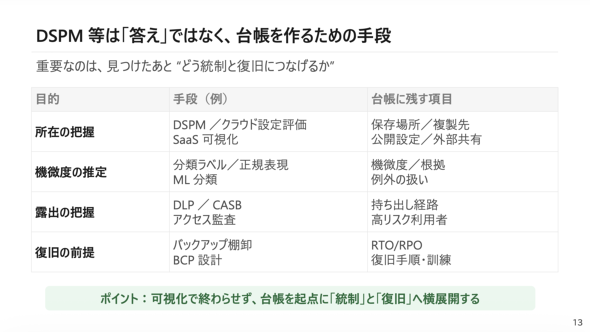

名和氏は具体的、実践的な話に論を進める。まずは可視化だ。可視化で重要なのは「まず統制対象を決めること」と名和氏。可視化とは単に製品を用いてダッシュボード化することではなく、「成果物、つまり台帳を作ることだ」と指摘する。目的を「重要データを決め、そのアウトカム(結果)である統制と復旧につなげること」と定義。最初の成果物としては、名和氏の経験上、下記の表にあるようなもので十分だという。

| 項目 | 例 |

|---|---|

| データ名/業務 | 顧客契約書、設計図面、ソースコード、価格表など |

| 重要度/機微度 | 事業影響(売り上げや法令、信用)で段階化 |

| 所在/複製先 | クラウドやSaaS、端末、バックアップ、RAG(検索拡張生成)インデックスなど |

| 利用者/委託先 | 誰が触れるか(権限)と、委託や共有の範囲 |

| 外部共有経路 | メール、リンク共有、API連携、生成AI、USBなど |

| AI利用/復旧優先 | AI投入可否、RTO(目標復旧時間)/RPO(目標復旧時点)、訓練頻度 |

| 最小成果物:データ統制台帳の例 | |

この際、上位10〜20件を決める重要度は、分類の厳密さより「合意」「継続可能性」を優先すべきだと名和氏は強調する。優先順位付けについて「実務上はたった4つの質問でできることが多い」と話す。

その質問とは、「失うと何が止まる?」「外に出ると何が起きる?」「誰が触れる? 委託先は?」「どこへ流れる? 派生する?」の4つだ。これらを考えつつ、“全社共通の10件”を作り、次に各部門に拡張することを推奨する。

「まずは森をイメージする。木の根っこ、幹を作り、枝、できれば葉を少しだけ。最初から葉や枝を注目し、厳密にしようとすると破綻する」

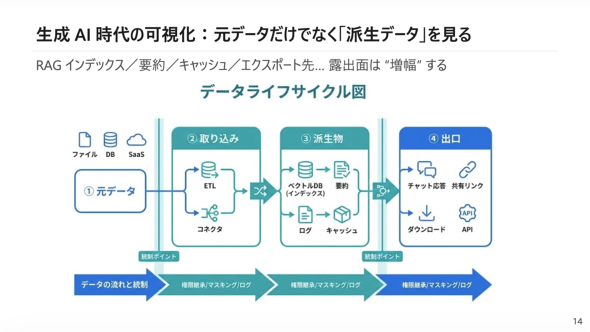

生成AI時代の可視化について名和氏は「元データではなく、派生データを見よ」というメッセージを発する。

データの取り込みでは、権限継承とログ、マスキングが非常に重要な要素だが、義務付けられていないがために見逃されがちだ。派生データに関しては権限継承とログ、マスキングが困難だが、これは生成AIで可能になることが示唆されている。

重要なのは、データ管理と統制のプロセスを維持する努力を継続することだ。派生データの出口として、チャットの応答、共有リンク、ダウンロード、APIなどが挙げられる。

著名なAIサービスならば、生成されたデータは即座に共有可能となり、リアルタイムでデータにアクセスできるようになる。ここでも、権限継承やログ、マスキング、そして倫理的制約の適用が適切に行われているかどうかを確認する必要があるという。

「きちんとマスキングすべきものかどうかを、最初の元データにタグ付けなどで分かるようにしておかねばならない。最も重要なのは、権限継承やマスキング、ログが維持できているかどうかだ」

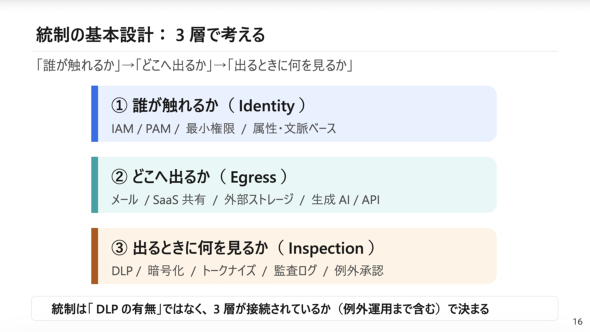

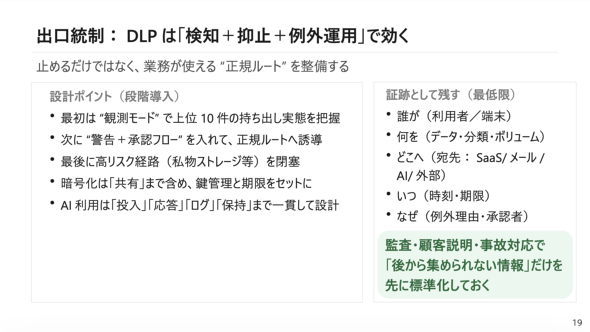

【2】統制とは「会社として許す使い方」の定義

次に名和氏は「統制」を取り上げる。統制の基本設計は「誰が触れるか」「どこへ出るか」「出るときに何を見るか」の3層で考える必要がある。統制は「DLP(Data Loss Prevention:データ損失防止)の有無」ではなく、3層が接続されているかどうか(例外運用まで含む)で決まるのだ。

「データは保存物ではなく、必ず“流れてくる”。その流れに即した形で、誰が、何を、いつ、どこで、どのようにといった形で見ていくのが重要だ」

最も重要なのは、「例外運用まで含める」ことだ。3層のうちどれが1つを除外するような例外は設定しない。マイノリティーな運用でも、このプロセスと全く同じものであるべきだ。

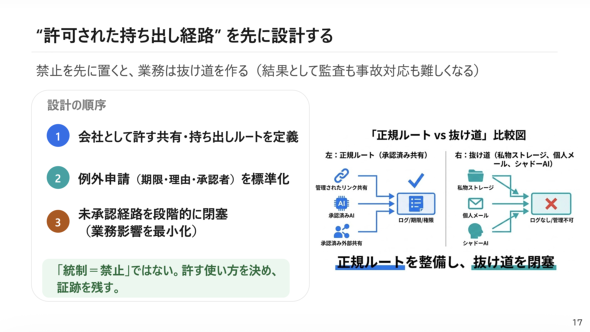

「許可された持ち出し経路を先に設計するのがポイントだ」と名和氏。「禁止をしてしまえば、納期を設定されている従業員は、プレッシャーがかかることで必ず抜け道を作る」という前提の下で、会社として許す、共有と持ち出しのルートを定義して例外申請を標準化する。その上で、未承認経路を段階的に閉鎖する。

「まずは彼らに、抜け道ではなく正当な逃げ道を提供し、それを広くかつ徹底的に周知する。その正当な逃げ道に誘導するように、非承認経路を段階的に縮小していく。これが成功への道筋だ。統制=禁止ではない」

統制の起点は最小権限を“権限棚卸し+例外運用”で回すことだ。技術は増やさず、まず運用モデルを変えるという視点で「例外は“期限+理由+承認者”を必須化する」といった明確化を行う。権限設計が曖昧なままAI連携を増やすと、「聞けば答える」かたちで一気に露出が拡大し、インシデントにつながる。

出口統制に関してはDLPを運用して持ち出し実態を把握し、徹底的に知ること、警告すること、高リスク経路を閉塞(へいそく)することを目指す。この時、必ず証跡を残し、「後から集められない情報」を先に標準化することを名和氏は強調した。

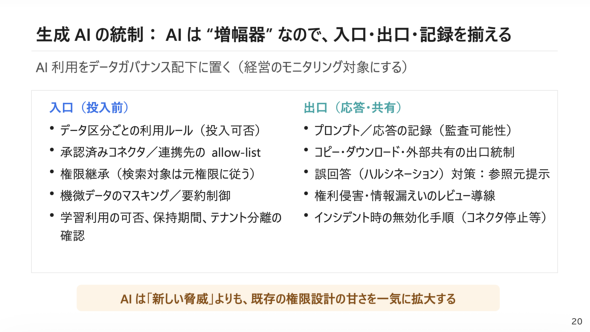

AIに関して、名和氏は「新しい脅威ではない」とした上で「AIは単なる増幅器」と考えることを進める。AIリスクについては、これまで見逃していた軽微なリスクが巨大化したものという見方だ。そのため、入り口と出口、そして記録を揃えることで、これまでのリスク管理施策がそのまま効いてくると指摘する。AI利用は「データガバナンス」の配下で考えるものだ。

【3】復旧とは、データを戻すのではなく「業務を戻す」こと

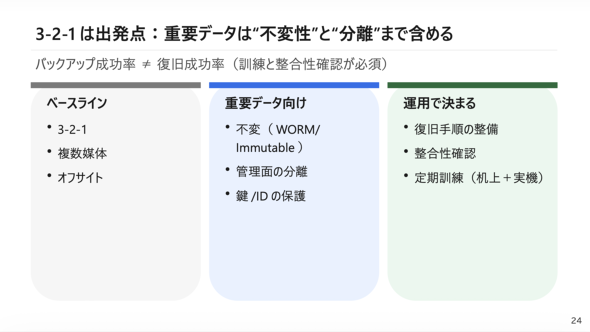

データセキュリティ、そしてデータガバナンスで重要なのは「復旧」だ。これは「バックアップを単に戻す」ことではなく、「これまで通りの業務が行える」ことを示す。そのため、「RTO/RPOはシステム単位ではなく“業務サービス単位”で決める必要がある」と名和氏。加えて、バックアップでよく言われる「3-2-1ルール」は出発点でしかなく、重要データは「不変」(Immutable、WORM:Write Once, Read Many)や「管理面の分離」、鍵やIDなどの保護までを含めることを勧める。復旧に関する定期訓練などの「運用面」も重要だ。

2026年のデータセキュリティは説明と復旧の設計に尽きる

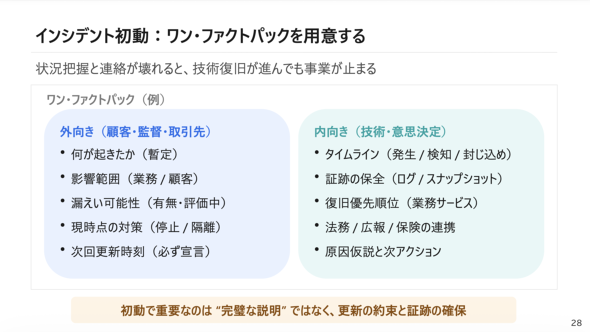

名和氏は「説明と調達」にも触れる。「インシデントの初動で重要なのは“完璧な説明”ではなく、更新の約束と証跡の確保」と述べる名和氏は、ワンファクトパックとして、内向き/外向きで必要な、これまで「データガバナンスとして重要だ」と述べてきた情報をまとめ、これを活用することを勧める。

名和氏は最後に、「見えないものは守れない。守れないものは説明できない。説明できないものは取引で負ける」と、データガバナンスの重要ポイントを端的に、鋭くまとめる。

「私が伝えたいメッセージはひと言。2026年のデータセキュリティは説明と復旧の設計に尽きる」

実は、本講演の事前打ち合わせで、名和氏から「データセキュリティというセクション名が曖昧過ぎる」という指摘があった。その意図は、本セッションで語られた内容にある。データセキュリティについて語る前に、そもそもデータに対するガバナンスをどう意識付け、実行していくか――。これこそが、いま日本の企業・組織はどこに向かう必要があるのかという問いへの答えとなる。

名和氏は、難しいデータガバナンスに対し、第一歩をどこに踏み出せばいいのか、それも90日でできることは何かを明確に示してくれた。これは大企業だけでなく、中小規模の企業でもできることであり、むしろコンパクトな組織の方が「鶴の一声」でできる可能性もある。その意味では、この統制をコンパクトに実施し、その成功体験からセキュリティレベルを上げていくことができる。示唆に富む内容だ。ぜひ、名和氏の提言を明日から、実行に移してほしい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術

「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術

2025年11月27日、サイバーセキュリティアドバイザーとして活躍する名和利男氏が「ASMを意思決定エンジンへ:優先度駆動の能動的防御」と題して「ITmedia Security Week 2025 秋」で講演した。 役職者でも承認要求による犯行が後を絶たない――内部犯行が“見えない”3つの理由と明日からできる対策

役職者でも承認要求による犯行が後を絶たない――内部犯行が“見えない”3つの理由と明日からできる対策

2025年8月29日、「ITmedia Security Week 2025 夏」で、日本サイバーディフェンスの最高技術責任者(CTO)である名和利男氏が「企業利益を蝕むインサイダー脅威 - 不可視化する最新手口」と題して講演した。 名和氏がランサムウェア7事例の教訓とともに明かす、対策を自動化、最適化、重点化する秘訣、アダマール積とは

名和氏がランサムウェア7事例の教訓とともに明かす、対策を自動化、最適化、重点化する秘訣、アダマール積とは

2025年3月10日、ITmedia Security Week 2025 冬で、日本サイバーディフェンス シニアエグゼクティブアドバイザー(2025年5月より「最高技術責任者」) 名和利男氏が「攻撃戦略の理解に基づく対策の (自動⊙(最適⊙重点)) 化」と題して講演した。 名和利男氏が83もの“多種多様な”アイデンティティー(ID)不正取得手法を紹介した理由

名和利男氏が83もの“多種多様な”アイデンティティー(ID)不正取得手法を紹介した理由

「ITmedia Security Week 2024 春」の「多要素認証から始めるID管理・統制」ゾーンで、サイバーディフェンス研究所などに所属する名和利男氏が「脅威アクターが関心を急激に高める『標的のアイデンティティー』」と題して講演した。本稿では、アイデンティティー(ID)が狙われる背景、83もの代表的な不正取得手法、取得したIDの用途、現状から得られる教訓などを紹介する。 「サイバー脅威ランドスケープ」とは――名和氏が訴える、その有効性と利用シーン

「サイバー脅威ランドスケープ」とは――名和氏が訴える、その有効性と利用シーン

2023年11月28日、アイティメディアが主催するセミナー「ITmedia Security Week 2023 冬」の「実践・ゼロトラストセキュリティ」ゾーンで、サイバーディフェンス研究所 専務理事 上級分析官としても活躍する名和利男氏が「組織を守るために必要なサイバー脅威ランドスケープの把握」と題して講演した。あまり耳慣れない「サイバー脅威ランドスケープ」とは何か。なぜ注目すべきなのか。本稿では、講演内容を要約する。