|

第1回 まさかわが社の顧客情報が漏えいするとは!

| 根津 研介 園田 道夫 宮本 久仁男 2004/10/30 |

|

|

とにかくログ! もっとログを! |

とにかく漏えいしたのはいつごろのデータなのか、ということが分かっただけでも収穫だった。もしかしたら、後はアクセスログなどを使って追いつめれば、犯人を突き止めることができるかもしれない。

| 小野さん | 「よし、あとはログだな。とにかくログを集めよう」 |

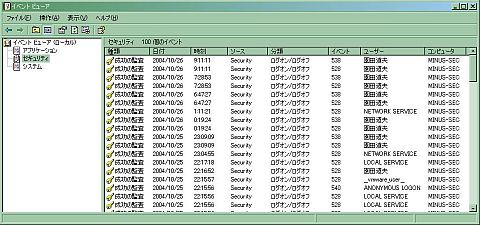

| 中村君 | 「ファイルサーバのログオンのログを調べてみます」 |

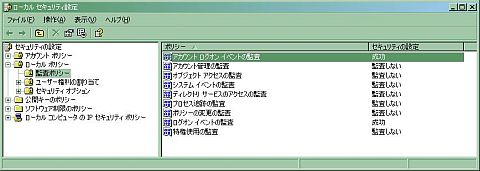

不幸中の幸いというべきか、セキュリティポリシーと管理運用手順書の導入に当たって、ファイルサーバのアカウントログオンおよびログオンのログは残す設定にしていた。改ざんの可能性は否定できないが、それでも調べてみるしかない。

|

| ローカルセキュリティポリシーの設定 |

|

| イベントビューワ |

| 小野さん | 「ほかのログはないかな。ファイアウォールのログは役に立つか?」 |

| 中村君 | 「ファイアウォールはドロップ(拒否)するログだけ取っています。あとログを残すように設定したものは、プロキシサーバですね。メールサーバ、Webサーバもログは取ってますけど」 |

| 小野さん | 「うーん。どれも今回の件にはあまり役立ちそうもないな。しかし、集めるだけ集めておこう」 |

住所変更が行われた1カ月前から現在までのログをとにかくかき集めることにした。しかし、情報漏えいで役に立ちそうなのは実質ファイルサーバのログくらいか。ログをコピーしてCDに入れたり、あるいは印刷したりしながら中村君はうなっていた。

| 中村君 | 「せっかく時期が特定できそうなのに、そのとき、誰がアクセスしたのかが分からないと何にもならないんじゃないかな?」 |

犯人の特定までいかなくても、せめて流出経路が分からなければ、お客さんに説明できないばかりか、信頼回復すらままならない。仮に内部犯行だったとしたら、犯人が分からなければ、運用管理上の脅威を特定して取り除くことができないからだ。

|

4/6

|

| Index | |

| まさかわが社の顧客情報が漏えいするとは! | |

| Page1 まさか、最悪の事態? |

|

| Page2 さあ、調査開始だ |

|

| Page3 ファイルはどこに? |

|

| Page4 とにかくログ!もっとログを! |

|

| Page5 見えてきた解決の糸口 |

|

| Page6 衝撃の事実 |

|

| 基礎解説記事 | |

| にわか管理者奮闘記 | |

| 5分で絶対に分かるシリーズ | |

| 管理者のためのセキュリティ推進室 | |

| 情報セキュリティ運用の基礎知識 | |

| Security&Trustウォッチ |

| 連載:にわか管理者奮闘記 |

Security&Trust フォーラム 新着記事

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|