第4回 スパムメールをシャットアウトするフィルタ機能を使う

竹島 友理NRIラーニングネットワーク株式会社

2006/1/24

Exchange Server 2003標準のスパムメール対策機能

Exchange Server 2003標準のスパムメール対策機能

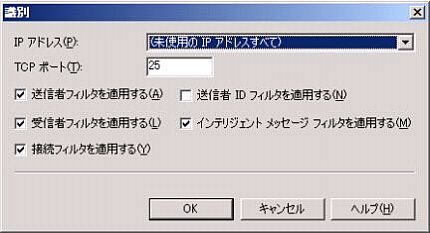

Exchange Server 2003が標準で持っている接続フィルタ、送信者フィルタ、受信者フィルタはどのような機能で、IMFとどのような関係があるのでしょうか? これら3つの標準フィルタを使用する場合、IMFと同様にExchangeシステムマネージャの[グローバル設定]の下にある[メッセージ配信]のプロパティで設定し、これらのフィルタ機能を使用するSMTP仮想サーバの[全般]タブで有効にします。

|

| 画面3 各種フィルタを有効にする設定 |

1.接続フィルタ

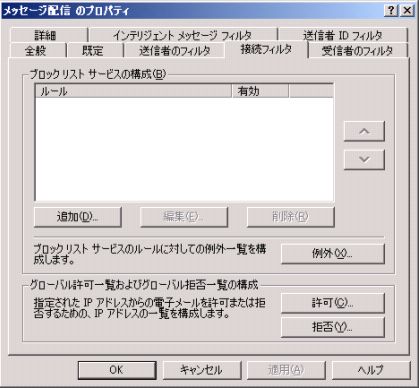

このタブでは「グローバル許可一覧とグローバル拒否一覧によるフィルタ」と「ブロックリストサービスプロバイダによるフィルタ」という2種類の接続フィルタルールを設定できます。接続フィルタの設定は、ブロックリストサービスプロバイダを使用するかどうかにかかわらず、グローバル許可一覧とグローバル拒否一覧が優先されます。

|

| 画面4 [接続フィルタ]タブ |

●グローバル許可一覧とグローバル拒否一覧によるフィルタ

インターネットから届いたメッセージを常に受け取る(許可する)送信元のIPアドレスとサブネット、あるいは常に受け取らない(拒否する)送信元の IP アドレスとサブネットを指定できます。例えば、信頼できるパートナーや顧客のIPアドレスを許可一覧に定義し、既知の攻撃者を拒否一覧に定義することができます。

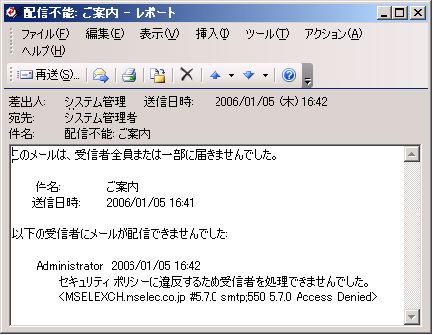

画面5は、グローバルで送信元IPアドレスを拒否したときに送信者に送られた配信不能レポート(NDR)です。なお、グローバル許可一覧はグローバル拒否一覧より優先されるので、両方に同じIPアドレスを設定した場合は許可の設定が優先されます。

|

| 画面5 受信拒否で送信された配信不能レポート(NDR) |

この拒否設定を行えば攻撃者からのメッセージ受信を防げます。しかし、これだけでは不特定多数の攻撃から守ることはできません。そのような場合、リアルタイムブロックリストサービスプロバイダの力を借りると、より強力に攻撃から身を守れるようになります。

●ブロックリストサービスプロバイダによるフィルタ

Exchangeサーバは、受信したメッセージの送信元IPアドレスをリアルタイムブロックリストサービスプロバイダに転送できます。サービスプロバイダは、既知の迷惑メール送信元IPアドレスの一覧をDNSで管理しているので、DNSの登録レコードを参照し、それぞれの受信メッセージの状態コードをExchangeサーバに返します。Exchangeサーバは、このコードを使用して受信メッセージを許可するか拒否するかを判断し、拒否した場合は送信者にエラーコードを返すようになっています。

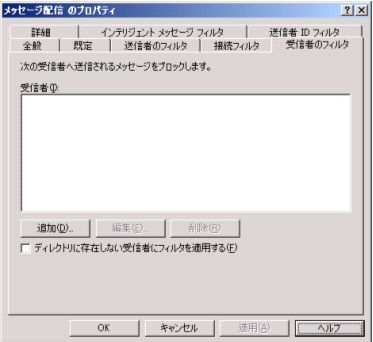

2.受信者フィルタ

受信者フィルタは、Active Directoryに登録されていない無効な受信者または特定の内部ユーザーあてのメッセージをブロックします。通常、スパムメールは偽のアドレスから発信されるため、NDRを返すことによってサーバリソースが浪費される可能性があります。

しかし、Exchangeサーバの受信フィルタは、存在しない受信者またはブロックされるべき受信者あてのメッセージをSMTPセッション中に受信すると、そのメッセージの送信者に配信不能レポート(NDR)を送り返さず、単に受信を拒否します。この機能は、インターネットとのやりとりを必要としないアルバイト社員へのインターネットメール受信を制限するような場合に便利です。

受信者フィルタの設定には、個別のメールアドレスまたは「*」(ワイルドカード)を使用できます。また、配布リストへの送信を禁止することで、メーリングリストへスパムメールが送られることによる被害の拡大を防止することもできます。

|

| 画面6 [受信者のフィルタ]タブ |

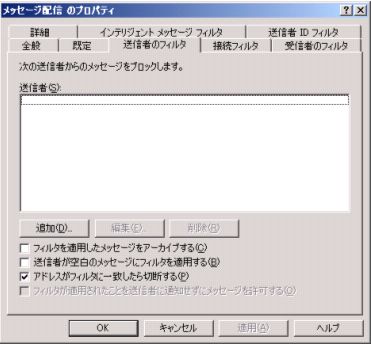

3.送信者フィルタ

送信者フィルタは、送信者のメールアドレスでメッセージをブロックします(IPアドレスではありません)。インターネットから届いたメッセージの送信者のメールアドレスを調べ、ブロック対象のメールアドレスと一致した場合、または送信者が空白になっている場合、Exchangeサーバは送信者フィルタの設定に従ってメッセージを削除またはアーカイブします。

|

| 画面7 [送信者のフィルタ]タブ |

|

4/5

|

|

| Index | |

| スパムメールをシャットアウトするフィルタ機能を使う | |

| Page1 フィルタ機能とは? スパムメールが大量に届くとどうなる? |

|

| Page2 インテリジェントメッセージフィルタとは IMFはどうやって使用するの? |

|

| Page3 しきい値の判断の仕方 ゲートウェイのしきい値を超えたメッセージ処理 メールボックスストアのしきい値を超えたメッセージ処理 |

|

| Page4 Exchange Server 2003標準のスパムメール対策機能 |

|

| Page5 4つのフィルタ機能と適用順序 フィルタ以外のスパムメール対策 |

|

| 関連記事 |

| 基礎から学ぶExchange Server 2003運用管理 |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|