第2回 ID管理技術をつなぐ女神、コンコーディア

日本電信電話株式会社

NTT情報流通プラットフォーム研究所

伊藤 宏樹

2009/12/22

すべての出発点“The Venn of Identity”

すべての出発点“The Venn of Identity”

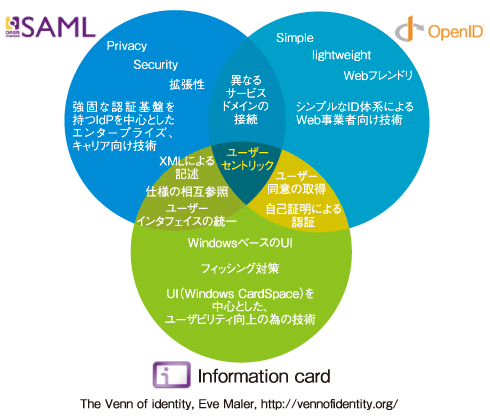

コンコーディアでは、すべての議論の出発点といっても差し支えない1枚の図表(図1)があります。PayPalのEve Malerによる“The Venn of Identity”(アイデンティティ管理のベン図)で、SAML、OpenID、Information Cardの特徴的な要素、それぞれの共通する要素をマッピングしたものです。

|

| 図1 The Venn of Identity |

ここで注意しなければならないのは、図1で示された各要素はあくまでも各技術仕様の策定時の設計思想に基づいていることです。これらの技術仕様は普及が進むにつれ、必ずしもすべてのサービスにこの分類に基づき必要なID管理技術として選択されているわけではなく、お互いを「領空侵犯」している状態が生まれています。これは、それぞれの仕様が拡張仕様を規定するなどして、不足する機能を補ったことによる、当然の結果だといえます。

現実には類似のサービスであっても、異なるID管理技術を採用し、実装している例が存在しています。また、ほかのサービスとの連携という観点からは、異なるID管理技術を採用したサービス同士が連携することも必要となります。今後、ID管理技術の普及に伴い、このような事例は確実に拡大していくことでしょう。

そこで、コンコーディアでは異なるID管理技術を採用したサービス同士を接続する際に必要となる技術面、運用面での問題点や注意事項を技術仕様、実装ガイドライン、白書などの形で文書化することを活動の主眼に置いています。

ID管理方式の「相互運用」という考え方

ID管理方式の「相互運用」という考え方

異なるID管理方式を「相互運用する」とは一体どのようなことなのでしょうか。ここでは、簡単のために2種類のID管理方式を組み合わせて用いる場合を想定してみましょう。

まず相互運用させたい2種類の方式は、前回の「ID管理の3要素」の分類に従うと、同じ目的を満たす方式でしょうか? それともそれぞれは異なる目的を満たす方式でしょうか?

コンコーディアでの議論では、それぞれの方式で具体的なユースケースに基づき、方式の妥当性を議論してきました。その基本的な構成、3通りを次ページに示します。

2/3 |

| Index | |

| ID管理技術をつなぐ女神、コンコーディア | |

| Page1 コンコーディアとカンターラ・イニシアティブ |

|

| Page2 すべての出発点“The Venn of Identity” ID管理方式の「相互運用」という考え方 |

|

| Page3 1.同じ目的を満たす2方式を相互運用させる場合 2.異なる目的を満たす2方式を相互運用させる場合 「プロキシモデル」と「ハイブリッドモデル」 |

|

| アイデンティティ管理の新しい教科書 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|