第1回 ここまで分かる! ログの神髄

伊藤 直喜

ALSOK 開発企画部

2010/10/19

PCやネットワーク機器、あるいは入退室管理システムなどが生成するログには、セキュリティ対策を進めるために有用な情報が含まれている。その活用方法を紹介していく。(編集部)

ログ――それを捨てるなんてもったいない

ログ――それを捨てるなんてもったいない

情報漏えい対策や内部統制の強化が叫ばれるようになり、ログの重要性の認識が高まって久しい。しかし、ログの重要性を認識しつつも、ただ単にPCやネットワーク機器のログを取得・蓄積するだけで満足してしまい、まったく有効活用されていないという話をよく耳にする。これではせっかくの情報を捨てているのと同じであり、非常にもったいない。

PCの操作ログを見ると、誰がどのファイルに対してどんな操作をしたのかが分かり、情報漏えい事故が発生した際には、漏えいした情報の範囲を特定する手がかりになる。また、ICカードを利用した部屋の入退室管理システムのログでは、誰が、いつからいつまでどの部屋にいたのかが分かる。これを応用して、現在の在室者の管理や各人の所在管理をすることも可能である。

本連載では、ITの世界だけでなく物理の世界も対象として、ログの活用方法や分析手法の解説について執筆していく予定である。これらを通じて、読者の方々がログから多くの情報を得て、業務に利用していただければ幸いである。

多種多様な「ログ」

多種多様な「ログ」

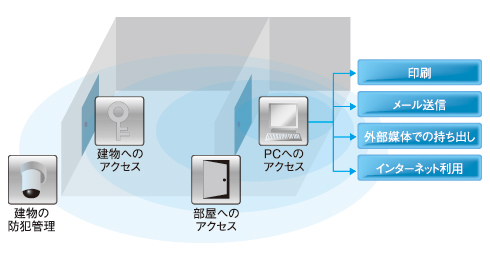

さて最初に、本連載で対象にする「ログ」について確認しておきたい。ログといえば、コンピュータシステムやネットワークなどのITの世界のログが連想されるが、本稿ではこれに加えて、部屋の出入りや建物の警備といった物理世界のログも対象としていく。

一口に「ログ」といっても、種類はさまざまである。

例えばWindowsでは、ログイン/ログアウト、ファイルへのアクセス、アプリケーションの動作、エラーの履歴などまだまだあるが、一般ユーザーはあまり意識することがない情報かもしれない。しかし、実際にはPCの操作ログの取得やそれを自動的に集計することが容易に行えるような情報漏えい対策製品が普及しており、このようなシステムが多くの企業で導入されている。

また、ルータやファイアウォールなどのアプライアンス製品もログを出力する機能を有している。さらに、社員証などのICカードを使って部屋の入退室を制御しているオフィスではその履歴が残るし、監視カメラシステムで個人を識別して、入室履歴を残している場合もある。SuicaやPASMOなどのICカード乗車券やEdyなどの電子マネーも使用履歴が記録され、インターネットやPCで簡単に確認できる。

|

| 図1 われわれを取り巻くさまざまなログ |

このように、われわれは生活の中でさまざまなシステムを利用し、その履歴がログとして記録されている。ちなみに筆者も、交通費精算のために、ICカード乗車券の履歴をよく参照している。

|

||||||||

| 表1 ログの種類 |

システムの管理や運用にかかわる人が主に扱うログは、コンピュータシステムやネットワーク機器などのものが多いのではないかと思う。これらのログはシステムなどの動作履歴のため、何が起こったのか、どんな操作が行われたのかを後から確認することができる。情報漏えいなどの事故が発生したときは、その原因調査に活用するといった、過去へさかのぼる使い方になるだろう。

別の用途では、システムの稼働状況を時系列で確認し、未来の障害の前兆をとらえることも可能だ。障害だけでなく、キャパシティプランニングの材料として、システムの拡張などの変更計画立案の材料にしたり、システム変更後の効果測定の材料にしたりすることもできる。

また、サーバルームなどのハイレベルなセキュリティエリアでは、そのエリアへの入室とシステムの利用の際に事前の申請と承認を行い、さらに、システム利用後にログを確認して、申請範囲を逸脱したシステムの利用がなかったかを検証するなどの活用方法も考えられる。

1/2 |

| Index | |

| ここまで分かる! ログの神髄 | |

| Page1 ログ――それを捨てるなんてもったいない 多種多様な「ログ」 |

|

| Page2 ログ取得、5つのポイント ログからつながる3つの使い方 |

|

| 「ログ使ってない? もったいない!」連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|