|

ISA Server 2004 Enterprise Editionの実力

大規模ネットワークを支える

マイクロソフトのファイアウォールサーバ

NRIラーニングネットワーク株式会社

ラーニングソリューション部

(Microsoft MVP for Windows Server System - ISA Server)

2005/10/5

| アレイ/エンタープライズ構成による分散管理 |

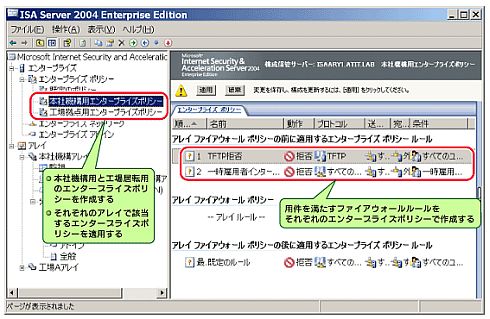

ISA Server 2004 EEでは、図1のようにアレイとエンタープライズというISA Serverの論理的なグループを構成し、それぞれのレベルで管理者を設けることができます。

|

| 図1 アレイ/エンタープライズ構成 |

企業において、中央のIT管理部門が組織全体のITシステムの管理責任を負っているものの、拠点や部門の数が多いため拠点や部門ごとにも部門レベルのIT管理部門を実装して、一部の管理タスクを部門レベル管理者に委任しているような分散管理環境はごく一般的なものです。ISA Server 2004 EEでは、この分散管理環境に完全に対応できるわけです。

さらに、ファイアウォールルール自体もエンタープライズレベルとアレイレベルで構成でき、エンタープライズ管理者が組織内のファイアウォールすべてに組織のセキュリティポリシーに準拠したファイアウォールルールを強制的に適用したり、アレイレベルで作成できるルールに制約を設けたりすることができます。

例えば、本社機構と工場拠点とで次のようなセキュリティ用件を満たす必要があるメーカー系企業を想定してみましょう。

a) 本社機構でも工場拠点であっても、TFTP(Trivial File Transfer Protocol)による外部接続はワームなどに悪用される恐れがあり、業務にも必要ないため、すべてブロックする b) 本社機構では、派遣社員・アルバイトなどさまざまな雇用形態の利用者が存在するが、必要のない限り一時的雇用者のインターネット利用は制限したい c) 工場拠点では、日常業務にインターネット接続はほとんど必要ないため、工場レベルで必要なルールはすべて中央IT管理部門で用意し、工場レベルのIT管理部門では、このセキュリティレベルを下げないように制約を設けたい |

この用件を満たすためには、図2のようにポリシーを構成します。

|

| 図2 アレイ/エンタープライズポリシー |

|

| 図3 ポリシーの管理画面 (クリックで拡大) |

この図では、各アレイレベルの管理者がアレイポリシーを実装していますが、アレイレベルでポリシーの作成を許可するのか、許可する場合、どのようなファイアウォールルールの作成を許可するのかは、すべてエンタープライズ管理者が指定できます。

例えば、図4のように工場アレイのプロパティを構成することで、アレイ管理者は工場のアレイポリシーとして許可ルールを作成することができなくなり、アレイレベルの管理者がセキュリティレベルを下げることを防ぐことができます。

|

| 図4 工場Aアレイのプロパティでポリシーを制限 |

2/4 |

| Index | |

| ISA Server 2004 Enterprise Editionの実力 | |

| Page1 ISA Server 2004 Enterprise Editionとは? |

|

| Page2 アレイ/エンタープライズ構成による分散管理 |

|

| Page3 ADAMと構成保管サーバによる柔軟なインフラ構築 |

|

| Page4 統合NLBによるロードバランシングとフォールトトレランス |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|