SECURITY SHOW 2007レポート

もう無関係ではいられない「物理的セキュリティ」

宮田 健

@IT編集部

2007/3/29

紙の管理とデジタル管理の融合

紙の管理とデジタル管理の融合

富士ゼロックスの複合機には、SSFC対応以外にも興味深い機能がある。セキュリティ管理というとログ管理やID管理など、コンピュータのイベントを基にした管理をイメージするが、オフィス全体のセキュリティを考えると紙媒体の管理も重要だ。

富士ゼロックスの「ApeosWare Accounting Service」では、プリントアウトされた紙1枚ごとに異なるジョブログ識別子「UUID」を割り振り、フッタ部分に強制的に印字することで、情報をいつ、誰が出力したのかを判断することができる。これは複合機のMACアドレスに相当する情報も埋め込まれているため、どこから出力されたのかも確認が可能である。

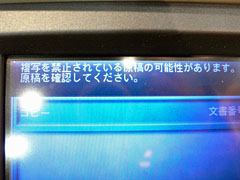

出力された紙には、人間には分からないように画像に情報を埋め込む「ステガノグラフィ」技術が使われている。これを同社の複合機を使いコピーしようとしても、出力された紙に埋め込まれた情報を複合機が読み取り、コピーができないようになっている。

|

| 出力された紙にはUUIDが印刷され、ステガノグラフィにより情報が埋め込まれている。これを同じ複合機でコピーしようとしたときに埋め込まれた情報を読み取り、コピーを制御できる |

また、同様の技術は日立ブースでも見ることができた。日立ソフトは指静脈認証デバイス「静紋」の展示を行っており、複合機と日立ソフトの静紋、同じく日立ソフトの秘文Watermark Printを組み合わせたドキュメントセキュリティソリューションシステムのデモを行っていた。

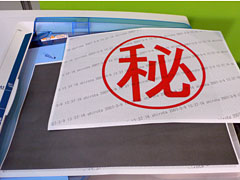

プリンタに指静脈認証デバイスを取り付けることで、プリントアウトを許可する社員を制限することができる。出力時には秘文Watermark Printの機能により、ユーザーIDや出力した時間が強制的に印刷され、情報流出が起きないよう注意を喚起するようになっている。またプリントアウトされた紙にはコピー防止技術が施されており、印刷された紙をほかのコピー機を用いてコピーを行うと、完全に墨で塗りつぶされたような結果となり、情報の漏えいがさらに広がることを防ぐことができる。

|

| 複合機にIDと指静脈認証デバイスを用いてログインする。出力された印刷物にはユーザーIDが印字されるだけでなく、コピー防止の仕組みが施される |

顔認証はこれからのトレンドになるか

顔認証はこれからのトレンドになるか

NECソフトウェア九州では監視カメラと併用することで、PC利用者の顔を判断し認識するシステム「顔跡」を参考出品していた。カメラはPCに接続されたWebカメラだけではなく、30万画素程度の監視カメラがあれば利用可能だという。デモでは取り込まれた画像から顔の部分のみを認識し、四角く枠が付けられる様子がリアルタイムで表示され、分類が行われるところが確認できた。また、同じ顔を持つ映像のみを抽出する機能もあり、筆者の顔だけが正しくグループ化されていた。

|

| 安価なWebカメラでも問題なく顔部分を認識していた |

現時点では参考出品であるため、実際の利用シーンまでは規定されていなかったが、顔写真を登録することで特定の社員が操作したときに管理サーバで警告を表示するというような動作は現時点でもほぼ問題がなかった。

例えば内部統制における職務分掌を管理するために、不正操作した証拠を消せないよう、経営幹部がサーバ室に入場した場合に顔認証を基に監査ログを残す仕組みなどに活用できるのかもしれない。

情報を取れる範囲が広がる――情報システム部側の準備は?

情報を取れる範囲が広がる――情報システム部側の準備は?

内部統制を行ううえで武器となるのは、各システムから発生するログで、これをいかに管理し、活用していくかにかかっている。不正を行ったときには必ず証拠が残るからだ。以前弊社主催で開催した「内部統制のためのログ活用セミナー」にて独立行政法人 情報処理推進機構(IPA)セキュリティセンターの園田氏は、複数の手法で検証できる仕掛けを持つことが重要であると語った。SSFCの採用や紙媒体のID管理も、今後のオフィスセキュリティを考えるうえで頭に入れておくべき手法であるといえよう。

|

2/2 |

| Index | |

| もう無関係ではいられない「物理的セキュリティ」 | |

| Page1 セキュリティはデジタルの世界だけで完結しない ID管理の標準化を目指すSSFCのいま オフィスの入退場履歴と連動したPC管理 忘れてはならない「紙」による情報流出 |

|

| Page2 紙の管理とデジタル管理の融合 顔認証はこれからのトレンドになるか 情報を取れる範囲が広がる――情報システム部側の準備は? |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|