データマイニングをセキュリティ対策に応用

NECとラック、リアルタイムで攻撃の予兆を検知

2006/12/21

NECとラックは、セキュリティ監視へのデータマイニングの適用について、実証実験を共同で実施したと発表した。両社はそれぞれの事業において今回の技術の適用を進めていく。

NECインターネットシステム研究所 所長 山之内徹氏

NECインターネットシステム研究所 所長 山之内徹氏2006年9月から約1カ月にわたり、NECインターネットシステム研究所とラックのコンピュータセキュリティ研究所は2種類の実証実験を行った。1つは、リアルタイムで未知の攻撃に関する予兆を発見すること。もう1つは事後的に、大量のログデータから特定の情報犯罪に関するデータを効率的に絞り込むこと。NECインターネットシステム研究所はこれまで同社のデータマイニング技術をに基づくエンジンを、セキュリティ分野に適用すべく開発を進めてきた。今回の実験ではこれを要素技術として用い、両社で適用手法を検討するとともに、ラックが持つ実際の攻撃時のログファイルを利用して検証を実施した。

リアルタイムの予兆発見に関してはSQLインジェクション攻撃を想定し、Webアクセスログを分析した。NECの変化点検出エンジンによって、時系列データが急激な変化を示す地点をリアルタイムで検出し、攻撃の予兆として判断することに成功したという(ここでいう攻撃の予兆とは、攻撃者が対象データベースに対して行う構造解析など)。SQLインジェクション攻撃からの防御方法として、一部ではWebアプリケーション・ファイアウォール(WAF)が利用されているが、ラック コンピュータセキュリティ研究所 所長の岩井博樹氏は「WAFを回避する方法もあり、WAFだけでは十分とはいえない」と話す。

この実験の最大のポイントは「現在から未来を予測できる」という点。「IDSなどに設定したしきい値を超えた時点では(防御策をとるには)遅すぎる」とNECインターネットシステム研究所(データマイニング技術センター長)山西健司氏は説明した。今回採用した方法では、データの変化点を見出すため、一見、通常の通信のように見える攻撃でも検知しやすいという。

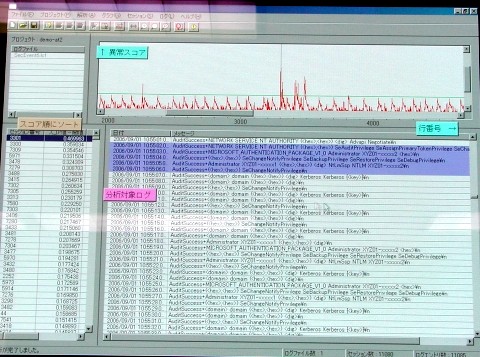

ログデータからの犯罪関連データの抽出については、上司のユーザー名とパスワードを使った実際の不正アクセスにおける、クライアントPCのWindowsイベントログを対象に実験を行った。1万1000行のデータから、全不正行為を7秒間で確認することができたという。事後的なログの分析は、専門家でも「ノイローゼになりそうな作業」(岩井氏)。これを大幅に効率化するものとして期待できるという。

ラックは事後的なログ分析におけるデータマイニングの適用については、今後コンサルティングで利用していきたいという。リアルタイムでの異常検出については、「現在監視サービスで利用しているセンサーの1つとして使いたいが、詳細は未定」(ラック 取締役 SNS事業本部長 西本逸郎氏)という。

関連リンク

情報をお寄せください:

最新記事

|

|