IPAが4月のウイルス・不正アクセスの届出状況

たとえ「.go.jp」からのメールでも注意を

2008/05/02

情報処理推進機構(IPA)は5月2日、4月のウイルス/不正アクセス届出状況をまとめ、公開した。同時に、IPAも含めた公的機関の名前を装ってウイルスを送り付けるメールが出回っていることに触れ、改めて「標的型攻撃」への注意を呼び掛けた。

標的型攻撃とは、特定の組織や個人を狙って仕組まれる攻撃の総称だ。信頼できる人や組織の名前を使ったり、関係者しか知らないような情報を織り交ぜるなど、巧妙な手口で受信者を安心させ、添付ファイルを実行させようとする。無差別にばらまかれるマスメール型ウイルスに比べ検出が難しく、危険性が高い。

4月16日に警告された、IPAセキュリティセンターの名前をかたる偽メールも、こうした標的型攻撃の一種だ。このケースでは、IPAのドメイン名を持つメールアドレスから送信され、本文には情報セキュリティに関する注意喚起や調査報告書に関する内容が記されていた。しかし、その添付ファイルの実体はウイルスだ。

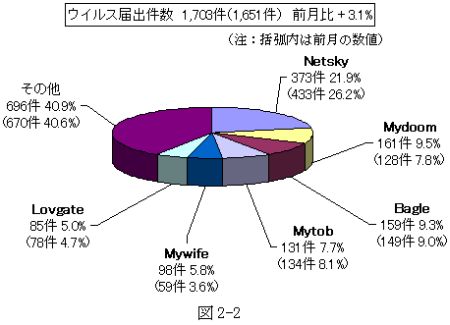

IPAへの4月のウイルス届け出の内訳

IPAへの4月のウイルス届け出の内訳IPAの説明によると、添付されたPDFファイルは4つのパーツから構成されている。見た目には普通のPDF文書だが、古いバージョンのAdobe Readerでこの文書を開くと、JavaScriptによって悪意あるプログラムが裏側で作成され、それを介してウイルスが呼び込まれる仕掛けだ。

IPAはこのケースを踏まえ、たとえ送信元メールアドレスに「.go.jp」があったとしても注意が必要だと指摘。公的機関や金融機関、あるいは会員サイトなどの名前でメールが届いても、不用意に本文中のURLをクリックしたり、添付されているファイルを開いたりしないよう呼び掛けている。もし疑わしい場合は、当該機関に直接問い合わせ、内容が本当かどうかを確認することが望ましいという。同時に、OSやアプリケーションソフト、ウイルス対策ソフトを最新の状態に保ち、可能な限り脆弱性を修正すべきとしている。

なお、IPAが行っているインターネット定点観測によると、4月の後半から、TCP 139/445ポートへのアクセスが一時的に増加したという。IPAではその理由を、ゴールデンウィークに入って自宅でPCを利用する人が増えたが、実はそのPCがボットに感染していた可能性があると指摘。これらのポートは、保護の甘いファイル(ネットワーク)共有やWindowsの脆弱性を突いて狙われる可能性が高いことから、注意が必要という。

また、一時期減少した「ワンクリック不正請求」に関する相談が、4月は再び268件にまで増加した(3月は157件)。ワンクリック不正請求とは、サイト内の画像などをクリックするだけで、勝手に入会登録され、利用料金などを請求される被害のことだ。IPAは、ゴールデンウィーク前に発した注意喚起の中で、「休暇中は時間的に余裕があり、インターネットを利用する機会も多くなることから、このような被害が増加されることが予想される」と述べている。もしこうした不正請求にあっても、とにかく無視することが第一という。

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。